Et si je vous dis que vous n’avez pas besoin d’une connaissance extrême des codes et du piratage pour pirater un gros site Web? Oui, c’est possible avec des outils sur mesure. Pour les cybercriminels, les outils de craquage sur mesure sont comme un cadeau. Pour automatiser les criminels utilisent les informations d’identification bourrant ces outils.

Maintenant, vous devez avoir pensé qu’est-ce que le bourrage de diplômes? Donc, la réponse est que c’est l’acte contre une interface ciblée pour tester les grands ensembles d’informations d’identification volées. Les criminels chargent la liste des informations d’identification violées dans ces outils pour les tester à grande échelle, par rapport aux interfaces d’authentification mobiles ou Web ciblées.

Il existe de nombreux outils personnalisés disponibles en téléchargement sur Internet et certains d’entre eux sont –

- MBA Sentry

- Vertex

- Apex

Parmi ceux-ci, le meilleur, qui je pense est un MBA Sentry. Et dans cet article, nous allons discuter de tous les MBA de Sentry, et nous discuterons également des raisons pour lesquelles je pense que c’est le meilleur outil de craquage sur mesure.

LIRE: Top 25 des applications de piratage gratuites pour Android

Nous avons dit plus tôt que Sentry MBA est un outil de craquage de compte automatisé et que sa fonction de craquage auto-personnalisée lui donne de l’espace parmi l’un des outils de craquage les plus populaires. C’est l’outil le plus utilisé par les cybercriminels.

Cet outil est utilisé sur les principaux sites Web uniquement pour prendre en charge l’utilisateur. Sentry MBA permet aux utilisateurs de tester les millions de noms d’utilisateur et de mots de passe pour voir lequel d’entre eux est valide sur le site Web ciblé.

Versions de Sentry MBA

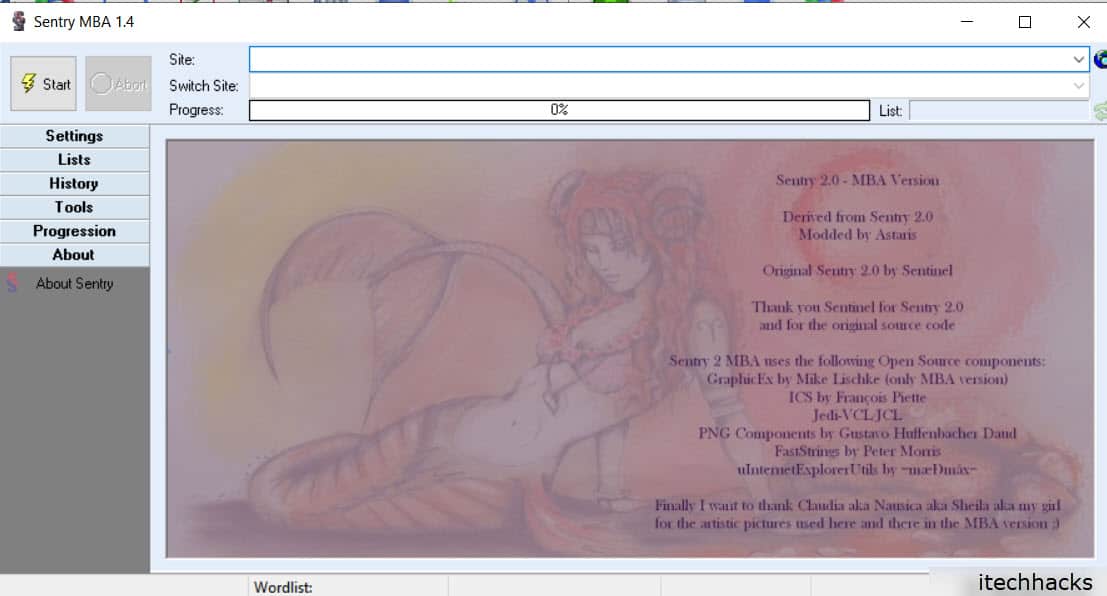

Si vous travaillez dans INFOSEC, vous connaissez peut-être les outils d’informations d’identification tels que Sentry MBA initialement nommé version Sentry 2.0 MBA par le développeur d’origine. Initialement, la première itération de Sentry 2.0 a été développée à l’origine par la personne qui utilisait l’alias « sentinel » dans les communautés souterraines.

Ce n’était pas assez populaire, et plus tard, il a été développé par « Ascaris » selon l’interface d’ouverture de Sentry MBA. Sentinel était un chercheur en sécurité selon bavardage dans certaines des communautés de craquage, et il était la personne qui avait l’intention que l’outil soit utilisé contre les propres interfaces de l’organisation.

De plus, les notes publiées pour la version 1.4.1 incluent la clause de non-responsabilité qui indique que le programme était destiné uniquement à tester son propre site et non celui des autres. Toute autre utilisation de ce programme était interdite. L’auteur n’a pas pris la responsabilité de l’utilisation inappropriée de ce programme.

Lorsque quelqu’un démarre l’outil de craquage automatisé, les utilisateurs doivent convenir qu’ils ne l’utiliseront pas pour tester les cred contre tout autre site ou les actifs que l’utilisateur ne possède pas. Mais de nombreux utilisateurs l’utilisent en enfreignant la règle. D’une manière ou d’une autre dans les communautés souterraines, l’outil a été divulgué – et le reste est devenu de l’histoire.

LIRE: Top 12 des systèmes d’exploitation (OS) les plus populaires pour les pirates

Choses nécessaires pour percer sa cible

Sentry MBA a besoin de trois choses pour percer sa cible, et ce sont:

- Le MBA Sentry navigue dans le fichier de configuration – les caractéristiques uniques du site ciblé à l’aide de ce fichier.

- Fichier Proxy – pour faire apparaître que les tentatives de connexion proviennent d’un grand nombre de sources et non d’un seul attaquant, c’est-à-dire pour ressembler au trafic organique, ce fichier est utilisé. Parce que c’est une liste d’adresses IP.Liste combinée

- – ce sont les listes obtenues ou générées à partir des violations de nombreux sites Web différents. Il peut également être échangé ou vendu sur leurs différents marchés. C’est en fait la base de données comme un mot de passe ou un nom d’utilisateur contre le site Web ciblé.

Ce sont les trois choses dont Sentry MBA a besoin pour atteindre sa cible.

Pourquoi Sentry MBA est-il utilisé?

Sentry MBA est utilisé pour faire une chose différente, et certains d’entre eux sont:

- Sentry MBA est utilisé pour vérifier les listes de combo pour différents comptes.

- Sentry MBA est utile pour les éléments définis par l’utilisateur pour gratter les pages Web.

- Sentry MBA est également utile sur les pages Web pour automatiser les formulaires.

Quelle est la signification du code d’erreur Sentry MBA?

L’outil MBA Sentry est très sensible en soi; par conséquent, il est possible qu’il puisse rencontrer diverses erreurs de frais pendant son exécution. Vous devez savoir que c’est un bit HTTP; par conséquent, la réponse du code d’erreur viendra également en HTTP. Dans cette section, nous vous donnons la signification de quelques erreurs de base dans l’outil de craquage Sentry MBA.

- 5xx – la signification d’une erreur 5xx est une erreur de serveur.

- 4xx – cette erreur signifie que le serveur refuse la demande.

- l’erreur 3xx–3xx a la signification de redirection.

- 2xx – ce code signifie succès.

LIRE: 4 Meilleurs moteurs de recherche Torrent Pour Examiner les fichiers Torrent

Télécharger Sentry MBA Dernière version 2020

Nous ne recommandons à personne d’utiliser de tels outils qui peuvent vous plonger dans une cybercriminalité grave. Ceci est uniquement à des fins éducatives et notre intention est de ne sensibiliser que les gens au monde cybernétique.

Étape 1: Cliquez ici pour télécharger Sentry MBA

Étape 2: Ouvrez le fichier ZIP et exécutez Sentry_MBA.EXE.