NNQP ransomware célok titkosítani az összes adatot a számítógépen

NNQP ransomware egy változata STOP/DJVU fájl titkosítása vírus család. Miután megfertőzte a célrendszert csalással, elkezdi az összes mappa beolvasását és a bennük található összes fájl titkosítását Salsa20 és RSA-2048 titkosítási algoritmusokkal, valamint az érintett fájlok további jelölésével .nnqp kiterjesztés. Mint látható, a vírus neve abból a kiterjesztésből származik, amelyet a titkosított fájlokhoz ad. Például egy eredetileg 1 nevű fájl.jpg lesz 1.jpg.nnqp a támadás után. Továbbá, ez a ransomware csepp _readme.txt jegyzetek minden érintett adatmappában. Ez a megjegyzés állítólag tájékoztatja az áldozatot arról, hogyan lehet megszerezni az NNQP fájl dekódoló eszközt. Amint azt a feljegyzés kifejti, ennek egyetlen módja az, ha tetemes váltságdíjat fizet a számítógépes bűnözőkért.

hogy tisztázzuk, ennek a rosszindulatú programnak az egyetlen célja az áldozat számítógépén lévő összes fájl titkosítása, majd megpróbálja kicsikarni a felhasználót, hogy nagy váltságdíjat fizessen az NNQP ransomware vírusüzemeltetőkért. A támadók rosszul használják az adattitkosítási algoritmusokat. A napi kommunikációban a titkosítást általában az információátvitel biztosítására használják, így csak az a személy férhet hozzá, aki rendelkezik a dekódoló kulccsal. Ebben a helyzetben a számítógépes bűnözők rendelkeznek a kulccsal, ezért megpróbálják eladni neked, miután illegálisan blokkolták a személyes fájljaihoz való hozzáférést.

annak érdekében, hogy az áldozat tájékoztatást kapjon a támadásról, a ransomware célja a _readme nevű váltságdíj-jegyzetek eldobása.txt az egész számítógépes rendszerben. Ezek a Megjegyzések meghatározzák, hogy az egyetlen módja annak, hogy visszafejteni .az nnqp fájlok váltságdíjat fizetnek. A támadók azt javasolják, hogy küldjenek nekik egy titkosított fájlt, amely nem tartalmaz értékes információkat, hogy bebizonyíthassák, hogy minden adatot visszafejthetnek. A váltságdíj tartalmazza az áldozat személyi azonosítóját a nekik küldött e-mailben. Két e – mail címet is megadnak-az elsődleges, [email protected] egy alternatív, [email protected]. a feljegyzés szerint a dekódoló eszközök költsége attól függ, hogy az áldozat milyen gyorsan ír a támadóknak. Ha ez a fertőzés időbélyegét követő első 72 órán belül megtörténik, a csalók 50% – os kedvezményt ígérnek, amely az árat 490 dollárra állítja. Ellenkező esetben a dekódolási ár 980 dollár marad.

ha a váltságdíj kifizetésén gondolkodik, szeretnénk figyelmeztetni, hogy ez nem ajánlott lehetőség a kiberbiztonsági szakértők és az FBI szerint. Nem csak ez nem garantálja az adatok helyreállítása, ez is segít, hogy az üzemanyag további ransomware terjesztési műveletek. Az ilyen rosszindulatú programok mögött álló kiberbűnözők évente milliókat keresnek amerikai dollárban, tehát csak arra ösztönzi őket, hogy folytassák mocskos üzletüket. Sőt, nincs mód a támadók nyomon követésére, ha úgy dönt, hogy meghallgatja az igényeiket – a támadók nem fogadnak el rendszeres banki tranzakciókat, hogy elkerüljék a nyomon követést. A kifizetések elfogadásának egyetlen módja a kriptovaluta. Hajlamosak arra kérni az áldozatokat, hogy vásároljanak például bitcoinokat, amelyek megérik az elszámolt váltságdíjat, majd parancsot adnak az összeg átutalására a virtuális pénztárcájukba.

egy másik aggasztó részlet erről a ransomware-ről az, hogy hajlamos megfertőzni a számítógépeket információ-lopó rosszindulatú programokkal, például AZORULT vagy VIDAR trójaiak. Ezek a fenyegetések lehetővé teszik a támadók számára, hogy távoli parancsokat futtassanak az áldozat számítógépén, és különböző érzékeny adatokat nyerjenek ki, amelyek további támadásokhoz vagy zsaroláshoz használhatók – például jelszavakat, banki adatokat, böngészési előzményeket, cookie-kat, kriptovaluta pénztárcákat és így tovább. Ezért nem hiszem, hogy a kifizető a váltságdíjat fogja megoldani a kérdéseket a számítógép és a magánélet. Megértheti, mennyire alattomosak ezek a támadók, mert a _readme-ben egyetlen említés sem esik a számítógépére esett további rosszindulatú programokról.txt megjegyzés.

hogy tisztázza a pusztítást okozott a számítógépen, azt javasoljuk, hogy távolítsa el nnqp ransomware virus késedelem nélkül. Ehhez először Csökkentett módban kell indítania a számítógépet a hálózattal. A cikk alatt ingyenes útmutatásokat találhat arról, hogyan kell csinálni. A rosszindulatú programokkal és a rendszerleíró adatbázis különböző módosításaival kapcsolatos fájlok azonosításához javasoljuk egy robusztus víruskereső megoldás, például az INTEGO Antivirus használatát. Továbbá, érdemes lehet letölteni RESTORO és használni, hogy javítási vírus okozta károkat a Windows OS fájlokat.

Ransomware Summary

| Name | NNQP Ransomware Virus |

| Type | Ransomware; Crypto-malware; Virtual Extortion Virus |

| Family | STOP/DJVU |

| Encryption type | RSA 2048 + Salsa20 |

| Previous versions | YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (find full list here) |

| Version | 363rd |

| Extension | .nnqp |

| Cybercriminal emails | [email protected], [email protected] |

| további malware esett | Azorult vagy Vidar trójai |

| kár | miután a kezdeti beszivárgás a cél rendszer, a ransomware titkosítja az összes fájlt, majd hozzáfűzi őket .nnqp kiterjesztés. A vírus a _readme másolatát is elmenti.txt váltságdíj jegyzet minden mappában és asztalon. Ezenkívül a vírus további rosszindulatú programokkal is megfertőzheti a számítógépet. Néhány megfigyelt változat az AZORULT és VIDAR trójaiak. A vírus törli a kötet árnyékmásolatait is, hogy megszüntesse a meglévő rendszer-visszaállítási pontokat. Egyes verziók szerkeszthetik a Windows HOSTS fájlt is, hogy blokkolják a domainekhez való hozzáférést. |

| váltságdíj | _readme.txt |

| váltságdíj igény | $490-$980 Bitcoinban |

| Terjesztés | Az áldozatok gyakran letöltik ezt a ransomware-t illegális torrent-letöltések, repedt szoftverek, aktivátorok, kulcsgenerátorok vagy olyan eszközök mentén, mint a KMSPico. |

| ismert szoftver repedések tartalmazzák ezt a malware | Corel Draw, Tenorshare 4ukey, Adobe Photoshop, Cubase, Adobe Illustrator, Internet Download Manager, Tally, League of Legends. |

| Detection nevek | trójai: Win32 / Krypter.AA!MTB (Microsoft), Gen:változat.Fragtor.36858 (B) (Emsisoft), UDS:trójai.Win32.Scarsi.gen (Kaspersky), Gen:változat.Fragtor.36858 (BitDefender), MachineLearning/Rendellenes.95% (Malwarebytes), Csomagolva.Általános.528 (Symantec) az összes észlelési névváltozat megtekintése a VirusTotal rendszeren |

| Eltávolítás | távolítsa el a ransomware és a kapcsolódó malware a számítógépről professzionális szoftver, amelyet választott. Javasoljuk az INTEGO Antivirus használatát. A Windows operációs rendszer fájljainak víruskárosodásának kijavításához fontolja meg a RESTORO segítségével történő szkennelést. |

malware eltávolítása & REPAIR VIRUS DAMAGE

1 lépés. Robusztus antivírus a meglévő fenyegetések eltávolításához és a valós idejű védelem engedélyezéséhez

az INTEGO Antivirus for Windows robusztus valós idejű védelmet, webes pajzsot biztosít az adathalászat és a megtévesztő webhelyek ellen, blokkolja a rosszindulatú letöltéseket és blokkolja a nulla napos fenyegetéseket. Használja, hogy távolítsa el a ransomware és más vírusok a számítógépről szakmailag.

2 lépés. Javítsa ki a Víruskárosodást A Windows operációs rendszer fájljain

töltse le a RESTORO-t, hogy ingyenesen átvizsgálja a rendszert, és észlelje a biztonsági, hardver-és stabilitási problémákat. Használhatja a vizsgálat eredményeit, és próbálja meg eltávolítani fenyegetések kézzel, vagy választhat, hogy a teljes verzió szoftver erősít észlelt problémák és javítási vírus kárt a Windows OS rendszer fájlokat automatikusan.

hogyan terjesztik a ransomware típusú vírusokat

a további rosszindulatú programok és ransomware fertőzések megelőzése érdekében fontos megtanulni, hogyan terjesztik ezeket a számítógépes vírusokat, és hogyan juthatnak be a számítógépébe. Amikor ez a bizonyos ransomware törzs-STOP / DJVU (az egyik van fertőzött), az elsődleges terjesztési módszer támaszkodik kalóz szoftver verziók tartalmazó repedések, kulcs generátorok és egyéb eszközök. Legtöbbször ezek torrenteken keresztül tölthetők le. Számítógép-felhasználók, akik a rossz szokása, hogy keres szoftver letöltések meg nem erősített, árnyékos online források vannak a veszélye, hogy a számítógépek veszélybe, mert a kiberbűnözők préda az ilyen felhasználók számára. Sőt, ezek a számítógép-felhasználók könnyű célpontok, mert gyakran figyelmen kívül hagyják a kiberbiztonsági szoftver figyelmeztetéseit az ilyen torrent letöltésekkel kapcsolatban.

van egy népszerű tévhit a víruskereső figyelmeztetésekkel és a torrentekkel kapcsolatban – a felhasználók hajlamosak tévesen azt feltételezni, hogy a víruskereső minden egyes szoftverrepedést rosszindulatúnak jelöl. Míg egyes esetekben ezek a riasztások hamis pozitívak lehetnek, legtöbbször nem. Ezért, hogy elkerüljék, hogy fertőzött, azt javasoljuk, hogy válassza ki a hivatalos és megerősített online források, hogy a programok. A STOP/DJVU áldozatai arról számoltak be, hogy megfertőződtek a népszerű programok kalóz verzióinak megnyitása után: Adobe Photoshop, Internet Download Manager, Corel Draw, Adobe Illustrator, VMware Workstation, Tenorshare 4ukey, League of Legends és még sokan mások.

a ransomware terjesztésének másik módja egy rosszindulatú szkript beillesztése DOCX, PDF, XLS vagy más szkriptnyelveket támogató fájlformátumba, és ilyen Fájl csatolása megtévesztő e-mail üzenetekhez. A támadók rosszindulatú spam technikát alkalmaznak, gyakran úgy tesznek, mintha legitim entitás lenne (például egy jól ismert online kiskereskedelmi vállalat, bűnüldöző szerv, csomagküldő cég és mások). A melléklet megnevezhető számlának, csomagkövetési adatoknak, megrendelés-összefoglalónak, fuvarlevélnek, függőben lévő fizetésnek stb. A támadók azt akarják, hogy higgye el, hogy a mellékletet egy megbízható entitás küldte, és meggyőzze Önt, hogy a csatolt fájlt a lehető leghamarabb nyissa meg. Sajnos az egyik megnyitása, és ami még rosszabb, a Biztonságos mód letiltása olyan beillesztett szkripteket futtathat, amelyek a tényleges hasznos teher letöltésére és a számítógépen történő futtatására szolgálnak.

manapság nehéz lehet azonosítani a veszélyes e-maileket. Vannak azonban olyan minták, amelyeket a számítógépes bűnözők használnak, ezért megpróbáljuk leírni őket. Először is kerülje az e-mail mellékletek és linkek megnyitását, ha sürgősséget érzékel a feladó üzenetében. Második, vigyázz ismeretlen üdvözlő vonal. Harmadszor, a csalók általában nagybetűkkel írják az e-mail tárgysorát, és szakszerűtlenül igazított e-maileket helyeznek be, amelyek alacsony felbontású vállalati logókat tartalmaznak. Végül azt szeretnénk tanácsolni, hogy kerülje el azokat az e-maileket, amelyeket az e-mail szolgáltatója gyanús spamként jelöl meg. Manapság nem bízhat a feladó e-mail címében sem, mert a bűnözők olyan e-mail hamisítási technikákat alkalmaznak, amelyek segítenek az eredeti feladó címének álcázásában.

a STOP/DJVU ransomware variációk áldozatainak óvakodniuk kell az online elérhető hamis dekódoló eszközöktől. A jelentések azt mutatják, hogy a számítógépes bűnözők hajlamosak feltölteni ezeket az eszközöket gyanús online forrásokba. Sajnos a visszafejtés helyett .nnqp fájlokat, akkor megfertőzheti a számítógépet a második ransomware és titkosítja a fájlokat újra. Ezért javasoljuk, hogy kövesse a webhelyünkön vagy a jó hírű kiberbiztonsági híroldalakon található frissítéseket. Addig is javasoljuk, hogy olvassa el a jelenlegi helyzet visszafejtése és javítása STOP / DJVU-titkosított fájlokat.

hogyan működik az NNQP ransomware: lebontása a funkcionalitás

ez a rész áttekinti a modus operandi az NNPQ virus, és mit csinál, miután megfertőzte a számítógépes rendszer. Először is, végrehajtható fájlok halmazaként érkezik,leggyakrabban build néven.exe, build2.exe és egy másik 4 karakteres karakterlánc, például 6GV7.exe. A STOP / DJVU néhány változata hamis Windows update ablakot is megjelenít a támadás során, hogy igazolja a rendszer hirtelen lelassulását. Ez az ablak egy winupdate nevű futtatható fájlból jelenik meg.exe.

mindenekelőtt a ransomware ellenőrzi, hogy a számítógép megfertőzhető-e adatokkal titkosított rosszindulatú programokkal. Ezért csatlakozik a https//api.2IP.ua/geo.json-hoz, és elmenti a választ a geo-ba.json fájl. Ez a fájl tartalmazhatja az ország nevét, városát, irányítószámát és egyéb adatait. Az alábbiakban egy képernyőképet láthat erről a fájlról. A ransomware ezután ellenőrzi a kivétel országlistáját annak biztosítása érdekében, hogy a rendszer megtámadható legyen. A vírus általában megszünteti működését, ha úgy találja, hogy az Ön országa megfelel a következő országok egyikének: Tádzsikisztán, Ukrajna, Kirgizisztán, Oroszország, Szíria, Kazahsztán, Örményország, Fehéroroszország vagy Üzbegisztán.

ha nem talál egyezést,a ransomware továbblép, hogy információkat gyűjtsön a veszélyeztetett rendszerről.txt fájl (az alábbiak szerint). A vírus gyűjt adatokat, mint például a számítógép neve, felhasználónév, operációs rendszer verzió, fertőzés időbélyeg, hardver részletek, telepített szoftverek listája és az aktív folyamatok listáját. A vírus is vesz egy screenshot az asztalon, és elküldi mentén az információkat.txt fájlt a parancs& vezérlő szerver.

ezután a ransomware megpróbál online titkosítási kulcsot szerezni a C&C szerveréről. Ha ez sikerül, akkor elmenti a bowsakkdestx.txt fájl az áldozat egyedi azonosítójával együtt. Ellenkező esetben a ransomware offline kulcsot használ a titkosításhoz, amelyet keményen kódolnak a ransomware kódjába. Akárhogy is, a kulcs és az azonosító a fent említett fájlba, az azonosító pedig a PersonalID-ba kerül.TXT fájl található C:\SystemID. Fontos megemlíteni azt is, hogy az offline titkosítási kulcs használata az, amely lehetőséget ad a fájlok visszafejtésére a jövőben, amint azt itt kifejtettük. A PersonalID utolsó két karakterének megtekintésével azonosíthatja, hogy online vagy offline titkosítási típust használt-e.txt fájl. Ha ezek t1, akkor az offline kulcs titkosítását jelzi.

a ransomware ezután a Salsa20 és az RSA-2048 titkosítás kombinációját használja a számítógépes rendszer összes fájljának zárolására. Az alábbi képen látható az érintett adatmappa képernyőképe.

ezzel párhuzamosan a vírus menti _readme.txt megjegyzés másolás minden érintett adatmappában. Egy screenshot a váltságdíjat az alábbiakban látható.

végül a vírus további rosszindulatú programokat dob le (például AZORULT vagy VIDAR), és törli a kötet árnyékmásolatait a rendszerből. Ezek megszabadulása biztosítja, hogy az áldozat ne férjen hozzá a meglévő rendszer-visszaállítási pontokhoz. Ezenkívül a vírus szerkesztheti a Windows HOSTS fájlt, hogy megakadályozza a webhelyek listájához való hozzáférést. A blokkolt webhelyek listájának ellenőrzése után elmondhatjuk, hogy a támadók megpróbálják megakadályozni, hogy olyan webhelyeket látogasson el, amelyek releváns kiberbiztonsági híreket és információkat szolgáltatnak a ransomware megelőzéséről és az eseményekre adott válaszról. A blokkolt webhelyek egyikének meglátogatására tett kísérletek DNS_PROBE_FINISHED_NXDOMAIN hibát okozhatnak a webböngészőben.

távolítsa el a NNQP Ransomware Virus és visszafejteni vagy javítani a fájlokat

egy szerencsétlen esetben válik áldozatává a fájl titkosítása malware támadás, azt javasoljuk, hogy tegyen lépéseket, és távolítsa el a nnqp ransomware virus, valamint más malware a számítógépen futó Windows operációs rendszer. A legjobb módszer erre a számítógép futtatása Csökkentett módban hálózattal, ezért feltétlenül olvassa el az alábbi útmutatásokat. Miután az említett módban van, válassza ki a feladathoz megfelelő víruskeresőt. Csapatunk az INTEGO Antivirus használatát javasolja, amely kiváló eszköz a számítógép védelmére és a rosszindulatú programok leállítására, mielőtt belépne. Ezenkívül azt javasoljuk, hogy töltse le a RESTORO-t, hogy javítsa a víruskárosodást A Windows OS fájlokon.

megtalálja a teljes nnqp virus removal tutorial alább. Ne felejtse el tájékoztatni a helyi bűnüldöző szervet a ransomware eseményről, és a lehető leghamarabb változtassa meg a fertőzött géphez kapcsolódó összes jelszót. Használhatja az adatmentéseket a fájlok helyreállításához, vagy megismerheti a STOP/DJVU változatok által zárolt fájlok visszafejtésének/javításának esélyeit (lásd az alábbi megfelelő részt, vagy olvassa el a részletes cikket itt).

a GEEKS javasoljuk

csapatunk azt javasolja, egy kétlépcsős mentési tervet, hogy távolítsa el a ransomware és más megmaradt malware a számítógépről, plusz javítás okozott vírus kárt a rendszerben:

1. lépés. Automatikus Eltávolítás robusztus víruskeresővel

Get INTEGO ANTIVIRUS for Windows eltávolítani ransomware, trójaiak, adware és más kémprogramok és malware változatok és védi a PC és a hálózati meghajtók 24/7.. Ez a VB100 tanúsítvánnyal rendelkező biztonsági szoftver a legkorszerűbb technológiát használja a ransomware, a nulladik napi támadások és a fejlett fenyegetések elleni védelemhez, az Intego Web Shield blokkolja a veszélyes webhelyeket, az adathalász támadásokat, a rosszindulatú letöltéseket és a potenciálisan nemkívánatos programok telepítését.

az INTEGO Antivirus segítségével távolítsa el az észlelt fenyegetéseket a számítógépről.

olvassa el a teljes véleményt itt.

2. lépés. Javítsa ki a számítógép VÍRUSKÁROSODÁSÁT

a RESTORO ingyenes vizsgálatot biztosít, amely segít azonosítani a hardveres, biztonsági és stabilitási problémákat, és átfogó jelentést nyújt, amely segít megtalálni és kijavítani az észlelt problémákat manuálisan. Ez egy nagyszerű PC-javító szoftver, amelyet a rosszindulatú programok professzionális víruskeresővel történő eltávolítása után használhat. A szoftver teljes verziója automatikusan kijavítja az észlelt problémákat és javítja a Windows operációs rendszer fájljainak okozott víruskárosodást.

RESTORO használ AVIRA scanning engine felismerni a meglévő spyware és malware. Ha vannak ilyenek, a szoftver megszünteti őket.

olvassa el a teljes véleményt itt.

GeeksAdvice.com a szerkesztők hatékonyságuk alapján választják ki az ajánlott termékeket. Mi lehet keresni a jutalékot affiliate linkek, további költség nélkül az Ön számára. Tudj meg többet.

NNQP Ransomware Virus removal Guidelines

1.módszer. Lépj Csökkentett Mód Hálózattal

1. lépés. Windows indítása Csökkentett módban Networking

mielőtt megpróbálja eltávolítani NNQP Ransomware Virus virus, meg kell kezdeni a számítógépet Csökkentett módban Networking. Az alábbiakban bemutatjuk a PC indításának legegyszerűbb módjait az említett módban, de további módszereket találhat ebben a részletes bemutatóban a weboldalunkon-Hogyan indítsuk el a Windows rendszert csökkentett módban. Lásd még egy oktatóvideót arról, hogyan kell csinálni:

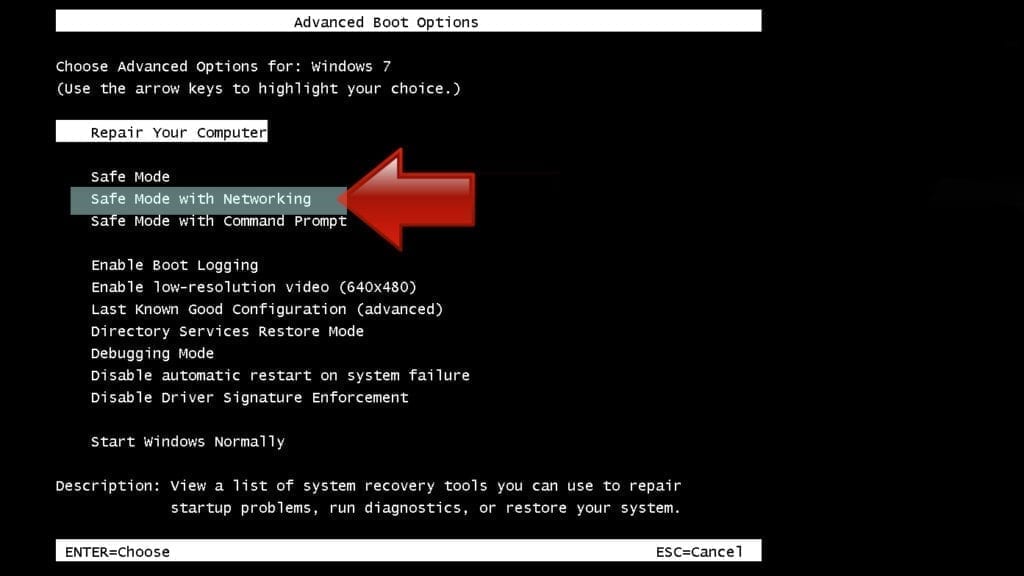

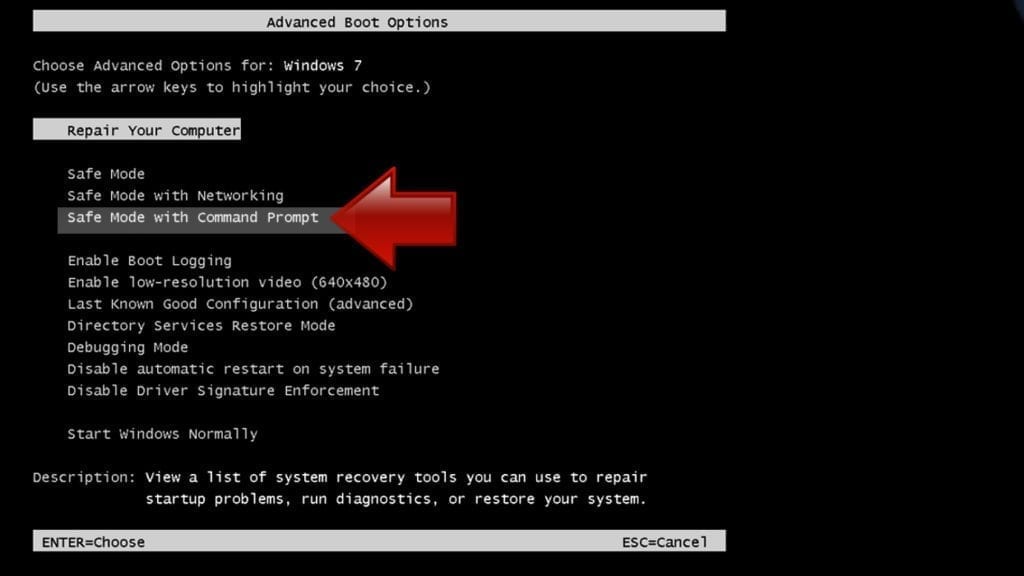

útmutató Windows XP/Vista / 7 felhasználók számára

- először kapcsolja ki a számítógépet. Ezután nyomja meg a bekapcsológombot az újraindításhoz, majd azonnal nyomja meg az F8 gombot a billentyűzeten ismételten 1 másodperces időközönként. Ez elindítja az Advanced Boot Options menüt.

- a billentyűzet nyílbillentyűivel navigáljon csökkentett módba a Networking opcióval, majd nyomja meg az Enter billentyűt.

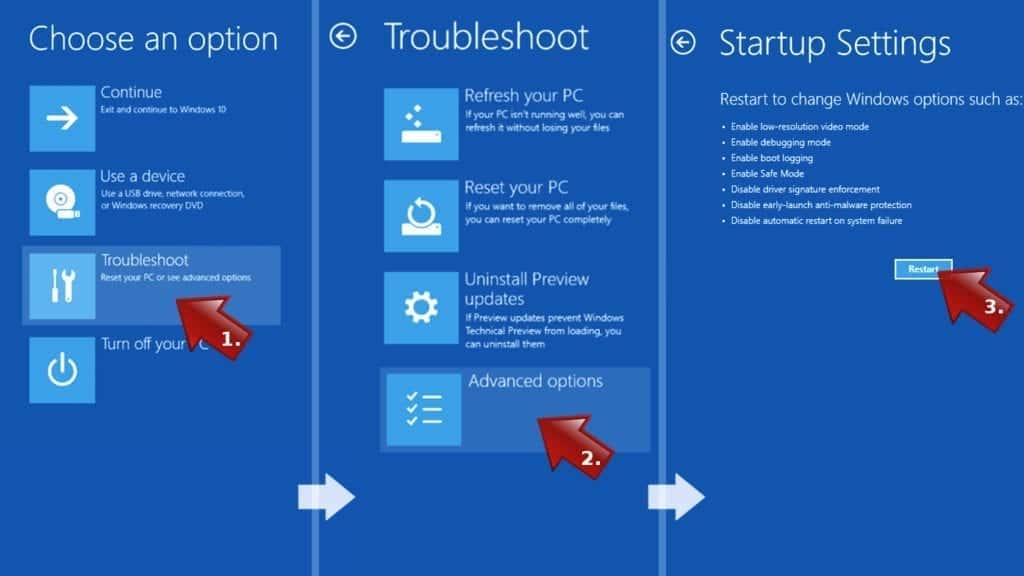

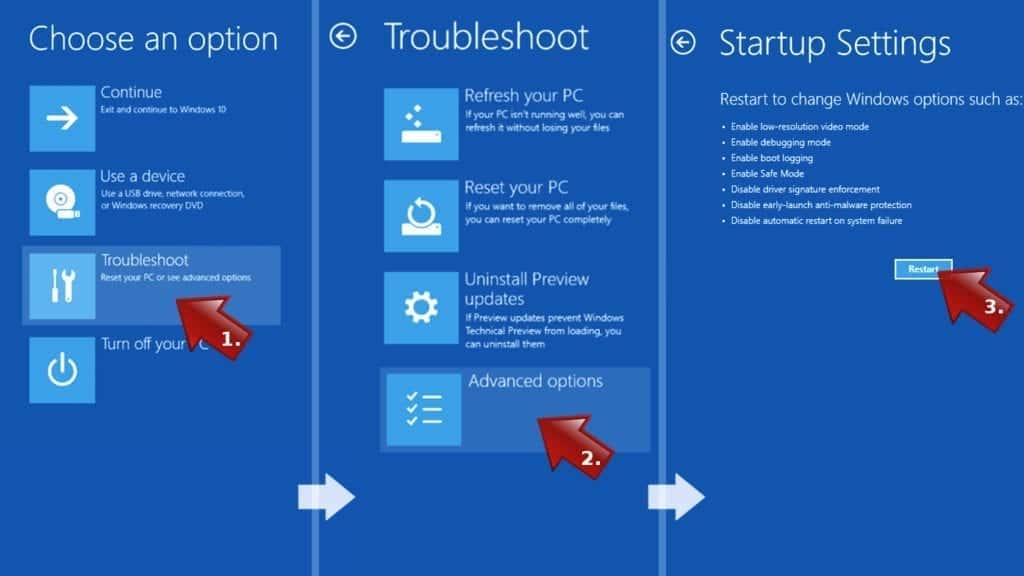

útmutató A Windows 8 / 8.1 / 10 / 11 felhasználók számára

- nyissa meg a Windows Start menüt, majd nyomja le a bekapcsológombot. A billentyűzeten tartsa lenyomva a Shift billentyűt, majd válassza az Újraindítás lehetőséget.

- megnyitásához. Válassza A Hibaelhárítás > Speciális Beállítások > Indítási Beállítások > Újraindítás Lehetőséget. Tipp: ha nem találja az indítási beállításokat, kattintson a további helyreállítási lehetőségek megtekintése lehetőségre.

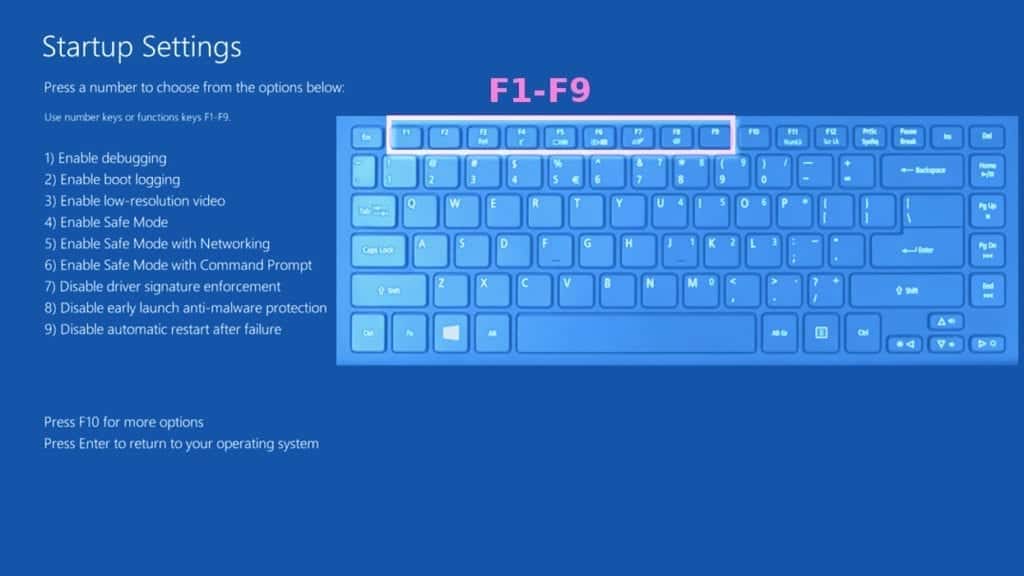

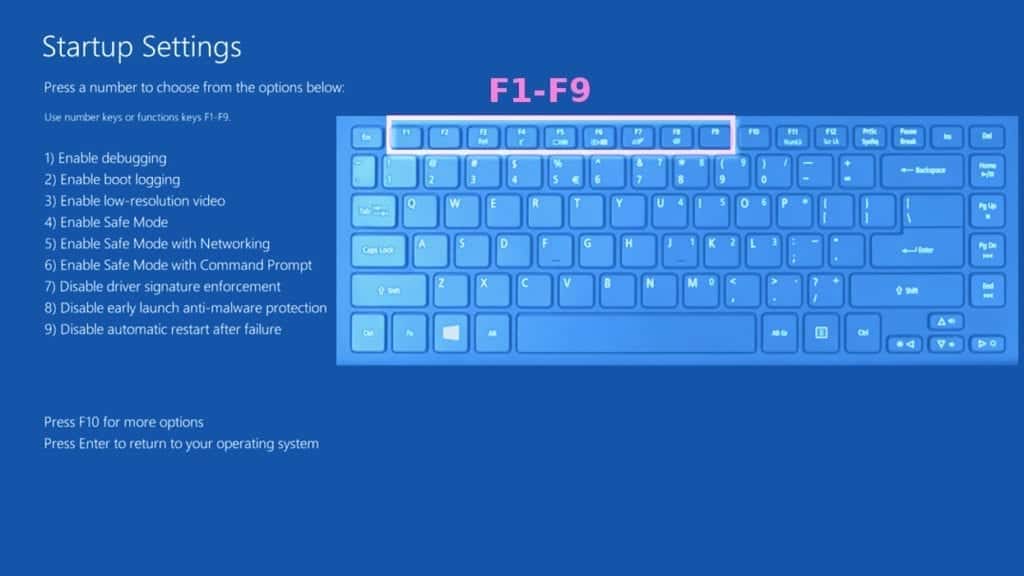

- Az indítási beállításokban nyomja meg a jobb gombot az F1-F9 között, hogy csökkentett módba lépjen a hálózattal. Ebben az esetben ez az F5 kulcs.

2. lépés. Távolítsa el a vírushoz társított fájlokat

most megkeresheti és eltávolíthatja az NNQP Ransomware Vírusfájlokat. Nagyon nehéz azonosítani a fájlokat és a rendszerleíró kulcsokat, hogy tartozik a ransomware vírus, különben is, malware alkotók hajlamosak átnevezni, majd módosítsa őket többször. Ezért az ilyen típusú számítógépes vírusok eltávolításának legegyszerűbb módja egy megbízható biztonsági program, például az INTEGO Antivirus használata, amely magában foglalja az adat-helyreállítási szoftvert is. A víruskárosodás javításához fontolja meg a RESTORO használatát.

különleges ajánlat

kompatibilitás: Microsoft Windows

lásd a teljes áttekintést

RESTORO egy egyedülálló PC javítás eszköz, amely jön egy beépített Avira scan engine felismerni és eltávolítani spyware / malware fenyegetések és használ egy szabadalmaztatott technológia javítása vírus károkat. A szoftver javíthatja a sérült, hiányzó vagy hibásan működő Windows OS fájlokat, sérült DLL-eket és így tovább. Az ingyenes verzió olyan vizsgálatot kínál, amely észleli a problémákat. A javításhoz meg kell vásárolni a teljes szoftververzió licenckulcsát.

2. módszer. Rendszer-visszaállítás használata

a Rendszer-visszaállítás használatához rendelkeznie kell egy rendszer-visszaállítási ponttal, amelyet manuálisan vagy automatikusan hoz létre.

1. lépés. Indítsa el a Windows rendszert csökkentett módban a Parancssor

utasítások Windows XP/Vista/7 felhasználók számára

- állítsa le a számítógépet. Indítsa újra a bekapcsológomb megnyomásával, majd azonnal nyomja meg az F8 gombot a billentyűzeten ismételten 1 másodperces időközönként. Látni fogja a Speciális rendszerindítási beállítások menüt.

- a billentyűzet nyílbillentyűivel LÉPJEN Le csökkentett módba a Parancssor opcióval, majd nyomja meg az Enter billentyűt.

útmutató A Windows 8 / 8.1 / 10 / 11 felhasználók számára

- indítsa el a Windows Start menüt, majd kattintson a bekapcsológombra. A billentyűzeten tartsa lenyomva a Shift billentyűt, majd válassza az Újraindítás lehetőséget az egér kurzorával.

- megnyitásához. Válassza A Hibaelhárítás > Speciális Beállítások > Indítási Beállítások > Újraindítás Lehetőséget. Tipp: ha nem találja az indítási beállításokat, kattintson a további helyreállítási lehetőségek megtekintése lehetőségre.

- Az indítási beállításokban nyomja meg a jobb gombot az F1-F9 között, hogy csökkentett módba lépjen a parancssor segítségével. Ebben az esetben nyomja meg az F6 billentyűt.

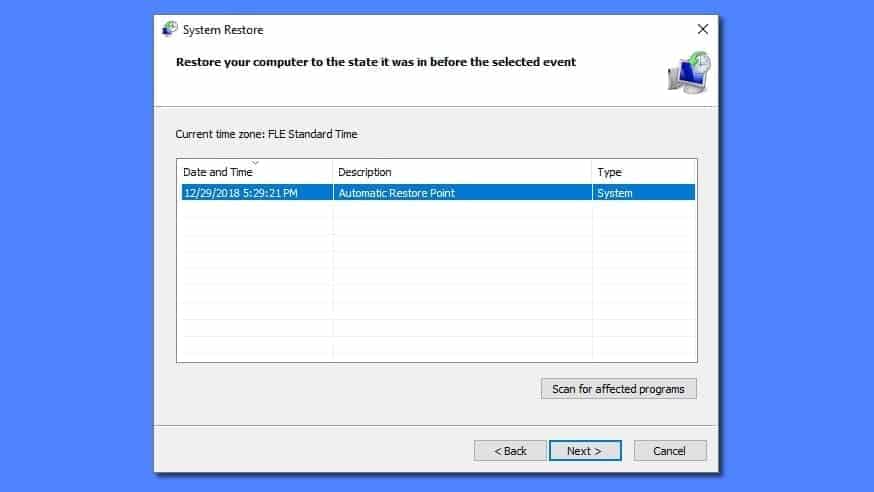

2. lépés. Indítsa el a rendszer-visszaállítási folyamatot

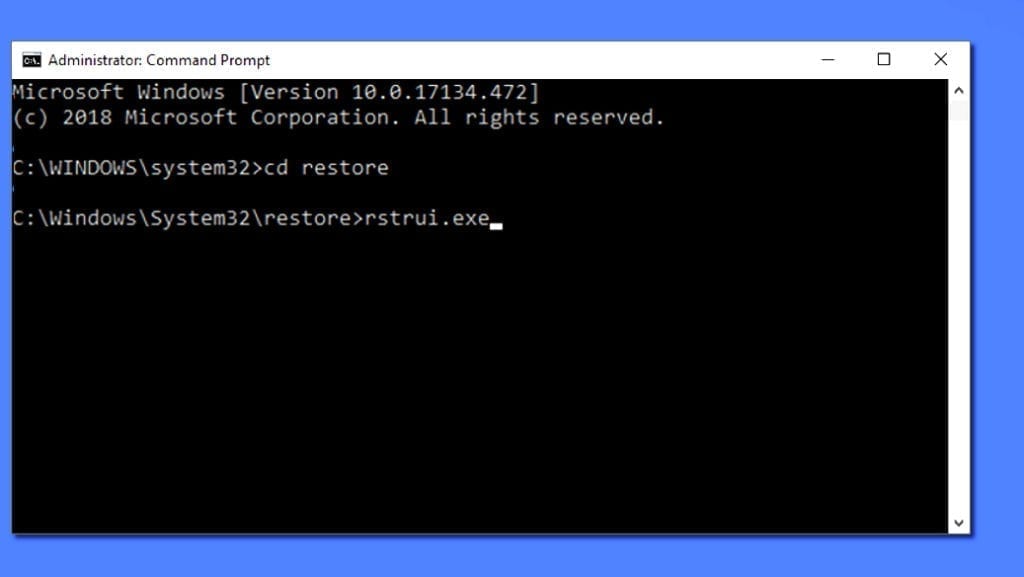

- várjon, amíg a rendszer betöltődik, és megjelenik a parancssor.

- írja be a cd restore parancsot, majd nyomja meg az Enter billentyűt, majd írja be az rstrui parancsot.exe és nyomja meg az Enter billentyűt. Vagy csak írja %systemroot%system32restorerstrui.exe a parancssorban, majd nyomja meg az Enter billentyűt.

- ez elindítja a rendszer-visszaállítási ablakot. Kattintson a Tovább gombra, majd válassza ki a múltban létrehozott rendszer-visszaállítási pontot. Válasszon egyet, hogy jött létre, mielőtt ransomware fertőzés.

- kattintson az Igen gombra a rendszer-visszaállítási folyamat megkezdéséhez.

a rendszer visszaállítása után javasoljuk, hogy vizsgálja meg a rendszert víruskereső vagy rosszindulatú programok elleni szoftverrel. A legtöbb esetben nem marad rosszindulatú program, de soha nem árt kétszer ellenőrizni. Ezenkívül javasoljuk, hogy ellenőrizze a szakértőink által biztosított ransomware megelőzési irányelveket, hogy a jövőben megvédje számítógépét a hasonló vírusoktól.

alternatív szoftverjavaslatok

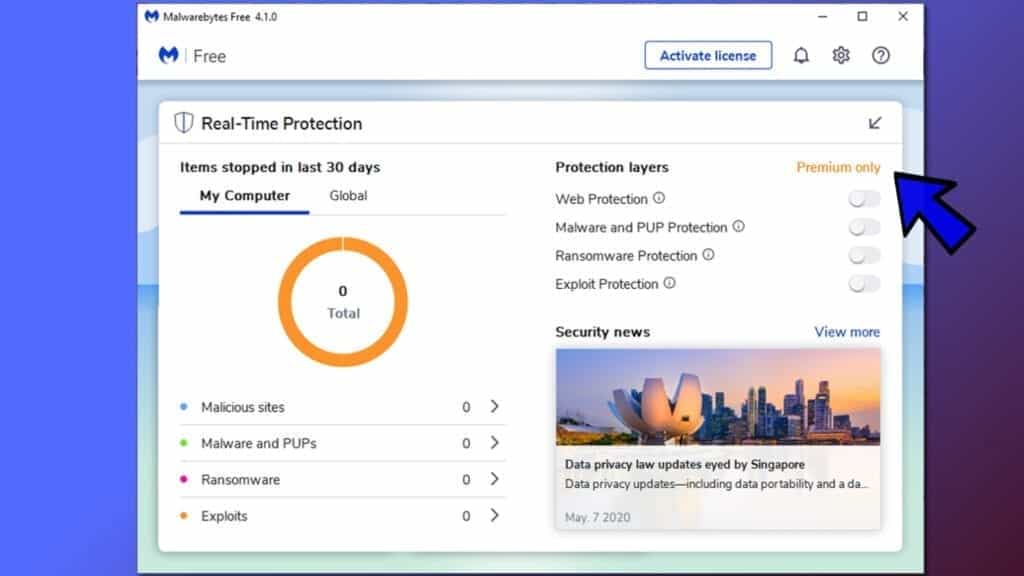

Malwarebytes Anti-Malware

a kémprogramok és rosszindulatú programok eltávolítása egy lépés a kiberbiztonság felé. Annak érdekében, hogy megvédje magát a folyamatosan fejlődő fenyegetésekkel szemben, javasoljuk a Malwarebytes Anti-Malware prémium verziójának megvásárlását, amely a mesterséges intelligencián és a gépi tanuláson alapuló biztonságot nyújt. Tartalmazza a ransomware védelmet. Tekintse meg az árképzési lehetőségeket, és védje meg magát most.

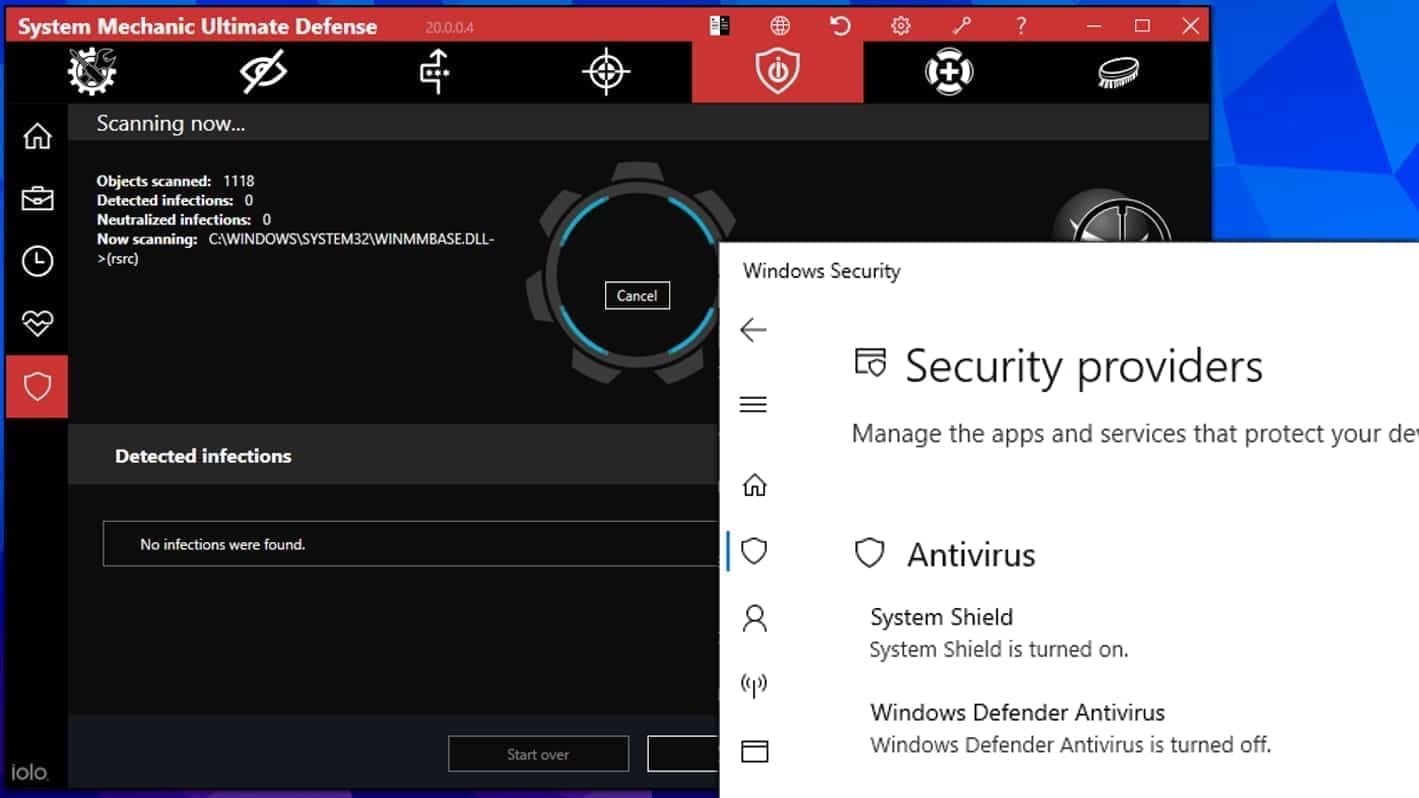

System Mechanic Ultimate Defense

ha keres egy all-in-one rendszer karbantartási csomag, amely 7 alapvető komponenseket nyújt hatékony valós idejű védelem, on-demand malware eltávolítás, rendszer optimalizálás, adatmentés, password manager, online adatvédelmi és biztonságos driver törlési technológia. Ezért a képességek széles skálája miatt a System Mechanic Ultimate Defense megérdemli a Geek Tanácsának jóváhagyását. Szerezd meg most 50% – kal. Ön is érdekelt a teljes felülvizsgálat.

jogi nyilatkozat. Ez az oldal affiliate linkeket tartalmaz. Mi lehet keresni egy kis jutalékot ajánlásával bizonyos termékek, további költségek nélkül az Ön számára. Csak minőségi szoftvereket és szolgáltatásokat ajánlunk.

Nnqp fájlok visszafejtése

javítsa ki és nyissa meg a nagy NNQP fájlokat egyszerűen:

úgy tűnik, hogy a STOP/DJVU ransomware verziók minden fájlnak csak az elejét titkosítják 150 KB annak biztosítása érdekében, hogy a vírus képes legyen befolyásolni a rendszer összes fájlját. Bizonyos esetekben a rosszindulatú program lehet, hogy kihagyja néhány fájlt egyáltalán. Ennek ellenére azt javasoljuk, hogy először tesztelje ezt a módszert több nagy (>1 GB) fájlon.

- hozzon létre egy másolatot a titkosított fájlból egy külön mappába a Copy > Paste parancsok használatával.

- Most kattintson a jobb gombbal a létrehozott példányra, és válassza az Átnevezés lehetőséget. Válassza ki az NNQP kiterjesztést, és törölje azt. A módosítások mentéséhez nyomja meg az Enter billentyűt.

- abban a promptban, amely megkérdezi, hogy fájlként szeretné-e végrehajtani a módosításokat, kattintson az OK gombra.

- próbálja meg megnyitni a fájlt.

STOP/DJVU dekódoló eszköz használati útmutató

a STOP/DJVU ransomware verziók régi és új változatokba vannak csoportosítva. NNQP Ransomware vírus tekinthető az új STOP / DJVU változat, mint YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (teljes lista itt). Ez azt jelenti, hogy a teljes adatok visszafejtése most csak akkor lehetséges, ha az offline titkosítási kulcs érintett. A fájlok visszafejtéséhez le kell töltenie az Emsisoft Decryptor for STOP DJVU eszközt, amelyet egy zseniális biztonsági kutató, Michael Gillespie hozott létre és tart fenn.

Megjegyzés! Kérjük, ne spamelje a biztonsági kutatót azzal a kérdéssel, hogy képes – e helyreállítani az online kulccsal titkosított fájlokat-ez nem lehetséges.

annak érdekében, hogy tesztelje az eszközt, és nézze meg, hogy képes-e visszafejteni az NNQP fájlokat, kövesse a megadott oktatóanyagot.

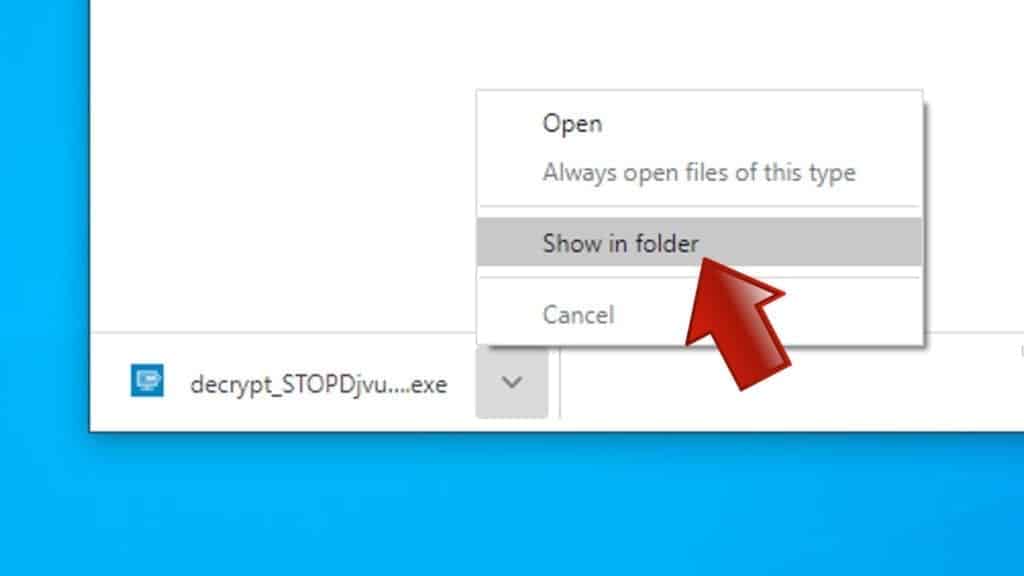

- töltse le a dekódoló eszközt az Emsisoft-ból.

- kattintson a letöltés melletti kis nyílra, és válassza a Megjelenítés mappában lehetőséget.

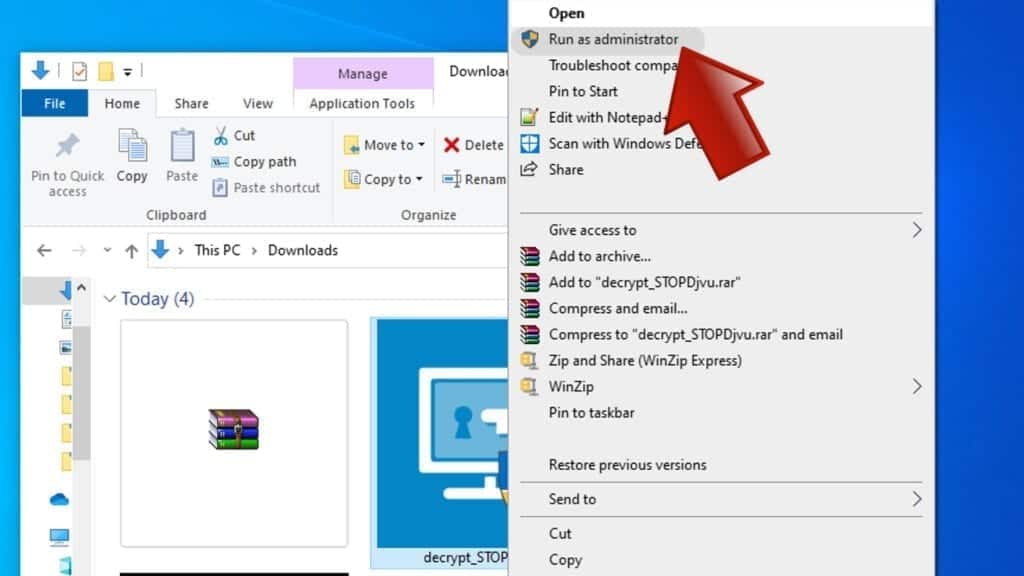

- Most kattintson a jobb gombbal a fájlt, és válassza a Futtatás rendszergazdaként. Ha a rendszer kéri, írja be a rendszergazda jelszavát.

- az UAC ablakban kattintson az Igen gombra.

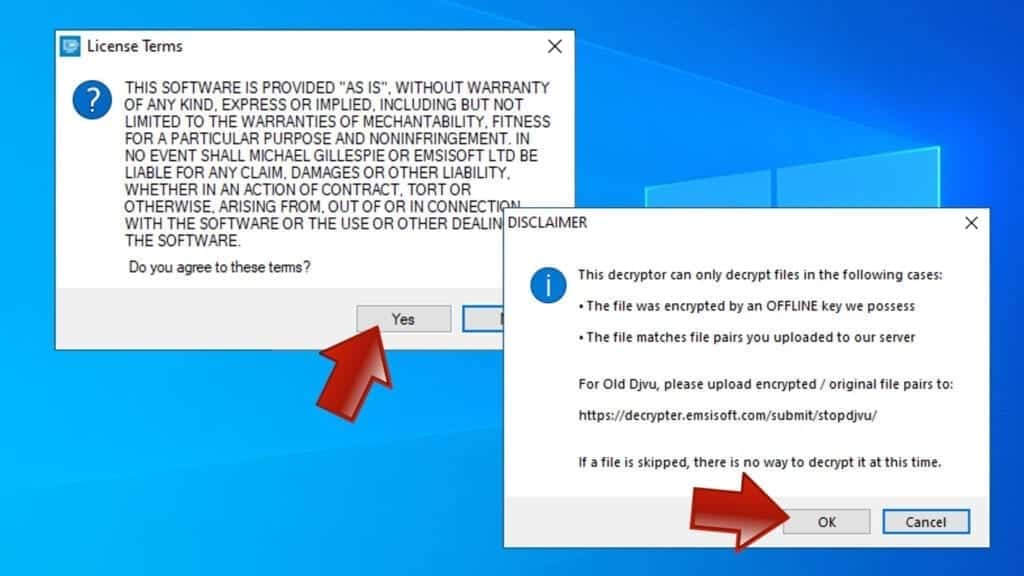

- kattintson az Igen gombra a szoftverfeltételek mindkét windows rendszerben történő elfogadásához.

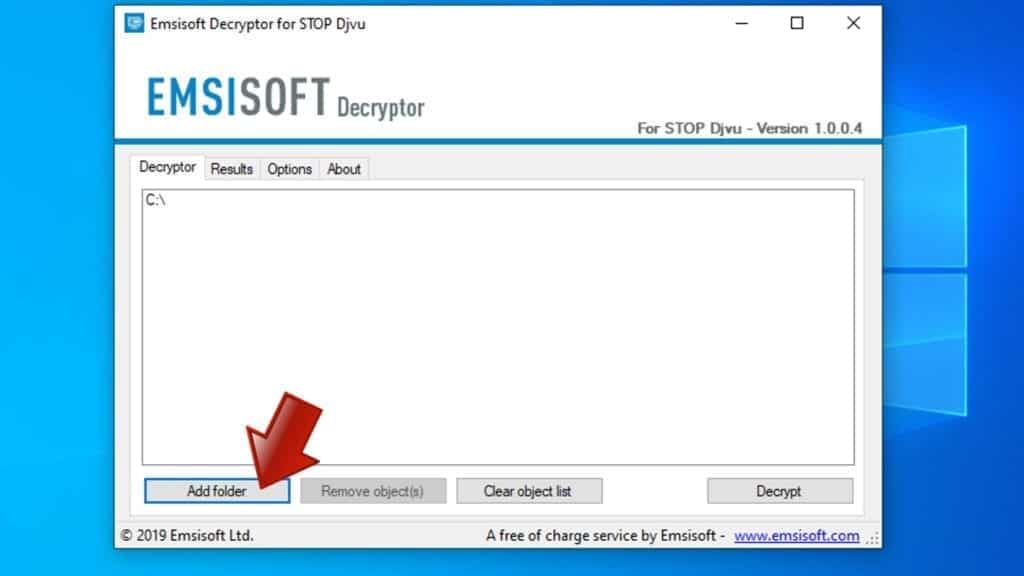

- az eszköz automatikusan tartalmazza C:// disk, mint egy hely, hogy visszafejteni. A fájl-helyreállító eszköz előre kitölti a beolvasandó helyeket, beleértve a csatlakoztatott adattároló meghajtókat vagy a hálózati meghajtókat. Kattintson a Mappa hozzáadása gombra, ha további helyeket szeretne hozzáadni.

a Beállítások lapon kiválaszthatja a titkosított fájlmásolatok megőrzését. Javasoljuk, hogy hagyja ezt a lehetőséget kiválasztva, különösen, ha nem tudja, hogy a dekódoló eszköz működni fog-e.

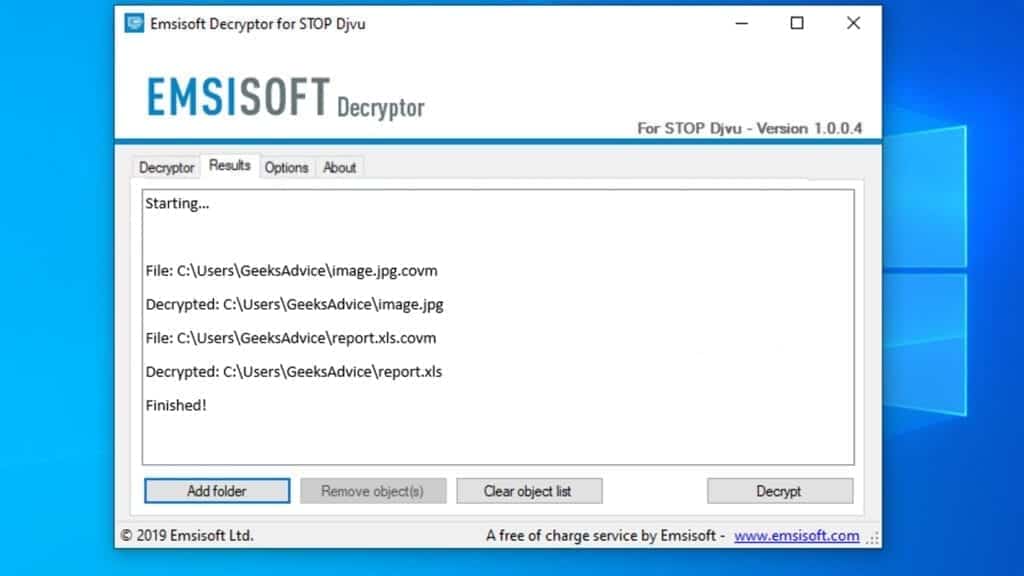

- kattintson a visszafejtés gombra az NNQP fájlok visszaállításának megkezdéséhez. Az eredményeket az Eredmények lapon láthatja. Itt láthatja az eszköz üzeneteit, például azt, hogy a visszafejtési eljárás sikeres-e, vagy meg kell várnia a frissítést.

azt is tájékoztathatja, hogy az online kulcsot a fájlok titkosításához használták. Ebben az esetben a dekódoló eszköz nem fog működni az Ön számára, és az egyetlen módja annak, hogy visszaszerezze a fájlokat, hogy egy adatmentést.

jelentése decryptor üzenetei

az NNQP dekódoló eszköz lehet megjeleníteni több különböző üzenetek után sikertelen kísérlet visszaállítani a fájlokat. A következő üzenetek egyikét kaphatja:

hiba: nem sikerült visszafejteni az azonosítóval rendelkező fájlt:

ez az üzenet általában azt jelenti, hogy nincs megfelelő visszafejtési kulcs a dekódoló adatbázisában.

nincs kulcs az új változat online azonosítójához:

értesítés: ez az azonosító online azonosítónak tűnik, a visszafejtés lehetetlen

ez az üzenet arról tájékoztat, hogy a fájlokat online kulccsal titkosították, vagyis senki másnak nincs ugyanaz a titkosítási/visszafejtési kulcspár, ezért az adatok helyreállítása a bűnözők fizetése nélkül lehetetlen.

Eredmény: Nincs kulcs az új változat offline azonosítójához:

ez az azonosító offline azonosítónak tűnik. A visszafejtés a jövőben lehetséges lehet.

ha értesítést kapott arról, hogy offline kulcsot használt, de a fájlokat nem sikerült visszaállítani, az azt jelenti, hogy az offline dekódoló kulcs még nem érhető el. Ennek az üzenetnek a fogadása azonban rendkívül jó hír, ami azt jelenti, hogy a jövőben vissza lehet állítani az NNQP kiterjesztésű fájlokat. Ez eltarthat néhány hónapig, amíg a dekódoló kulcs lesz talált, majd feltölteni a decryptor. Javasoljuk, hogy kövesse a dekódolható DJVU verziókkal kapcsolatos frissítéseket itt. Javasoljuk, hogy készítsen biztonsági másolatot a titkosított adatokról és várjon.

jelentés internetes bűnözés jogi osztályok

áldozatai NNQP Ransomware vírus jelentenie kell az internetes bűncselekmény esemény a hivatalos kormány csalás és átverés honlapján szerint az ország:

- Az Egyesült Államokban keresse fel az On Guard Online webhelyet.

- Ausztráliában látogasson el a SCAMwatch weboldalára.

- Németországban keresse fel a Bundesamt F enterprr Sicherheit in der Informationstechnik weboldalt.

- Írországban keresse fel az An Garda s Enterprises honlapján.

- Új-Zélandon keresse fel a fogyasztóvédelmi csalások webhelyét.

- Az Egyesült Királyságban keresse fel az Action Fraud webhelyet.

- Kanadában keresse fel a kanadai Csalás Elleni Központot.

- Indiában keresse fel az Indiai Nemzeti Kiberbűnözési jelentési portált.

- Franciaországban keresse fel a nemzetiségi ügynökséget (Agence nationale de la s adaptations).

ha nem talál a tartózkodási helyének megfelelő hatóságot ezen a listán, javasoljuk, hogy bármilyen keresőmotort használjon a “számítógépes bűnözés jelentése”kereséshez. Ennek el kell vezetnie a megfelelő hatóság webhelyére. Azt is javasoljuk, hogy tartózkodjon a Gyakran Fizetett harmadik féltől származó bűncselekmény-jelentési szolgáltatásoktól. Nem kerül semmibe az internetes bűnözés bejelentése a hivatalos hatóságoknak.

további javaslat, hogy vegye fel a kapcsolatot országa vagy régiója szövetségi rendőrségével vagy kommunikációs hatóságával.

Gyakran Ismételt Kérdések

az NNQP fájlokat csak akkor nyithatja meg, ha rendelkezik a visszafejtési kulccsal, vagy ha az offline titkosítás típusa befolyásolta.

annak megállapításához, hogy az offline titkosítás hatással volt-e Önre, kérjük, látogasson el a C:/SystemID/PersonalID.nézze meg, hogy a benne lévő karakterlánc T1-re végződik-e. Tudod is megpróbál használ Emsisoft Decryptor a STOP/DJVU.

kérjük, kövesse a hivatalos nnqp dekódoló eszközök útmutatásait, és higgye el, amit mondanak. Ha azt mondják, hogy lehetetlen visszafejteni, akkor valóban így van. Nincs mágikus eszköz vagy emberi képes visszafejteni a fájlokat bujkál valahol. A titkosítás olyan technika, amelyet szinte lehetetlen visszafejteni speciális privát kulcs nélkül (a bűnözők birtokában).

azt tanácsoljuk, szkennelés anti-vírus, anti-malware, malware eltávolító eszközök vagy szoftver, mint RESTORO, hogy megszüntesse a vírus kárt a rendszer. Ha nem bízik egyetlen eszköz használatában,próbálkozzon egymás után. Nem javasoljuk azonban, hogy egyszerre több biztonsági programot tartson a számítógépen, mivel ezek zavarhatják egymás munkáját.

Óvakodj a hamis nnqp dekódoló eszközök kering az interneten. A számítógépes bűnözők különböző árnyékos webhelyekre töltik fel őket, gyanús Youtube-videókon keresztül is népszerűsíthetik őket. Ezek a programok még erősebben megfertőzhetik a számítógépet (trójaiak, bányászok stb.). Javasoljuk, hogy legyen rendkívül óvatos az interneten. Ha lesz egy hivatalos STOP / DJVU dekódoló eszköz, akkor széles körben megvitatják a nyilvános médiában.

Norbert Webb A Geek tanácsadó csapatának vezetője. Ő a weboldal főszerkesztője, aki ellenőrzi a közzétett tartalom minőségét. Emellett szeret kiberbiztonsági híreket olvasni, új szoftvereket tesztelni és megosztani velük kapcsolatos ismereteit. Norbert azt mondja, hogy az információs technológia iránti szenvedélyének követése az egyik legjobb döntés volt, amit valaha hozott. “Nincs kedvem dolgozni, miközben azt csinálom, amit szeretek.”A geeknek azonban más érdekei is vannak, például a snowboardozás és az utazás.