Password Authentication Protocol, vagy PAP, és a Challenge Handshake Authentication Protocol, vagy CHAP közötti különbségek mind a PPP munkamenetek hitelesítésére szolgálnak, és számos VPN-vel használhatók.

a PAP úgy működik, mint egy szokásos bejelentkezési eljárás. A távoli rendszer statikus felhasználónév és jelszó kombinációval hitelesíti magát. A jelszó áthaladhat egy létrehozott titkosított alagúton a további biztonság érdekében, de a PAP számos támadásnak van kitéve. Mivel az információ statikus, sebezhető a jelszó kitalálására és a szaglászásra.

a CHAP kifinomultabb és biztonságosabb megközelítést alkalmaz a hitelesítéshez. Ez létrehoz egy egyedi kihívás kifejezést minden hitelesítés generálásával véletlenszerű karakterlánc. Ezt a Kihívási kifejezést az eszköz gazdagépneveivel kombinálják egyirányú hash függvények használatával. Ezzel a folyamattal a CHAP hitelesítheti oly módon, hogy a statikus titkos információkat nem küldi el a vezeték.

merüljünk mélyebben a különbségekbe PAP és CHAP között, és hogyan tudnak együtt dolgozni.

mi a PAP?

a két pont-pont protokoll (PPP) hitelesítési módszer közül a PAP régebbi. 1992-ben szabványosították az IETF 1334-es Megjegyzés iránti kérelmével. A PAP egy kliens-szerver, jelszó alapú hitelesítési protokoll. A hitelesítés csak egyszer történik meg a munkamenet-létrehozási folyamat elején.

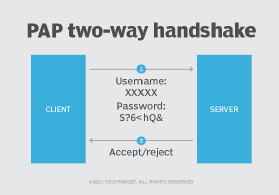

a PAP kétirányú kézfogási eljárást használ a hitelesítéshez a következő lépésekkel.

1.lépés. Az Ügyfél felhasználónevet és jelszót küld a szervernek.

a szerverrel PPP munkamenetet létrehozni kívánó kliens felhasználónév és jelszó kombinációt küld a szervernek. Ez egy hitelesítési kérelem csomagon keresztül történik.

2.lépés. A kiszolgáló elfogadja a hitelesítő adatokat és ellenőrzi.

ha a kiszolgáló hitelesítési kérelmeket hallgat, elfogadja a felhasználónév és a jelszó hitelesítő adatait, és ellenőrzi, hogy azok egyeznek-e.

ha a hitelesítő adatokat helyesen küldi el, a kiszolgáló hitelesítési-ack válaszcsomagot küld az ügyfélnek. Ezután a szerver létrehozza a PPP munkamenetet a kliens és a szerver között.

ha a hitelesítő adatokat helytelenül küldi el, a kiszolgáló hitelesítési-nak válaszcsomagot küld az ügyfélnek. A szerver nem hoz létre választ a negatív nyugtázás alapján.

a PAP egy egyszerű hitelesítési mechanizmus, amely könnyen megvalósítható, de komoly hátrányai vannak a valós környezetben való használatának. A legnagyobb hátránya, hogy a PAP statikus felhasználóneveket és jelszavakat küld az ügyfelektől a szerverekhez egyszerű szövegben. Ha a rossz szereplők elfogják ezt a kommunikációt, olyan eszközöket használva, mint egy csomagszippantó, hitelesíthetik és létrehozhatnak egy PPP munkamenetet az ügyfél nevében.

lehetőség van PAP hitelesítési kérelmek küldésére a meglévő titkosított alagutakon keresztül. Ha azonban más hitelesítési lehetőségek is rendelkezésre állnak, például a CHAP, a csapatoknak alternatív módszert kell használniuk.

mi az a CHAP?

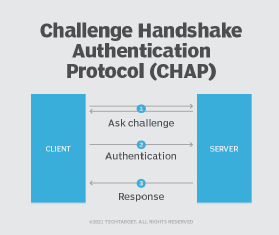

a CHAP háromirányú kézfogási eljárást használ a hitelesítési jelszó védelmére a rossz szereplőktől. A következőképpen működik.

1.lépés. A kapcsolat létrehozása után a hitelesítő hitelesítési kihívást küld.

a hálózati hozzáférési kiszolgáló hostname keresést hajt végre az ügyfélen, és elindítja a CHAP hitelesítést egy “ask challenge” küldésével a távoli felhasználónak. Ez a kihívás egy véletlenszerűen generált kihívás karakterláncot tartalmaz.

2.lépés. Az ügyfél hostname keresést végez.

az ügyfél azt a jelszót használja, amelyet mind az ügyfél, mind a kiszolgáló ismer, hogy titkosított egyirányú kivonatot hozzon létre a Kihívási karakterlánc alapján.

3.lépés. Szerver visszafejti hash és ellenőrzi.

a szerver visszafejti a kivonatot, és ellenőrzi, hogy az megfelel-e az eredeti Kihívási karakterláncnak. Ha a karakterláncok egyeznek, a kiszolgáló egy hitelesítési sikercsomaggal válaszol. Ha a karakterláncok nem egyeznek, a kiszolgáló hitelesítési hibára adott választ küld, és a munkamenet befejeződik.

mi a különbség a PAP vs. CHAP között?

a CHAP 1996-ban jött, nagyrészt a pap-ban rejlő hitelesítési gyengeségekre adott válaszként. A kétirányú kézfogás helyett a CHAP háromirányú kézfogást használ, és nem küldi el a jelszót a hálózaton keresztül. A CHAP titkosított kivonatot használ, amelyhez mind az ügyfél, mind a kiszolgáló ismeri a megosztott titkos kulcsot. Ez az extra lépés segít kiküszöbölni a PAP-ban talált biztonsági hiányosságokat.

egy másik különbség az, hogy a CHAP beállítható ismételt midsession hitelesítések elvégzésére. Ez bizonyos PPP-munkameneteknél hasznos, amelyek akkor is nyitva hagyják a portot, ha a távoli eszköz leválasztott. Ebben az esetben valaki más fizikai kapcsolat létrehozásával felveheti a kapcsolat közepét.

hogyan működhet együtt PAP és CHAP?

PAP és CHAP nem tudnak együtt dolgozni. De a PAP-ot vagy a CHAP-ot használó protokollok szükség esetén kölcsönhatásba léphetnek mindkét hitelesítési módszerrel.

például a PPP használhatja a PAP vagy a CHAP hitelesítést. Tehát a rendszergazdák konfigurálhatják a kommunikációs protokollt, hogy először a CHAP biztonságos háromutas kézfogásán keresztül próbáljanak hitelesíteni, majd visszatérjenek a PAP-ban található kevésbé biztonságos, kétirányú hitelesítési folyamathoz.