NNQP ransomwareは、コンピュータ上のすべてのデータを暗号化するためのターゲット

NNQP ransomwareは、STOP|DJVUファイル暗号化ウイルスファミリーの変種です。 詐欺によってターゲットシステムに感染した後、それはすべてのフォルダをスキャンし、Salsa20とRSA-2048暗号化アルゴリズムでそれらの中にあるすべてのフnnqp拡張子。 ご覧のとおり、ウイルス名は暗号化されたファイルに与える拡張子から派生しています。 たとえば、もともと1という名前のファイルです。jpgは1になります。jpg。攻撃後のnnqp。 さらに、このランサムウェアは_readmeを低下させます。影響を受ける各データフォルダ内のtxtメモ。 このメモは、nnqpファイル復号化ツールを取得する方法を被害者に通知することになっています。 メモで説明したように、それを行う唯一の方法は、サイバー犯罪者のために多額の身代金を支払うことです。

明確にするために、このマルウェアの唯一の目的は、被害者のコンピュータ上のすべてのファイルを暗号化し、NNQP ransomwareウイルスオペレータのために大きな身代金を支払うようにユーザーを強要することです。 攻撃者は、データ暗号化アルゴリズムを不正に使用しています。 日常の通信では、暗号化は通常、復号化キーを持っている人だけがそれにアクセスできるように情報送信を保護するために使用されます。 このような状況では、サイバー犯罪者は鍵を持っている人なので、個人ファイルへのアクセスを違法にブロックした後、それを販売しようとします。

被害者に攻撃に関する情報を提供するために、ランサムウェアは_readmeと呼ばれる身代金メモをドロップするように設計されています。コンピュータシステム全体のtxt。 これらのノートでは、復号化する唯一の方法を指定しています。nnqpファイルは身代金を支払うことです。 攻撃者は、すべてのデータを復号化できることを証明できるように、貴重な情報を含まない暗号化されたファイルを送信することをお勧めします。 身代金メモは、被害者への電子メールに被害者の個人IDを含めるように指定します。 彼らはまた、使用する二つの電子メールアドレスを提供します–主なもの、[email protected] そして、別のもの、[email protected]。メモによると、復号化ツールのコストは、被害者が攻撃者にどれだけ速く書き込むかによって異なります。 これが感染タイムスタンプ後の最初の72時間以内に行われた場合、詐欺師は50%の割引を約束し、価格を$490に設定します。 それ以外の場合、復号化価格はremains980のままです。

身代金を支払うことを考えているなら、サイバーセキュリティの専門家とFBIによると、これは推奨される選択肢ではないことを警告したいと思 データの回復を保証するものではないだけでなく、ランサムウェアの配布操作をさらに促進するのにも役立ちます。 マルウェアのような種類の背後にあるサイバー犯罪者は、毎年数百万ドルを稼ぐので、それだけで彼らの不潔なビジネスを継続するためにそれらを さらに、あなたが彼らの要求に耳を傾けることにした場合、攻撃者を追跡する方法はありません–攻撃者は追跡されないように通常の銀行取引を受 彼らが支払いを受け入れる唯一の方法は、暗号化によるものです。 彼らは犠牲者に、例えば、決済された身代金額の価値があるBitcoinsを購入し、その金額を仮想財布に転送するように指示する傾向があります。

このランサムウェアについてのもう一つの気になる詳細は、それが情報を盗むマルウェアでコンピュータに感染する傾向があるということです,例えば,AZORULTやVIDARトロイの木馬. これらの脅威により、攻撃者は被害者のコンピュータ上で特定のコマンドをリモートで実行し、パスワード、銀行の詳細、閲覧履歴、cookie、暗号化財布など、さらなる攻撃や脅迫に使用できるさまざまな機密データを抽出することができます。 したがって、身代金を支払うことがあなたのコンピュータとプライバシーに関するすべての問題を解決するとは思わないでください。 あなたは、_readmeにコンピュータにドロップされた追加のマルウェアの単一の言及がないので、これらの攻撃者がどのように卑劣であるかを理解するこtxtメモ。

お使いのコンピュータ上で引き起こされる大混乱をクリアするには、我々は遅滞なくnnqp ransomwareウイルスを削除することをお勧めします。 このためには、まずネットワークを使用してセーフモードでコンピュータを起動する必要があります。 この記事の下でそれをする方法の自由な指針を見つけることができる。 マルウェアやレジストリの変更に関連するファイルを特定するには、INTEGO Antivirusなどの堅牢なウイルス対策ソリューションを使用することをお勧めします。 さらに、RESTOROをダウンロードして、Windows OSのファイルにウイルスによる損傷を修復するためにそれを使用することができます。

Ransomware Summary

| Name | NNQP Ransomware Virus |

| Type | Ransomware; Crypto-malware; Virtual Extortion Virus |

| Family | STOP/DJVU |

| Encryption type | RSA 2048 + Salsa20 |

| Previous versions | YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (find full list here) |

| Version | 363rd |

| Extension | .nnqp |

| Cybercriminal emails | [email protected],[email protected] |

| 追加のマルウェアが削除されました | AzorultまたはVidarトロイの木馬 |

| ダメージ | ターゲットシステムへの最初の侵入の後、ランサムウェアはその上のすべてのファイルを暗号化し、それらを追加します。nnqp拡張子。 このウイルスは_readmeのコピーも保存します。各フォルダとデスクトップ内のtxt身代金メモ。 さらに、このウイルスは、追加のマルウェアでコンピュータに感染する可能性があります。 観測された変異体のいくつかは、AZORULTとVIDARトロイの木馬です。 ウイルスはまた、既存のシステムの復元ポイントを排除するためにボリュームシャドウコピーを削除します。 一部のバージョンでは、Windows HOSTSファイルを編集して、一連のドメインへのアクセスをブロックすることもあります。 |

| 身代金メモ | _readme.txt |

| 身代金要求 | $490-$980 ビットコインで |

| 配布 | 被害者は、多くの場合、違法な急流のダウンロードに沿ってこのランサムウェアをダウンロード,ひびの入ったソフトウェア,アクティベーター,キージェネレータやKMSPicoのようなツール. |

| このマルウェアを含む既知のソフトウェア | Corel Draw、Tenorshare4ukey、Adobe Photoshop、Cubase、Adobe Illustrator、Internet Download Manager、Tally、League of Legends。 |

| 検出名 | トロイの木馬:Win32/Krypter.ああ!MTB(マイクロソフト)、Gen:バリアント。フラッター36858(B)(Emsisoft),Uds:トロイの木馬.———–スカルシgen(カスペルスキー)、Gen:バリアント。フラッター36858(BitDefender),MachineLearning/Anomalous.95%(Malwarebytes)、パックされています。一般的な…528(シマンテック)VirusTotalのすべての検出名のバリエーションを見る |

| Removal | お好みのプロのソフトウェアを使用して、pcからランサムウェアおよび関連するマルウェアを削除します。 INTEGO Antivirusの使用を強くお勧めします。 Windows OSファイルのウイルスの損傷を修復するには、RESTOROでスキャンすることを検討してください。 |

マルウェアの削除&ウイルスの損傷を修復する

1 ステップ。 既存の脅威を除去し、リアルタイム保護を可能にする堅牢なウイルス対策を取得します

INTEGO Antivirus for Windowsは、堅牢なリアルタイム保護、フィッシングや欺瞞的なウェブサイトに対するWebシールド、悪意のあるダウンロードをブロックし、ゼロデイの脅威 専門的にコンピュータからランサムウェアやその他のウイルスを削除するためにそれを使用します。

2 ステップ。 Windowsオペレーティングシステムのファイル上のウイルスの損傷を修復

ダウンロードRESTOROお使いのシステムを無料でスキャンし、セキュリティ、ハードウェアと安定性の問題を検出します。 スキャン結果を使用して手動で脅威を削除しようとするか、検出された問題を修正し、Windows OSシステムファイルへのウイルスの損傷を自動的に修復す

ランサムウェア型ウイルスの配布方法

マルウェアやランサムウェアの感染を防ぐためには、これらのコンピュータウイルスがどのように配布され、どのようにコンピュータに侵入できるかを学ぶことが重要です。 この特定のランサムウェアstrain–STOP/DJVU(あなたが感染したもの)になると、主な配布方法は、亀裂、キージェネレータ、その他のツールを含む海賊版ソフトウェアバージョン ほとんどの場合、これらは急流を介してダウンロードすることができます。 サイバー犯罪者は、このようなユーザーのために獲物ので、未確認と日陰のオンラインリソース上のソフトウェアのダウンロードを検索する悪い習慣を持っているコンピュータユーザーは、自分のコンピュータが侵害され得る危険にさらされています。 彼らはまた、多くの場合、そのような急流のダウンロードに関する彼らのサイバーセキュリティソフトウェアの警告を無視するので、また、これらのコンピ

ウイルス対策の警告とトレントについての人気の誤解があります–ユーザーは誤ってウイルス対策が悪意のあるとして、各ソフトウェアの亀裂をマーク いくつかのケースでは、これらのアラートは偽陽性である可能性がありますが、ほとんどの場合、そうではありません。 したがって、感染を避けるために、プログラムを入手するために公式で確認されたオンラインリソースを選択することをお勧めします。 STOP/DJVUの犠牲者は、Adobe Photoshop、Internet Download Manager、Corel Draw、Adobe Illustrator、VMWare Workstation、Tenorshare4ukey、League of Legendsなどの人気プログラムの海賊版バージョンを開いた後に感染したと報告しています。

ランサムウェアを広めるもう一つの方法は、DOCX、PDF、XLS、またはスクリプト言語をサポートする別のファイル形式に悪意のあるスクリプトを挿入し、そのようなファイルを欺瞞的な電子メールメッセージに添付することです。 攻撃者は、多くの場合、正当なエンティティ(例えば、よく知られているオンライン小売会社、法執行機関、宅配会社など)のふりをして、悪意のあるスパム技 添付ファイルには、請求書、小包追跡の詳細、注文の概要、運送状、保留中の支払いなどの名前を付けることができます。 攻撃者は、添付ファイルが信頼できるエンティティによって送信されたと信じて、添付ファイルをできるだけ早く開くように説得したいと考えて 残念ながら、1つを開くと、さらに悪いことに、セキュリティで保護されたモードを無効にすると、実際のペイロードをダウンロードして、コンピュータ上で実行するように設計されている挿入されたスクリプトを実行することができます。

今日、危険なメールを特定するのは難しいかもしれません。 しかし、サイバー犯罪者によって使用されるいくつかのパターンがあるので、それらを記述しようとします。 まず第一に、送信者のメッセージに緊急性を感じることができる場合は、電子メールの添付ファイルやリンクを開くことは避けてください。 第二に、なじみのない挨拶の行のために外を見る。 第三に、詐欺師は、電子メールの件名を大文字で書き、低解像度の会社のロゴを含む専門外に整列した電子メールを挿入する傾向があります。 最後に、メールプロバイダーがスパムの疑いがあるとマークするメールを避けることをお勧めします。 犯罪者は、元の送信者のアドレスを偽装するのに役立つ電子メールのなりすまし技術を利用するため、今日では、あなたはまた、送信者の電子メールアドレスを信頼することはできません。

STOP/DJVU ransomwareのバリエーションの犠牲者は、オンラインで入手可能な偽の復号化ツールに注意する必要があります。 レポートによると、サイバー犯罪者はこれらのツールを不審なオンラインリソースにアップロードする傾向があります。 残念ながら、復号化の代わりに。nnqpファイルは、彼らが第二のランサムウェアでコンピュータに感染し、再びファイルを暗号化することがで このため、当社のサイトまたは評判の良いサイバーセキュリティニュースサイトの更新に従うことをお勧めします。 その間に、STOP/DJVU-encryptedファイルの復号化と修復に関する現在の状況を読むことをお勧めします。

: その機能の内訳

このセクションでは、NNPQウイルスの手口と、それがあなたのコンピュータシステムに感染した後に何をするかを概説します。 まず第一に、それは実行可能ファイルのセットとして到着し、最も頻繁にbuildという名前が付けられます。exeビルド2exeと4文字の文字列として名前が付けられた別のもの、たとえば6GV7。exe”を起動します。 STOP/DJVUのいくつかのバリエーションは、突然のシステムの減速を正当化するために、攻撃中に偽のWindows updateウィンドウを表示します。 このウィンドウは、winupdateという名前の実行可能ファイルから表示されます。exe”を起動します。

まず、ランサムウェアは、コンピュータがデータ暗号化されたマルウェアに感染しているかどうかをチェックします。 このため、https//api.2ip.ua/geo.jsonに接続し、応答をgeoに保存します。jsonファイル。 このファイルには、国名、都市、郵便番号、その他の詳細が含まれている場合があります。 このファイルのスクリーンショットを下に見ることができます。 次に、ランサムウェアは例外の国のリストをチェックして、システムが攻撃される可能性があることを確認します。 ウイルスは、あなたの国が次のいずれかの国と一致することが判明した場合、その操作を停止する傾向があります: タジキスタン、ウクライナ、キルギスタン、ロシア、シリア、カザフスタン、アルメニア、ベラルーシやウズベキスタン。

一致するものが見つからない場合、ランサムウェアは侵害されたシステムに関するいくつかの情報を情報に収集します。txtファイル(以下に示すように)。 ウイルスは、コンピュータの名前、ユーザー名、オペレーティングシステムのバージョン、感染タイムスタンプ、ハードウェアの詳細、インストールされているソフ ウイルスはまた、デスクトップのスクリーンショットを取り、情報に沿って送信します。コマンド&制御サーバへのtxtファイル。

次に、ランサムウェアはc&Cサーバーからオンライン暗号化キーを取得しようとします。 それが成功した場合、それをbowsakkdestxに保存します。被害者の一意のIDと一緒にtxtファイル。 それ以外の場合、ランサムウェアは暗号化のためにオフラインキーを使用し、ランサムウェアのコードにハードコードされます。 いずれにしても、キーとIDは前述のファイルに保存され、IDはPersonalIDに保存されます。txtファイルにあるC:\SystemID….. オフライン暗号化キーの使用は、ここで説明したように、将来ファイルを復号化する機会を与えるものとして知られていることに言及することも重要 PersonalIDの最後の2文字を確認することで、オンライン暗号化タイプとオフライン暗号化タイプのどちらが使用されたかを識別できます。txtファイル。 これらがt1の場合は、オフラインキー暗号化を示します。

その後、ランサムウェアはSalsa20とRSA-2048暗号化の組み合わせを使用して、コンピュータシステム上のすべてのファイルをロックし始めます。 あなたは下の画像で影響を受けるデータフォルダのスクリーンショットを見ることができます。

同時に、ウイルスは_readmeを保存します。txtノート影響を受けるすべてのデータフォルダにコピーします。 身代金メモのスクリーンショットは下に示されています。

最後に、このウイルスはそれに付随してもたらされた追加のマルウェア(AZORULTやVIDARなど)を削除し、システムからボリュームシャドウコピーを削除します。 それらを取り除くことは、被害者が既存のシステムの復元ポイントにアクセスできないことを保証します。 さらに、ウイルスは、webサイトのリストへのアクセスを防ぐために、Windows HOSTSファイルを編集することができます。 ブロックされたwebサイトのリストを調べた後、攻撃者は、ランサムウェアの防止とインシデント対応に関する関連するサイバーセキュリティニュースや情報を提供するwebサイトを訪問しないようにしようとしていると言えます。 ブロックされたwebサイトのいずれかを訪問しようとすると、webブラウザでDNS_PROBE_FINISHED_NXDOMAINエラーが発生する可能性があります。

Nnqp Ransomwareウイルスを削除し、ファイルを復号化または修復する

ファイル暗号化マルウェア攻撃の犠牲者になるという不幸な出来事では、windowsオペレーティン これを行うための最良の方法は、ネットワークでセーフモードでコンピュータを実行するので、以下のそれを行う方法についてのガイドラインをお読み あなたが言ったモードになったら、タスクのための右のウイルス対策を選択します。 私たちのチームは、お使いのPCを保護し、それがそれを入力する前にマルウェアを停止するための優れたツールであるINTEGO Antivirusを使用するこ さらに、WINDOWS OSファイルのウイルスの損傷を修復するためにRESTOROをダウンロードすることをお勧めします。

以下の完全なNNQPウイルス除去チュートリアルを見つけることができます。 ランサムウェアの事件について地元の法執行機関に通知し、できるだけ早く感染したマシンに関連付けられているすべてのパスワードを変更するこ データバックアップを使用してファイルを回復したり、STOP/DJVU亜種によってロックされたファイルを復号化/修復する可能性について学ぶことができます(下の対応するセクションを参照するか、ここでそれについての詳細な記事を読むことができます)。

私たちのオタクは、

私たちのチームは、コンピュータからランサムウェアやその他の残りのマルウェアを削除するためのツーステップの救助計画をお勧:

ステップ1. 堅牢なウイルス対策で自動的に削除します

INTEGO ANTIVIRUS for Windowsを入手して、ランサムウェア、トロイの木馬、アドウェア、その他のスパイウェアやマルウェアの亜種を削除し、PCやネットワークドライブを24/7. このVb100認定のセキュリティソフトウェアは、ランサムウェア、ゼロデイ攻撃、高度な脅威に対する保護を提供するために最先端の技術を使用して、Intego Web Shieldは危険なウェブサイト、フィッシング攻撃、悪意のあるダウンロード、望ましくない可能性のあるプログラムのインストールをブロックします。

INTEGO Antivirusを使用して、検出された脅威をコンピュータから削除します。

ここで完全なレビューを読む。

ステップ2. お使いのコンピュータへのウイルスの損傷を修復

RESTOROは、ハードウェア、セキュリティ、安定性の問題を特定するのに役立つ無料のスキャンを提供し、検出された問題を手動で見つけて修正するのに役立つ包括的なレポートを提供します。 それはあなたがプロのウイルス対策でマルウェアを削除した後に使用するのに最適なPCの修復ソフトウェアです。 ソフトウェアのフルバージョンは、検出された問題を修正し、自動的にあなたのWindows OSのファイルに生じたウイルスの損傷を修復します。

RESTOROはAVIRAスキャンエンジンを使用して既存のスパイウェアやマルウェアを検出します。 いずれかが見つかった場合、ソフトウェアはそれらを排除します。

ここで完全なレビューを読む。

GeeksAdvice.com 編集者は、その有効性に基づいて推奨される製品を選択します。 私たちはあなたに追加費用なしで、アフィリエイトリンクから手数料を得ることができます。 詳細をご覧ください。

NNQPランサムウェアウイルス除去ガイドライン

方法1. ネットワークでセーフモードに入る

ステップ1. ネットワーキングでセーフモードでWindowsを起動

あなたが削除しようとする前にNNQP Ransomware Virusウイルスは、ネットワークでセーフモードでコンピュータを起動する必要があ 以下では、前述のモードでPCを起動する最も簡単な方法を提供していますが、この詳細なチュートリアルでは、セーフモードでWindowsを起動する方法を追加で見つ また、それを行う方法についてのビデオチュートリアルを参照してくださ:

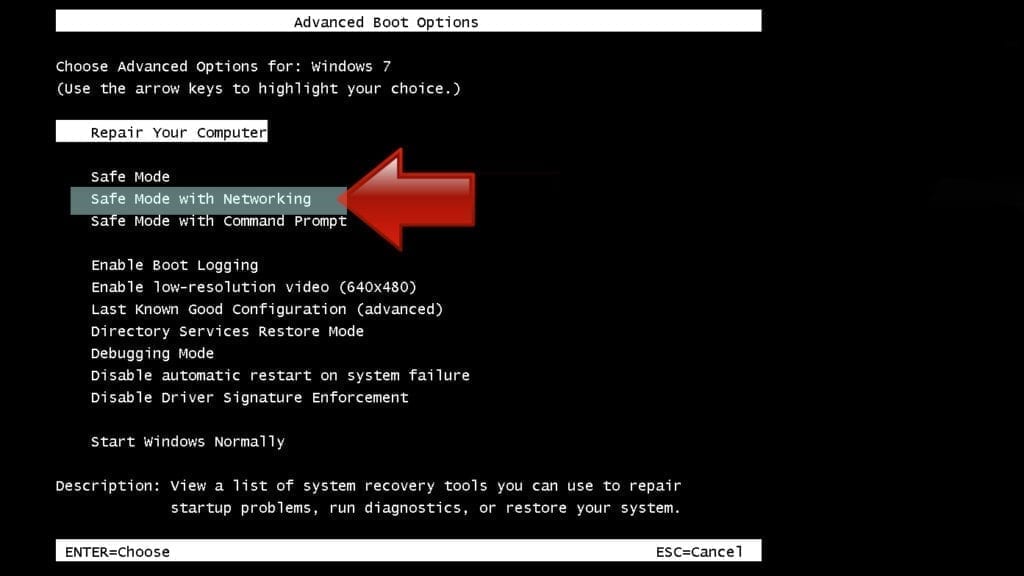

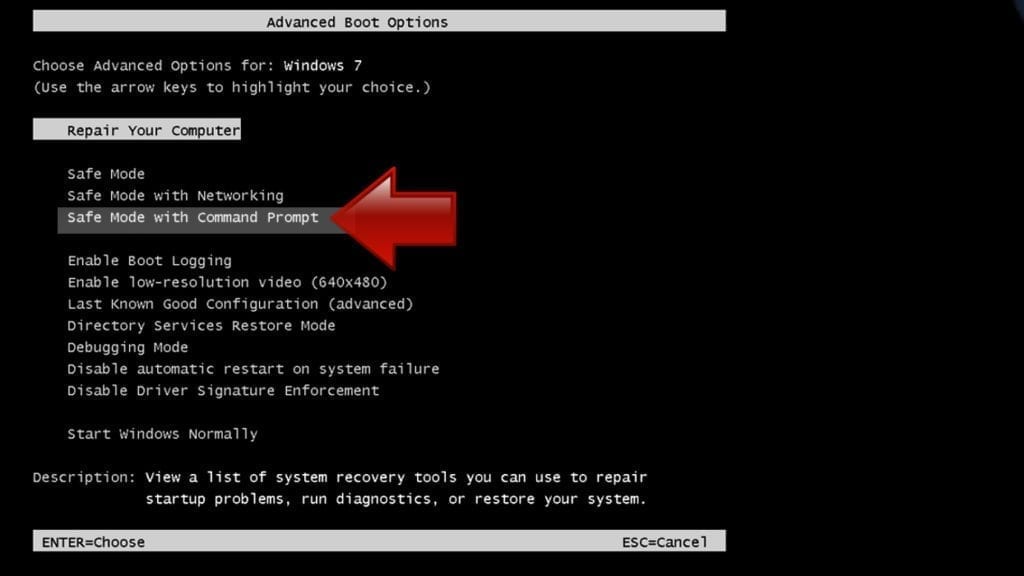

Windows XP/Vista/7ユーザーの手順

- まず、PCの電源を切ります。 その後、再びそれを起動し、瞬時に1秒間隔で繰り返しキーボードのF8ボタンを押して起動するために電源ボタンを押してください。 これにより、高度なブートオプションメニューが起動します。

- キーボードの矢印キーを使用して、ネットワークオプションを使用してセーフモードに移動し、Enterキーを押します。

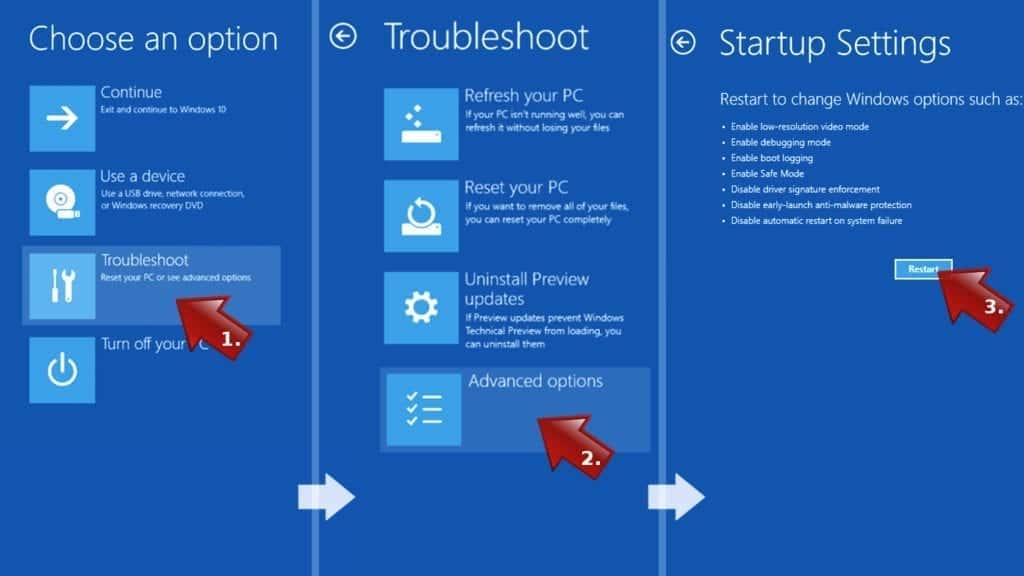

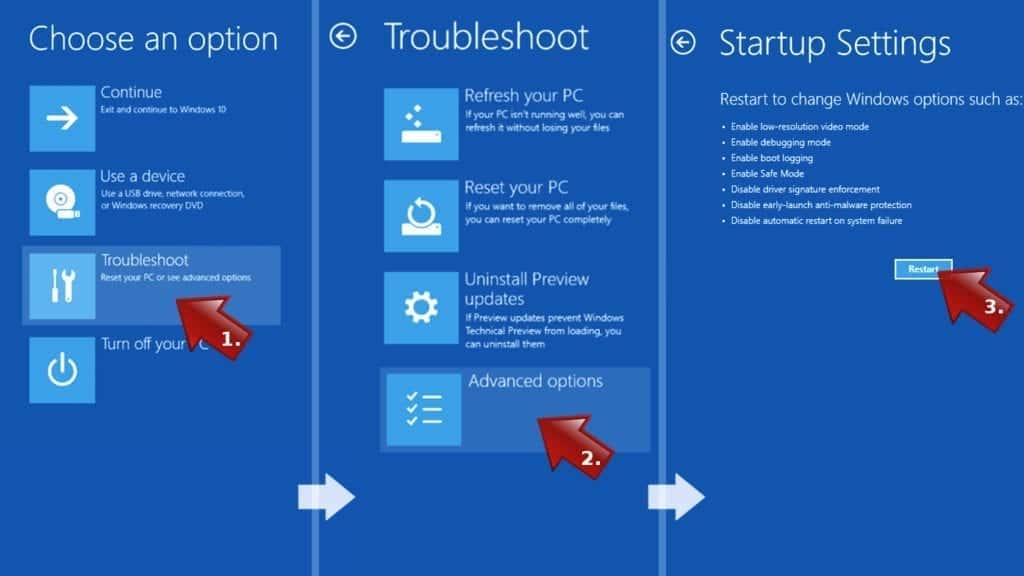

Windows8/8.1/10/11ユーザー用の手順

- Windowsのスタートメニューを開き、電源ボタンを押します。 キーボードで、Shiftキーを押したままにしてから、[再起動]オプションを選択します。

- これにより、Windowsトラブルシューティング画面が表示されます。 トラブルシューティング>詳細オプション>スタートアップ設定>再起動を選択します。 ヒント:起動設定が見つからない場合は、[その他の回復オプションを表示]をクリックします。

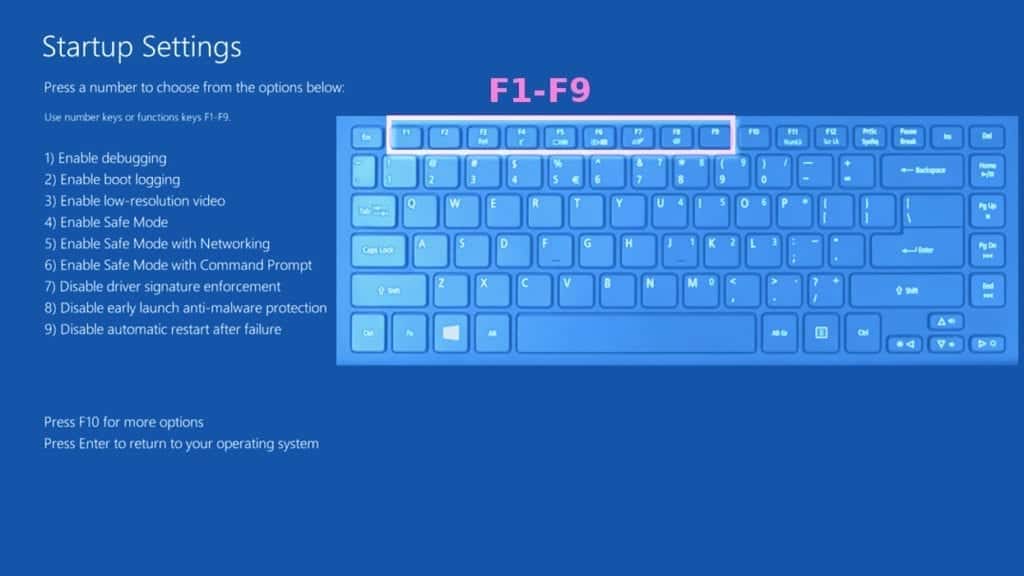

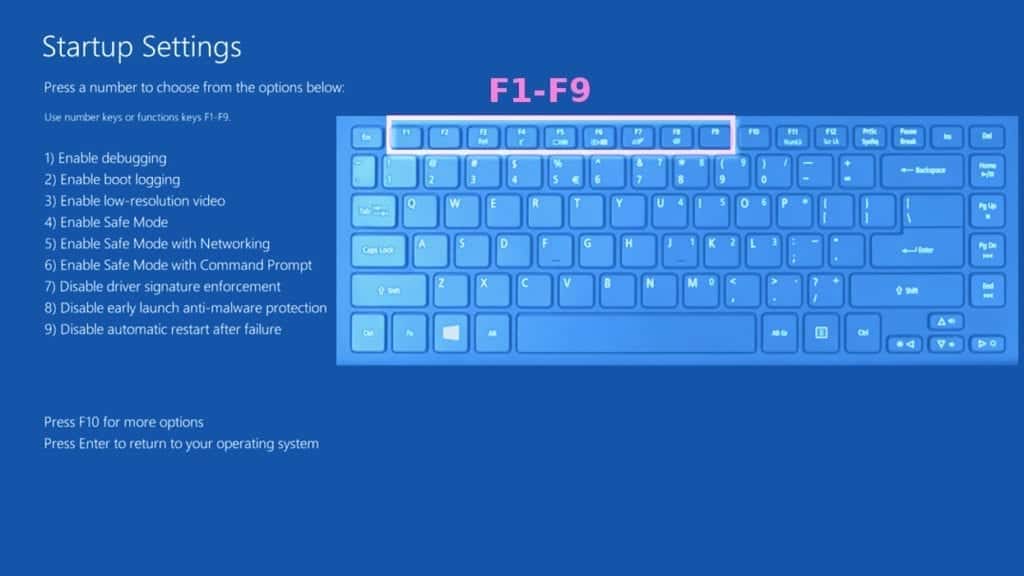

- スタートアップ設定で、F1-F9の間の右キーを押して、ネットワーキングでセーフモードに入ります。 この場合、それはF5キーです。

ステップ2. ウイルスに関連するファイルを削除する

これで、NNQP Ransomwareウイルスファイルを検索して削除することができます。 ランサムウェアウイルスに属しているファイルやレジストリキーを識別することは非常に困難です,ほかに,マルウェアの作成者は、名前を変更し、繰り したがって、このようなタイプのコンピュータウイルスをアンインストールする最も簡単な方法は、データ復旧ソフトウェアを含むINTEGO Antivirusなどの信頼性の高 ウイルスの損傷修復のために、RESTOROの使用を検討してください。

特価

互換性:Microsoft Windows

レビューをすべて見る

RESTOROは、スパイウェア/マルウェアの脅威を検出し、削除するために、内蔵のAviraスキャンエンジンが付属しており、ウイルスの損傷を修復するために特許 このソフトウェアは、windows OSファイルの破損、欠落、誤動作、破損したDllなどを修復することができます。 無料版では、問題を検出するスキャンを提供しています。 それらを修正するには、完全なソフトウェアバージョンのライセンスキーを購入する必要があります。

方法2. システムの復元を使用する

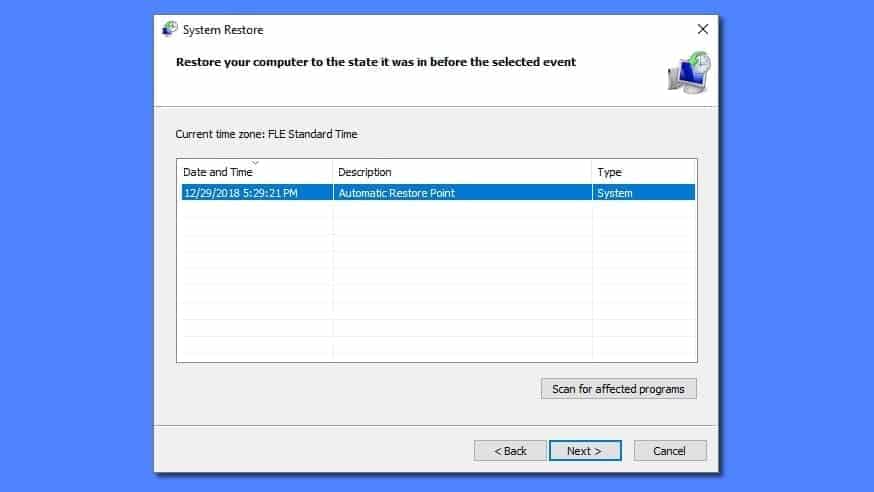

システムの復元を使用するには、システムの復元ポイントを手動または自動で作成する必要があります。

ステップ1。 コマンドプロンプトでセーフモードでWindowsを起動する

Windows XP/Vista/7ユーザーの手順

- PCをシャットダウンします。 電源ボタンを押して再び起動し、即座に1秒間隔で繰り返しキーボードのF8ボタンを押し始めます。 高度な起動オプションメニューが表示されます。

- キーボードの矢印キーを使用して、コマンドプロンプトオプションでセーフモードに移動し、Enterキーを押します。

Windows8/8.1/10/11ユーザー用の手順

- Windowsのスタートメニューを起動し、電源ボタンをクリックします。 キーボードで、Shiftキーを押したままにしてから、マウスカーソルで[再起動]オプションを選択します。

- これにより、Windowsトラブルシューティング画面が表示されます。 トラブルシューティング>詳細オプション>スタートアップ設定>再起動を選択します。 ヒント:起動設定が見つからない場合は、[その他の回復オプションを表示]をクリックします。

- スタートアップ設定で、コマンドプロンプトでセーフモードに入るには、F1-F9の間の右キーを押します。 この場合は、F6キーを押します。

ステップ2. システムの復元プロセスを開始

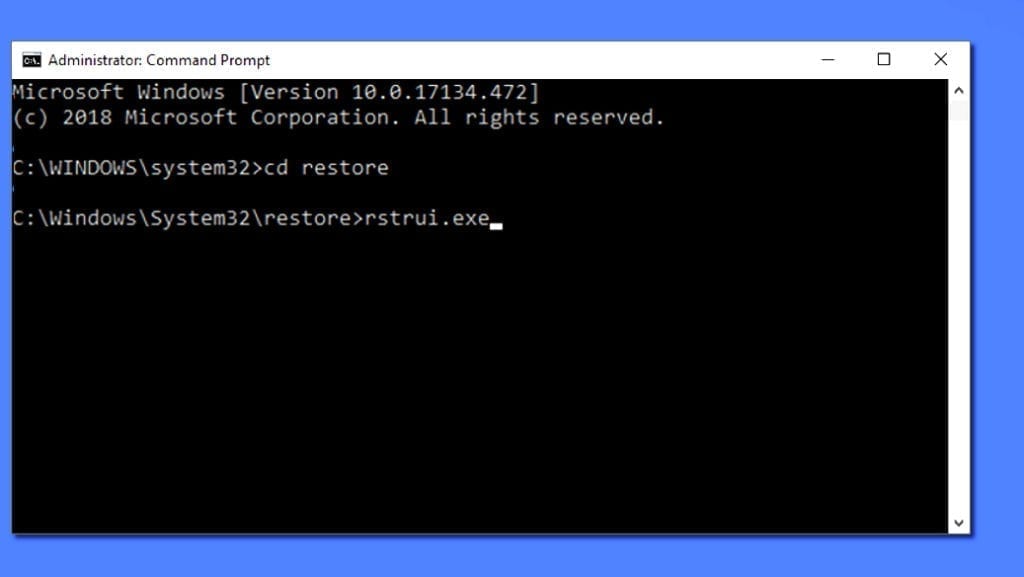

- システムがロードされ、コマンドプロンプトが表示されるまで待ちます。

- “cd restore”と入力し、Enterキーを押してから、”rstrui”と入力します。exeを押してEnterキーを押します。 または、%systemroot%system32restorerstruiと入力するだけです。コマンドプロンプトでexeを実行し、Enterキーを押します。

- これにより、システムの復元ウィンドウが起動します。 [次へ]をクリックし、過去に作成されたシステムの復元ポイントを選択します。 ランサムウェア感染の前に作成されたものを選択してください。

- はいをクリックしてシステムの復元プロセスを開始します。

システムを復元した後、ウイルス対策ソフトウェアまたはマルウェア対策ソフトウェアでシステムをスキャンすることをお勧めします。 ほとんどの場合、マルウェアが残っていることはありませんが、再確認するのは決して痛いことはありません。 また、将来的に同様のウイルスからPCを保護するために、当社の専門家が提供するランサムウェア防止ガイドラインを確認することを強くお勧めし

代替ソフトウェアの推奨事項

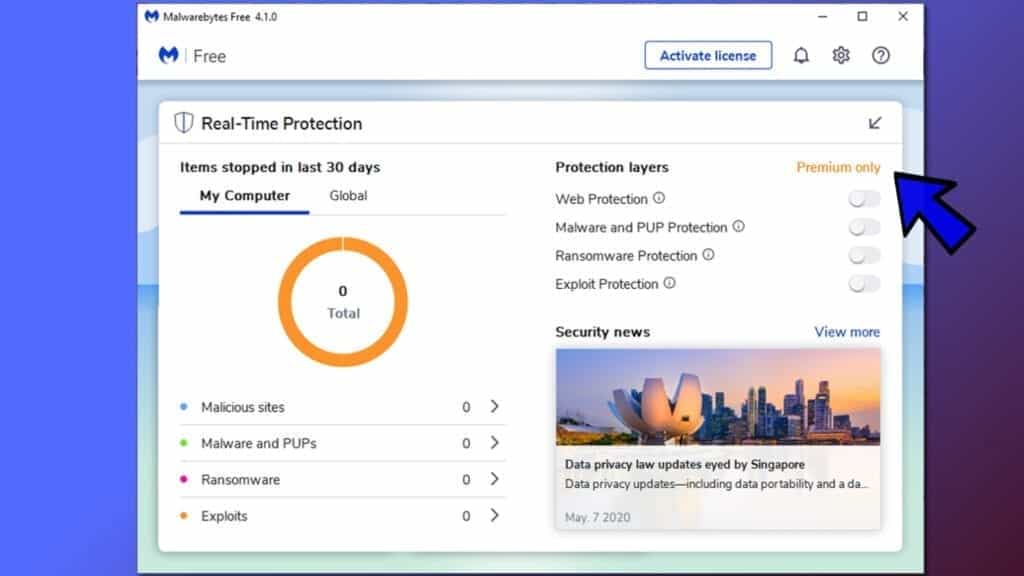

Malwarebytes Anti-Malware

スパイウェアやマルウェアを削除することは、サイバーセキュリティへの一歩です。 進化する脅威から身を守るために、人工知能と機械学習に基づいたセキュリティを提供するMalwarebytes Anti-Malwareのプレミアムバージョンを購入することを強くお勧 ランサムウェア保護が含まれています。 価格設定の選択を見、あなた自身を今保護しなさい。

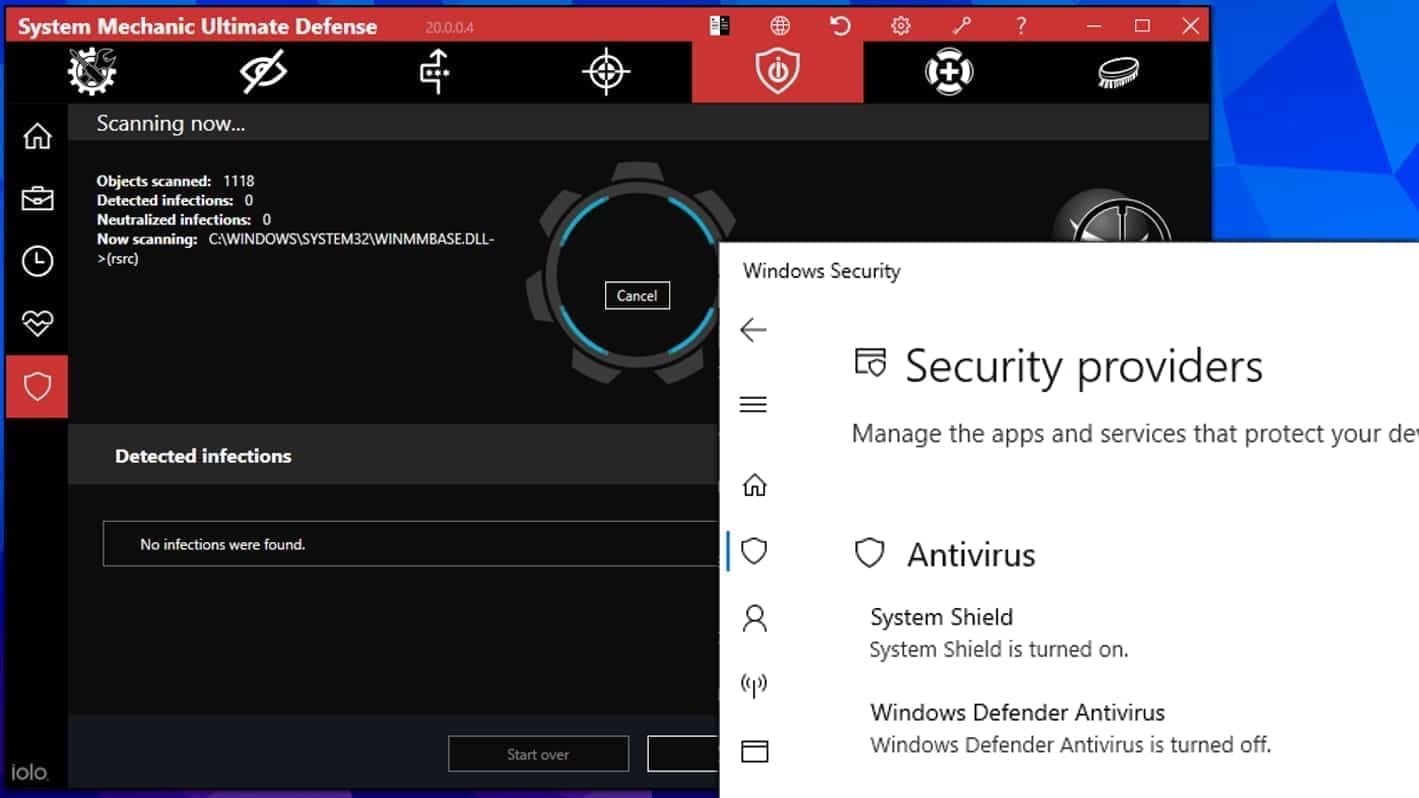

System Mechanic Ultimate Defense

強力なリアルタイム保護、オンデマンドマルウェア除去、システム最適化、データ復旧、パスワードマネージャ、オンラインプライバシー保護、安全なドライバワイピング技術を提供する7つのコアコンポーネントを備えたオールインワンのシステムメンテナンススイートを探しているなら。 そのため、能力のその広い範囲に、システムメカニック究極の防衛はオタクのアドバイスの承認に値する。 50%オフのために今それを取得します。 また、その完全なレビューに興味があるかもしれません。

免責事項。 このサイトにはアフィリエイトリンクが含まれています。 私達はあなたのための追加料金なしである特定のプロダクトの推薦によって小さい任務を、得るかもしれません。 私達は推薦するために質のソフトウェアおよびサービスだけを選びます。

Nnqpファイルの復号化

大きなNNQPファイルを簡単に修正して開く:

STOP/DJVU ransomwareバージョンは、ウイルスがシステム上のすべてのファイルに影響を与える 場合によっては、悪意のあるプログラムが一部のファイルをまったくスキップする可能性があります。 つまり、最初にいくつかの大きな(>1GB)ファイルでこの方法をテストすることをお勧めします。

- コピー>貼り付けコマンドを使用して、暗号化されたファイルのコピーを別のフォルダに作成します。

- 今、作成したコピーを右クリックし、名前の変更を選択します。 NNQP拡張機能を選択して削除します。 Enterキーを押して変更を保存します。

- ファイルが使用できなくなる可能性があるため、変更を行うかどうかを尋ねるプロンプトで、OKをクリックします。

- ファイルを開いてみてください。

STOP/DJVU復号化ツール使用ガイド

STOP/DJVUランサムウェアのバージョンは、古いバージョンと新しいバージョンにグループ化されています。 NNQP Ransomwareウイルスは、YJQS、SHGV、HUDF、NNQP、XCMB、SBPG、MIIA(ここで完全なリストを見つける)のように、新しいSTOP/DJVUバリアントと考えられています。 これは、オフライン暗号化キーの影響を受けた場合にのみ、完全なデータ復号化が可能になったことを意味します。 あなたのファイルを復号化するには、ダウンロードする必要がありますEMSISOFT Decryptor FOR STOP DJVU、天才セキュリティ研究者Michael Gillespieによって作成され、維持されたツール。

注意! 彼はオンラインキーで暗号化されたファイルを回復することができるかどうかの質問でセキュリティ研究者をスパムしないでください-それは

ツールをテストし、NNQPファイルを復号化できるかどうかを確認するには、指定されたチュートリアルに従ってください。

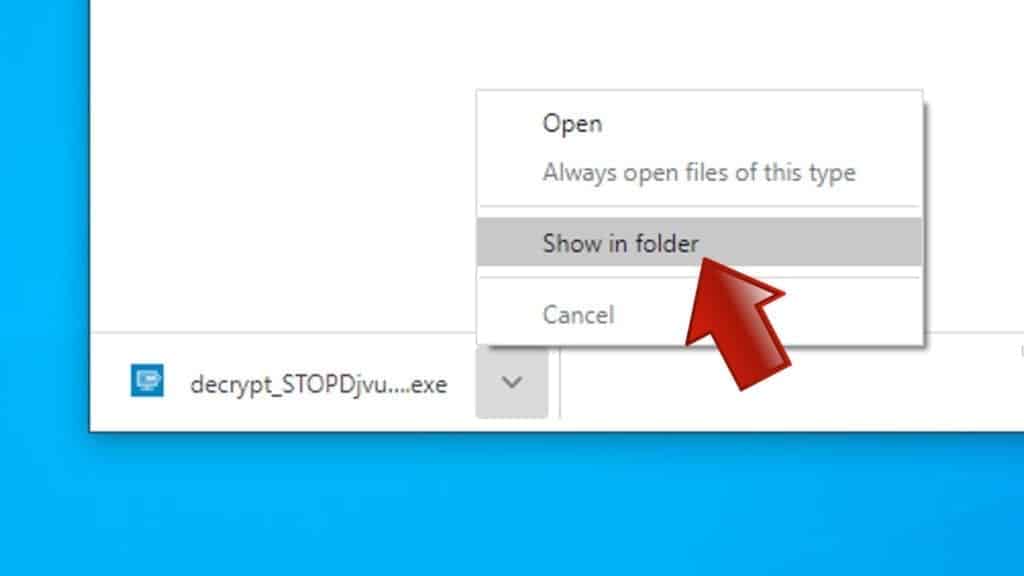

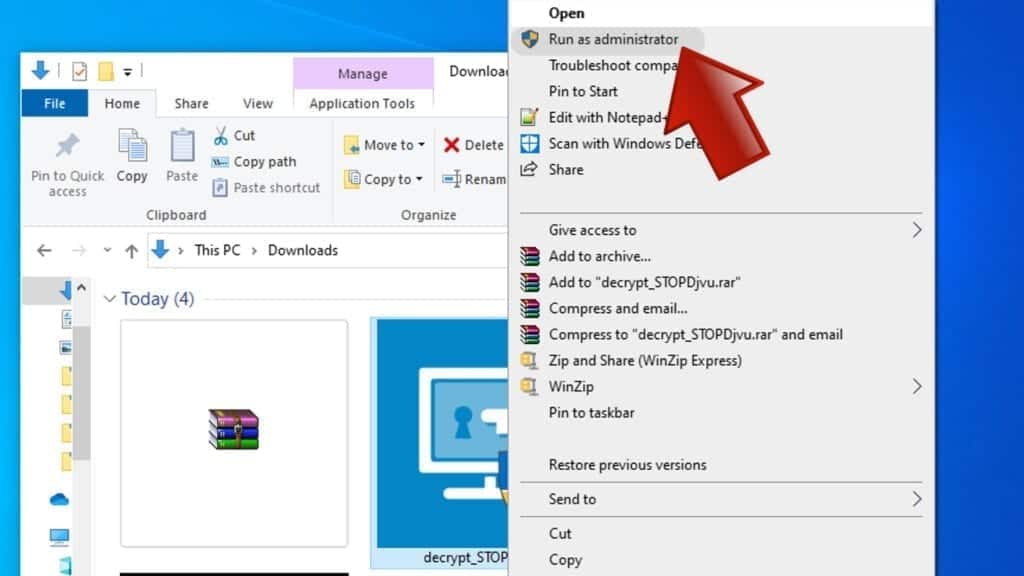

- Emsisoftから復号化ツールをダウンロードします。

- ダウンロードの横にある小さな矢印をクリックし、フォルダ内に表示を選択します。

- ここで、ファイルを右クリックして、管理者として実行を選択します。 尋ねられた場合は、管理者のパスワードを入力します。

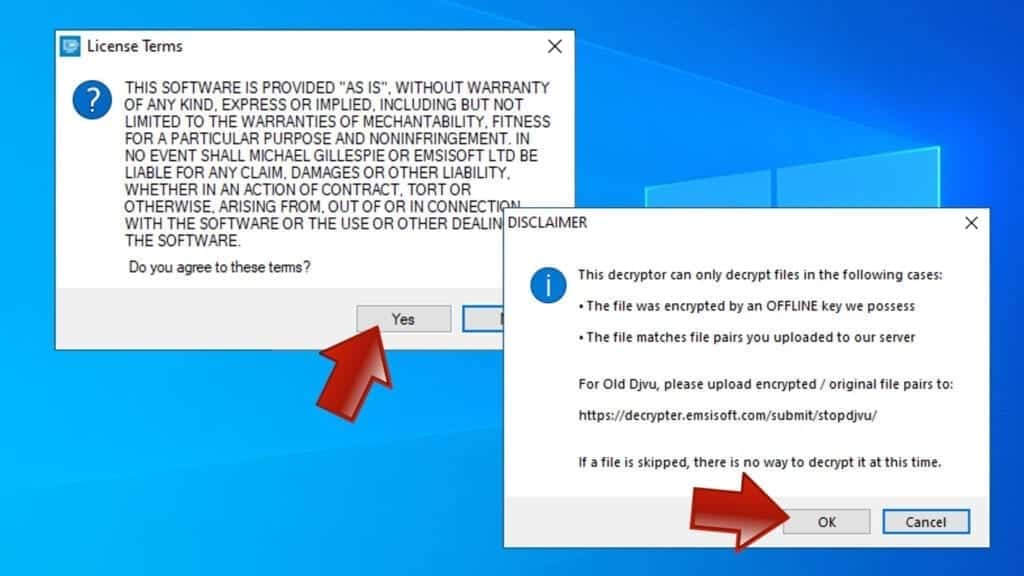

- UACウィンドウで、はいをクリックします。

- はいをクリックして、両方のwindowsのソフトウェア条件に同意します。

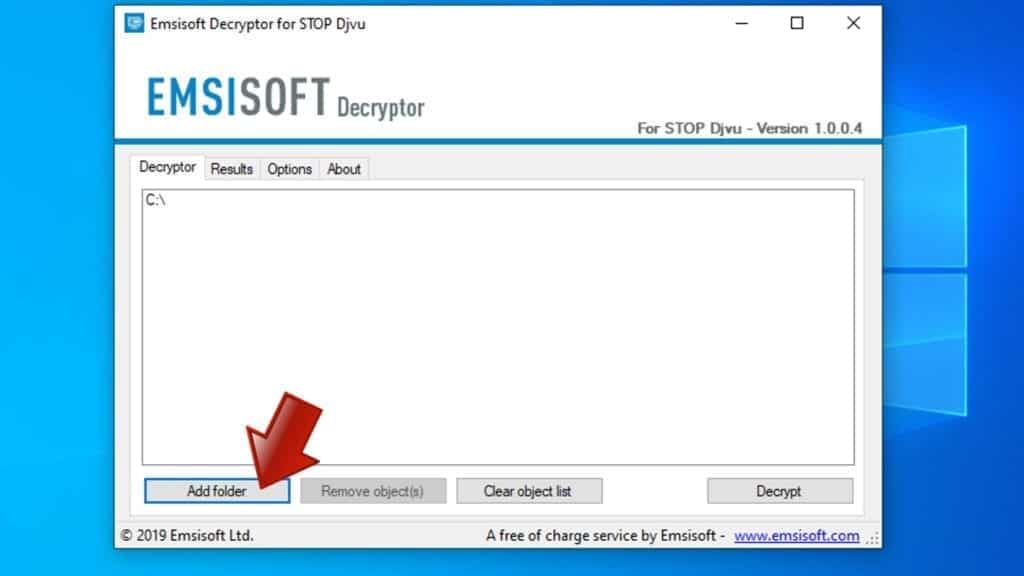

- ツールは自動的に復号化する場所としてC://ディスクを含みます。 ファイルの回復ツールは、接続されたデータストレージドライブやネットワークドライブを含む、スキャンする場所を事前に入力します。 追加の場所を追加する場合は、”フォルダの追加”をクリックします。

オプションタブでは、暗号化されたファイルのコピーを保持するように選択できます。 特に、復号化ツールが機能するかどうかわからない場合は、このオプションを選択したままにすることをお勧めします。

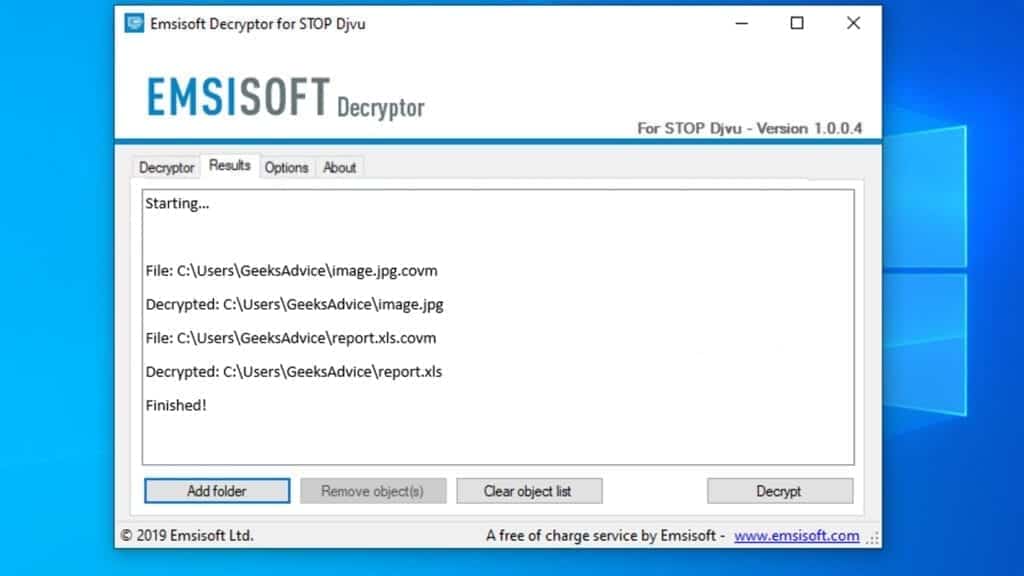

- 復号化をクリックしてNNQPファイルの復元を開始します。 結果タブに進行状況が表示されます。 ここでは、復号化手順が成功したかどうか、または更新を待つ必要があるかどうかなど、ツールからのメッセージを確認できます。

オンラインキーがファイルの暗号化に使用されたことも通知される場合があります。 そのような場合、復号化ツールはあなたのために機能せず、ファイルを回復する唯一の方法はデータバックアップを使用することです。

decryptorのメッセージの意味

NNQP復号化ツールは、ファイルの復元に失敗した後、いくつかの異なるメッセージを表示することがあります。 次のいずれかのメッセージが表示されることがあります。

Error:Unable to decrypt file with ID:

このメッセージは、通常、復号化元のデータベースに対応する復号化キーがないことを

新しいバリアントのためのキーなしオンラインID:

通知: このIDはオンラインIDのように見えますが、復号化は不可能です

このメッセージは、ファイルがオンラインキーで暗号化されていることを通知します。

結果:新しいバリアントのキーがありませんオフラインID:

このIDはオフラインIDのようです。 復号化は、将来的に可能である可能性があります。

オフラインキーが使用されたことを通知されたが、ファイルを復元できなかった場合は、オフライン復号化キーがまだ使用できないことを意味します。 ただし、このメッセージを受信することは非常に良いニュースであり、将来NNQP拡張ファイルを復元することが可能になる可能性があることを意味します。 復号化キーが検出されて復号化器にアップロードされるまで、数ヶ月かかることがあります。 復号化可能なDJVUバージョンに関する最新情報をこちらで確認することをお勧めします。 暗号化されたデータをバックアップして待機することを強くお勧めします。

法務部門にインターネット犯罪を報告

NNQPランサムウェアウイルスの被害者は、自分たちの国に応じて公式の政府の詐欺や詐欺のウェブサイトにイ:

- 米国では、On Guardオンラインのウェブサイトにアクセスしてください。

- オーストラリアでは、SCAMwatchのウェブサイトにアクセスしてください。

- ドイツでは、Bundesamt für Sicherheit in der Informationstechnikのウェブサイトにアクセスしてください。

- アイルランドでは、An Garda Síochánaのウェブサイトにアクセスしてください。

- ニュージーランドでは、消費者問題のウェブサイトに移動します。

- イギリスでは、Action Fraudのウェブサイトにアクセスしてください。

- カナダでは、Canadian Anti-Fraud Centreに行ってください。

- インドでは、インドの国家サイバー犯罪報告ポータルに移動します。

- フランスでは、Agence nationale de la sécurité des systèmes d’informationに行きます。

このリストであなたの場所に対応する権限が見つからない場合は、任意の検索エンジンを使用して”サイバー犯罪を報告する”を検索することをお勧 これは右の権限のウェブサイトに導くべきである。 また、頻繁に支払われる第三者の犯罪報告サービスから離れて滞在することをお勧めします。 これは、公式当局にインターネット犯罪を報告するために何の費用もかかりません。

もう1つの推奨事項は、あなたの国または地域の連邦警察または通信局に連絡することです。

よくある質問

nnqpファイルを開くことができるのは、復号化キーを持っている場合、またはオフライン暗号化タイプの影響を受けている場合のみです。

オフライン暗号化の影響を受けたかどうかを確認するには、次の場所に移動してくださいC:/SystemID/PersonalID…..txtで、その中の文字列がt1で終わるかどうかを確認します。 また、停止/DJVUのためのEmsisoft Decryptorを使用して試すことができます。

公式のNNQP復号化ツールが提供する指針に従い、彼らの言うことを信じてください。 彼らが解読することは不可能であると言うならば、それは本当にそうです。 どこかに隠れてあなたのファイルを復号化することができる魔法のツールや人間はありません。 暗号化は、(犯罪者によって保持されている)特別な秘密鍵なしで復号化することはほぼ不可能であるように作成された技術です。

ウイルス対策、マルウェア対策、マルウェア除去ツール、RESTOROなどのソフトウェアを使用してスキャンすることをお勧めします。 単一のツールを使用して信頼していない場合は、次々に実行してみてください。 ただし、複数のセキュリティプログラムをコンピュータ上に一度に保持することはお勧めしません。

偽のNNQP復号化ツールに注意してください。 サイバー犯罪者は、様々な日陰のウェブサイトにアップロードしている,また、不審なYoutubeの動画を介してそれらを促進する可能性があります. これらのプログラムは、さらに重く(トロイの木馬、鉱山労働者、など)コンピュータに感染することができます。). 私たちは、ウェブの周りに非常に慎重であることをお勧めします。 公式のSTOP/DJVU復号化ツールが利用可能になる場合、それは公共メディアで広く議論されます。

Norbert WebbはGeekのアドバイスチームの責任者です。 彼は出版される内容の質を制御するウェブサイトの編集長である。 男はまた、サイバーセキュリティのニュースを読んで、新しいソフトウェアをテストし、それらに彼の洞察を共有するのが大好きです。 Norbert氏は、情報技術への情熱に従うことは、彼が今までに行った中で最高の決断の1つだったと述べています。 “私は私が愛する何かをしている間働くように感じない。”しかし、オタクは、このようなスノーボードや旅行などの他の興味を持っています。