NNQP ransomware mål å kryptere alle data på datamaskinen

NNQP ransomware er en variant AV STOP / DJVU fil-kryptering virus familie. Etter infisere målsystemet av svik, det begynner å skanne alle mapper og kryptere alle filer som finnes i dem Med salsa20 og RSA-2048 krypteringsalgoritmer, pluss merking berørte filer med en ekstra .nnqp forlengelse. Som du kan se, viruset navnet stammer fra utvidelsen det gir for krypterte filer. For eksempel, en fil opprinnelig kalt 1.jpg blir 1.jpg.nnqp etter angrepet. I tillegg faller denne ransomware _readme.txt notater i hver berørte data mappe. Dette notatet er ment å informere offeret hvordan du får NNQP fil dekryptering verktøyet. Som forklart i notatet, den eneste måten å gjøre det på er å betale en heftig løsepenger for nettkriminelle.

for å klargjøre, det eneste formålet med denne malware er å kryptere alle filer på offerets datamaskin og deretter prøve og presse brukeren til å betale en stor løsepenger FOR NNQP ransomware virus operatører. Angriperne satte datakrypteringsalgoritmer til dårlig bruk. I daglig kommunikasjon brukes kryptering vanligvis til å sikre informasjonsoverføring slik at bare personen som har dekrypteringsnøkkelen, kan få tilgang til den. I denne situasjonen er cyberkriminelle de som har nøkkelen, så de prøver å selge den for deg etter ulovlig å blokkere tilgangen til dine personlige filer.

for å gi offeret informasjon om angrepet, er ransomware designet for å slippe løsepenger som kalles _readme.txt gjennom hele datasystemet. Disse notatene angir at den eneste måten å dekryptere .nnqp filer er å betale løsepenger. Angriperne foreslår å sende en kryptert fil som ikke inneholder noen verdifull informasjon til dem, slik at de kan bevise at de kan dekryptere alle data. Løsepenge notatet angir å inkludere offerets PERSONLIGE ID i e-posten til dem. De gir også to e-postadresser å bruke-den primære, [email protected] og et alternativ, [email protected]. ifølge notatet avhenger kostnaden av dekrypteringsverktøyene av hvor raskt offeret skriver til angriperne. Hvis dette er gjort innen første 72 timer etter infeksjonstidsstempel, lover skurkene en 50% rabatt, som setter prisen til $490. Ellers forblir dekrypteringsprisen $980.

hvis du tenker på å betale løsepenger, vil vi advare deg om at dette ikke er et anbefalt alternativ i henhold til cybersecurity eksperter og FBI. Ikke bare garanterer det ikke data utvinning, det bidrar også til drivstoff videre ransomware distribusjon operasjoner. Nettkriminelle bak slike slags malware tjene millioner I amerikanske dollar årlig, så det bare oppfordrer dem til å fortsette sin skitten virksomhet. Videre er det ingen måte å spore angriperne ned hvis du bestemmer deg for å lytte til deres krav – angriperne vil ikke akseptere vanlige banktransaksjoner for å unngå å bli sporet. Den eneste måten de aksepterer betalinger er via cryptocurrency. De har en tendens til å be ofrene om å kjøpe, For Eksempel Bitcoins verdt det avgjorte løsepengebeløpet, og deretter beordre å overføre beløpet til deres virtuelle lommebok.

En annen bekymringsfull detalj om denne ransomware er at det har en tendens til å infisere datamaskiner med informasjon-stjele malware, FOR eksempel AZORULT Eller VIDAR Trojanere. Disse truslene tillater angripere å kjøre spesifikke kommandoer på offerets datamaskin eksternt og trekke ut ulike sensitive data som kan brukes til ytterligere angrep eller utpressing – for eksempel passordene dine, bankdetaljer, nettleserhistorikk, informasjonskapsler, cryptocurrency lommebøker og mer. Derfor tror ikke at å betale løsepenger vil løse alle problemer med datamaskinen og personvern. Du kan forstå hvordan sleipe disse angriperne er fordi det ikke er en eneste omtale av ekstra malware falt på datamaskinen i _readme.txt notat.

for å rydde opp kaos forårsaket på datamaskinen, anbefaler vi deg å fjerne NNQP ransomware virus uten noen forsinkelse. For dette bør du starte datamaskinen i Sikker Modus med Nettverk først. Du kan finne gratis retningslinjer for hvordan du gjør det under denne artikkelen. For å identifisere filer knyttet til malware og ulike registerendringer, foreslår vi at du bruker en robust antivirusløsning, FOR eksempel INTEGO Antivirus. I tillegg kan det være lurt å laste NED RESTORO og bruke DEN til å reparere virus påført skade På Windows OS-filer.

Ransomware Summary

| Name | NNQP Ransomware Virus |

| Type | Ransomware; Crypto-malware; Virtual Extortion Virus |

| Family | STOP/DJVU |

| Encryption type | RSA 2048 + Salsa20 |

| Previous versions | YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (find full list here) |

| Version | 363rd |

| Extension | .nnqp |

| Cybercriminal emails | [email protected], [email protected] |

| Ytterligere malware falt | Azorult Eller Vidar Trojan |

| Skade | etter den første infiltrasjon i målsystemet, ransomware krypterer alle filer på den og legger dem med .nnqp forlengelse. Viruset lagrer også en kopi av _readme.txt løsepenger notat i hver mappe og skrivebordet. Videre, viruset kan infisere datamaskinen med ekstra malware. NOEN av de observerte variantene ER AZORULT Og VIDAR Trojanere. Viruset sletter Også Volumskyggekopier for å eliminere eksisterende Systemgjenopprettingspunkter. Noen versjoner kan også redigere WINDOWS HOSTS-filen for å blokkere tilgang til et sett med domener. |

| Løsepenge notat | _readme.txt |

| Løsepenger etterspørsel | $490-$980 i Bitcoin |

| Distribusjon | Ofre ofte laste ned denne ransomware langs ulovlig torrent nedlastinger, sprakk programvare, aktivatorer, nøkkel generatorer eller verktøy som KMSPico. |

| Kjent programvare sprekker å inneholde denne malware | Corel Draw, Tenorshare 4ukey, Adobe Photoshop, Cubase, Adobe Illustrator, Internet Download Manager, Tally, League Of Legends. |

| Deteksjonsnavn | Trojan: Win32 / Krypter.AA!MTB (Microsoft), Generasjon: Variant.Fragtor.36858 (B) (Emsisoft), UDS: Trojan.Win32.Scarsi.gen (Kaspersky), Gen: Variant.Fragtor.36858 (BitDefender), Maskinlæring / Uregelmessig.95% (Malwarebytes), Pakket.Generisk.528 (Symantec) se alle deteksjonsnavn variasjoner På VirusTotal |

| Fjerning | Fjern ransomware og relatert malware fra PCEN ved hjelp av profesjonell programvare av ditt valg. Vi anbefaler å bruke INTEGO Antivirus. For å reparere virusskade På Windows OS-filer, bør du vurdere å skanne MED RESTORO. |

FJERN MALWARE & REPARER VIRUSSKADE

1 Trinn. Få robust antivirus for å fjerne eksisterende trusler og aktivere sanntidsbeskyttelse

INTEGO Antivirus For Windows gir robust sanntidsbeskyttelse, Nettskjold mot phishing og villedende nettsteder, blokkerer skadelige nedlastinger og blokkerer Nulldagstrusler. Bruk den til å fjerne ransomware og andre virus fra datamaskinen profesjonelt.

2 Trinn. Reparer Virusskade På Windows-Operativsystemfiler

LAST NED RESTORO for å skanne systemet DITT GRATIS og oppdage sikkerhets -, maskinvare-og stabilitetsproblemer. Du kan bruke skanneresultatene og prøve å fjerne trusler manuelt, eller du kan velge å få fullversjonen av programvaren for å fikse oppdagede problemer og reparere virusskade på Windows OS-systemfiler automatisk.

hvordan ransomware-type virus er distribuert

for å hindre ytterligere malware og ransomware infeksjoner, er det viktig å lære hvordan disse datavirus distribueres og hvordan de kan komme inn i datamaskinen. Når det gjelder denne spesielle ransomware strain-STOP / DJVU (den du ble smittet med), er den primære distribusjonsmetoden avhengig av piratkopierte programvareversjoner som inneholder sprekker, nøkkelgeneratorer og andre verktøy. Mesteparten av tiden, disse kan lastes ned via torrents. Databrukere som har dårlig vane å søke nedlasting av programvare på ubekreftede og lyssky elektroniske ressurser er i fare for å få sine datamaskiner kompromittert, fordi nettkriminelle byttedyr for slike brukere. Videre er disse databrukere enkle mål fordi de også ofte ignorere deres cybersecurity programvare advarsler om slike torrent nedlastinger.

det er en populær misbelief om antivirus advarsler og torrents – brukere har en tendens til feilaktig anta at antivirus markerer hver programvare sprekk som skadelig. Mens i noen tilfeller disse varslene kan være falske positiver, mesteparten av tiden de ikke er. Derfor, for å unngå å bli smittet, anbefaler vi deg å velge offisielle og bekreftet online ressurser for å få programmer fra. OFRE FOR STOP / DJVU har rapportert å bli smittet etter å ha åpnet piratkopierte versjoner av disse populære programmene: Adobe Photoshop, Internet Download Manager, Corel Draw, Adobe Illustrator, VMWare Workstation, Tenorshare 4ukey, League Of Legends og mange andre.

En Annen måte å spre ransomware på er å sette inn et ondsinnet skript I DOCX, PDF, XLS eller et annet filformat som støtter skriptspråk, og legge ved en slik fil til villedende e-postmeldinger. Angriperne bruker ondsinnet spam-teknikk, som ofte utgir seg for å være en legitim enhet(for eksempel et kjent nettbasert detaljhandelsfirma, politimyndighet, pakkeleveringsselskap og andre). Vedlegget kan bli navngitt som faktura, pakkesporingsdetaljer, ordresammendrag, fraktbrev, ventende betaling, etc. Angriperne vil at du skal tro at vedlegget ble sendt av en pålitelig enhet og overbevise deg om å åpne den vedlagte filen så snart som mulig. Dessverre kan åpning av En Og enda verre deaktivering Av Sikret Modus kjøre innførte skript som er laget for å laste ned den faktiske nyttelasten og kjøre den på datamaskinen.

I Dag kan det være vanskelig å identifisere farlige e-poster. Det er imidlertid noen mønstre som brukes av cyberkriminelle, så vi vil prøve å beskrive dem. Først av alt, unngå å åpne e-postvedlegg og koblinger hvis du kan føle at det haster i avsenderens melding. Andre, se opp for ukjente hilsen linje. Tredje, svindlere har en tendens til å skrive e-post emnefeltet i store bokstaver og sette uprofesjonelt justert e-post som inneholder lav oppløsning firmalogoer. Til slutt vil vi råde deg til å unngå e-poster som e-postleverandøren din merker som mistenkt spam. I dag kan du heller ikke stole på avsenderens e-postadresse, fordi kriminelle gjør bruk av e-post spoofing teknikker som bidrar til å maskere den opprinnelige avsenderens adresse.

Ofre FOR STOP/DJVU ransomware variasjoner bør vokte seg for falske dekryptering verktøy tilgjengelig på nettet. Rapporter viser at nettkriminelle har en tendens til å laste opp disse verktøyene til mistenkelige elektroniske ressurser. Dessverre, i stedet for dekryptering .nnqp-filer, de kan infisere datamaskinen din med andre ransomware og kryptere filene dine igjen. Av denne grunn anbefaler vi at du følger oppdateringer på nettstedet vårt eller på anerkjente nettsikkerhetsnyhetssider. I mellomtiden anbefaler vi at du leser dagens situasjon om dekryptering og reparasjon AV STOP/DJVU-krypterte filer.

slik fungerer NNQP ransomware: sammenbrudd av sin funksjonalitet

denne delen oversikter modus operandi AV NNPQ virus og hva den gjør etter infisere datasystemet. Først av alt kommer det som et sett med kjørbare filer, oftest kalt build.exe, build2.exe og en annen navngitt som 4-tegnstreng, FOR EKSEMPEL 6GV7.exe. Noen varianter AV STOP / DJVU viser også et falskt windows update-vindu under angrepet for å rettferdiggjøre den plutselige systemavmatningen. Dette vinduet vises fra en kjørbar kalt winupdate.exe.

først av alt, ransomware sjekker om datamaskinen kan være infisert med data-kryptert malware. Av denne grunn kobles den til https / / api.2ip.ua/geo.json og lagrer svaret i geo.json-fil. Denne filen kan inneholde landsnavn, by, postnummer og andre detaljer. Du kan se et skjermbilde av denne filen nedenfor. Ransomware sjekker deretter sitt unntak land liste for å sikre at systemet kan bli angrepet. Viruset har en tendens til å opphøre sin virksomhet hvis den finner at landet samsvarer med ett av følgende land: Tadsjikistan, Ukraina, Kirgisistan, Russland, Syria, Kazachstan, Armenia, Hviterussland eller Usbekistan.

hvis en kamp ikke blir funnet, fortsetter ransomware å samle inn litt informasjon om det kompromitterte systemet til informasjon.txt-fil(som vist nedenfor). Viruset samler detaljer som datamaskinens navn, brukernavn, operativsystem versjon, infeksjon tidsstempel, maskinvare detaljer, installert programvare liste og aktive prosesser liste. Viruset tar også et skjermbilde av skrivebordet og sender det langs informasjonen.txt-fil til Sin Kommando&Control server.

deretter prøver ransomware å få en online krypteringsnøkkel Fra Sin c&c-server. Hvis det lykkes å gjøre det, sparer det til bowsakkdestx.txt-fil sammen med offerets unike ID. Ellers bruker ransomware en frakoblet nøkkel for kryptering som er hardkodet inn i ransomware-koden. Uansett vil nøkkelen og IDEN bli lagret i den nevnte filen, OG IDEN vil bli lagret Til PersonalID.txt-fil som ligger i C:\SystemID. Det er også viktig å nevne at offline krypteringsnøkkel bruk er kjent som den som gir sjanser til å dekryptere filer i fremtiden som forklart her. Du kan identifisere om online eller offline krypteringstype ble brukt ved å se på de to siste tegnene I PersonalID.txt-fil. Hvis disse er t1, indikerer det frakoblet nøkkelkryptering.

ransomware begynner deretter å bruke En kombinasjon Av Salsa20 og RSA-2048 kryptering for å låse alle filer på datasystemet. Du kan se et skjermbilde av berørte data mappen i bildet nedenfor.

samtidig sparer viruset _readme.txt notat kopi i hver berørte data mappe. Et skjermbilde av løsepenger notatet er vist nedenfor.

til slutt faller viruset ekstra malware brakt sammen med det (SOM AZORULT eller VIDAR) og sletter Volumskyggekopier fra systemet. Bli kvitt de sikrer at offeret ikke vil ha tilgang til eksisterende Systemgjenopprettingspunkter. I tillegg kan viruset redigere WINDOWS HOSTS-filen for å hindre tilgang til en liste over nettsteder. Etter å ha inspisert listen over blokkerte nettsteder, kan vi si at angriperne prøver å hindre deg i å besøke nettsteder som gir relevante nyheter om cybersikkerhet og informasjon om forebygging av ransomware og hendelsesrespons. Forsøk på å besøke et av de blokkerte nettstedene kan utløse DNS_PROBE_FINISHED_NXDOMAIN feil i nettleseren din.

Fjern NNQP Ransomware Virus Og Dekryptere Eller Reparere Filer

i en uheldig tilfelle av å bli et offer for fil-kryptering malware angrep, anbefaler vi at du tar affære og fjerne NNQP ransomware virus sammen med andre malware Fra datamaskinen som kjører Windows operativsystem. Den beste måten å gjøre dette på er å kjøre datamaskinen I Sikkermodus med Nettverk, så sørg for å lese retningslinjer for hvordan du gjør det nedenfor. Når du er i nevnte modus, velg riktig antivirus for oppgaven. Vårt team anbefaler å bruke INTEGO Antivirus, som er et utmerket verktøy for å beskytte PCEN og stoppe skadelig programvare før den kommer inn i den. I tillegg foreslår vi at du laster NED RESTORO for å reparere virusskade På Windows OS-filer.

du kan finne full NNQP virus fjerning opplæringen nedenfor. Ikke glem å informere din lokale politiet om ransomware hendelsen og endre alle passordene knyttet til den infiserte maskinen så snart som mulig. Du kan bruke sikkerhetskopier av data til å gjenopprette filene dine, eller lære om sjansene for å dekryptere / reparere filer som er låst AV STOP / DJVU-varianter (se den tilsvarende delen nedenfor eller les grundig artikkel om det her).

VÅRE GEEKS ANBEFALER

vårt team anbefaler en to-trinns redningsplan for å fjerne ransomware og andre gjenværende malware fra datamaskinen, pluss reparasjon forårsaket virus skade på systemet:

TRINN 1. FJERN AUTOMATISK MED ROBUST ANTIVIRUS

Få INTEGO ANTIVIRUS For Windows for å fjerne ransomware, Trojanere, adware og andre spyware og malware varianter og beskytte DIN PC og nettverksstasjoner 24/7.. Denne vb100-sertifiserte sikkerhetsprogramvaren bruker toppmoderne teknologi for å gi beskyttelse mot ransomware, Nulldagsangrep og avanserte trusler, Intego Web Shield blokkerer farlige nettsteder, phishing-angrep, ondsinnede nedlastinger og installasjon av potensielt uønskede programmer.

Bruk INTEGO Antivirus til å fjerne oppdagede trusler fra datamaskinen.

Les hele anmeldelsen her.

TRINN 2. REPARER VIRUSSKADE PÅ DATAMASKINEN DIN

RESTORO tilbyr en gratis skanning som hjelper deg med å identifisere maskinvare -, sikkerhets-og stabilitetsproblemer og presenterer en omfattende rapport som kan hjelpe deg med å finne og fikse oppdagede problemer manuelt. DET er en stor pc reparasjon programvare å bruke når du fjerner malware med profesjonell antivirus. Den fulle versjonen av programvaren vil fikse oppdaget problemer og reparere virus skader på Windows OS-filer automatisk.

RESTORO bruker avira-skannemotoren til å oppdage eksisterende spionprogrammer og skadelig programvare. Hvis noen er funnet, vil programvaren eliminere dem.

Les hele anmeldelsen her.

GeeksAdvice.com redaktører velger anbefalte produkter basert på deres effektivitet. Vi kan tjene en provisjon fra tilknyttede lenker, uten ekstra kostnad for deg. Lær mer.

Retningslinjer FOR FJERNING AV Nnqp Ransomware Virus

Metode 1. Angi Sikkermodus Med Nettverk

Trinn 1. Start Windows I Sikkermodus Med Nettverk

Før du prøver å fjerne NNQP Ransomware Virus virus, må du starte datamaskinen i Sikkermodus med Nettverk. Nedenfor gir vi de enkleste måtene Å starte PC I nevnte modus, men du kan finne flere i denne grundige opplæringen på vår nettside-Hvordan Starte Windows I Sikker Modus. Se også en videoopplæring om hvordan du gjør det:

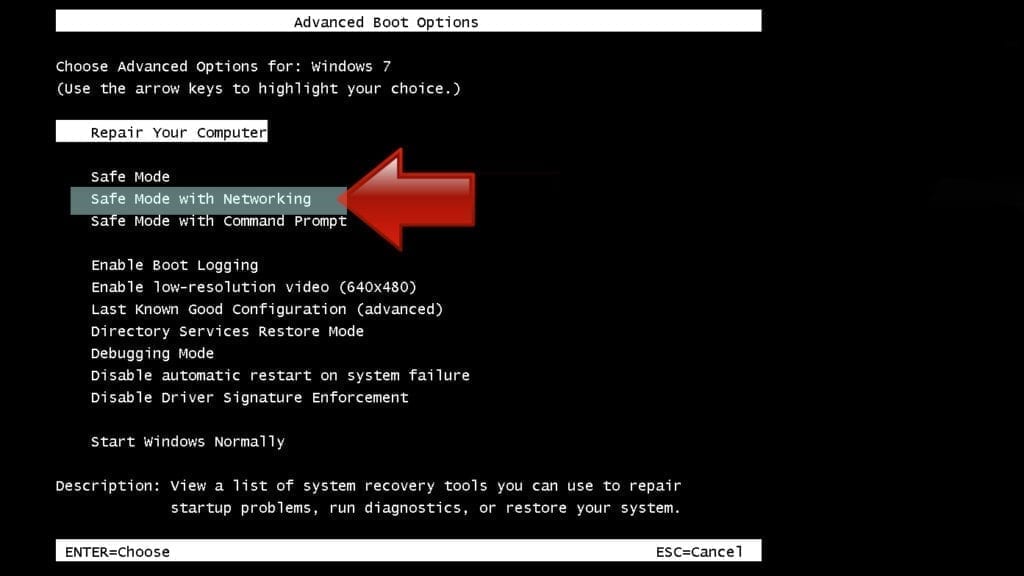

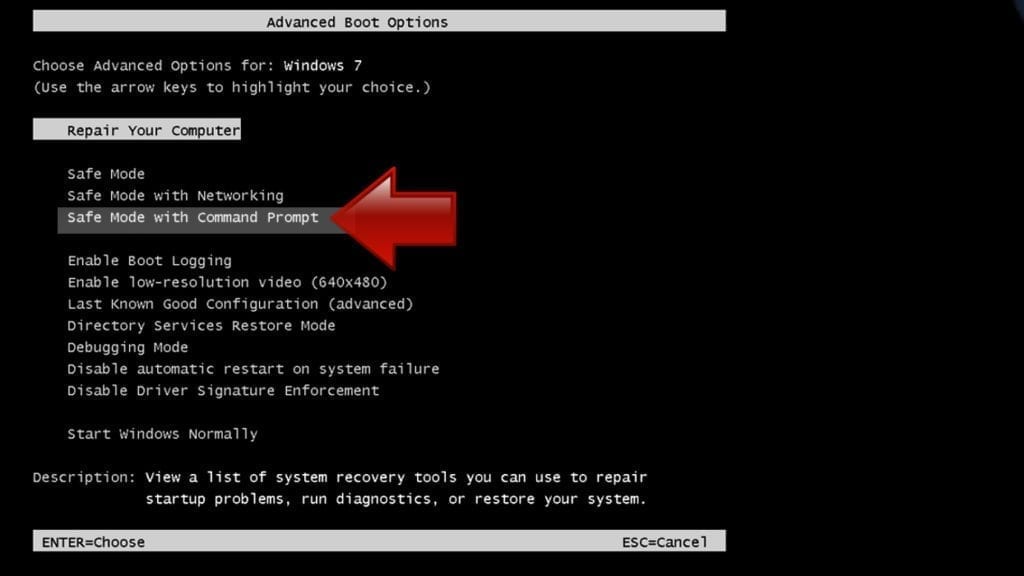

Instruksjoner For Windows XP / Vista / 7 brukere

- først av ALT, slå AV PCEN. Trykk Deretter På Strømknappen for å starte den igjen og umiddelbart begynne å trykke F8-knappen på tastaturet gjentatte ganger i 1-sekunders intervaller. Dette starter Menyen Avanserte Oppstartsalternativer.

- bruk piltastene på tastaturet for å navigere ned Til Sikkermodus Med Nettverk og trykk Enter.

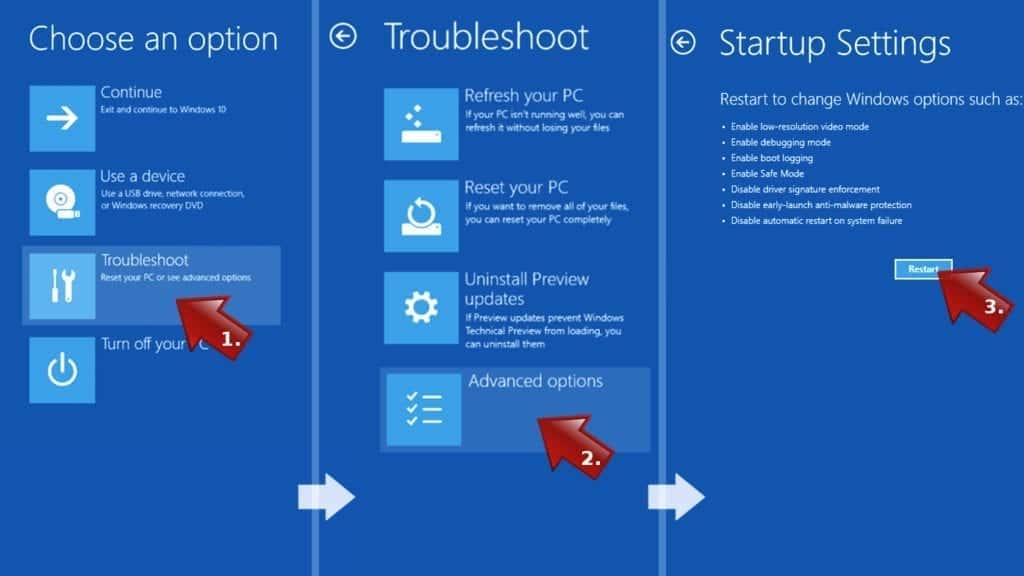

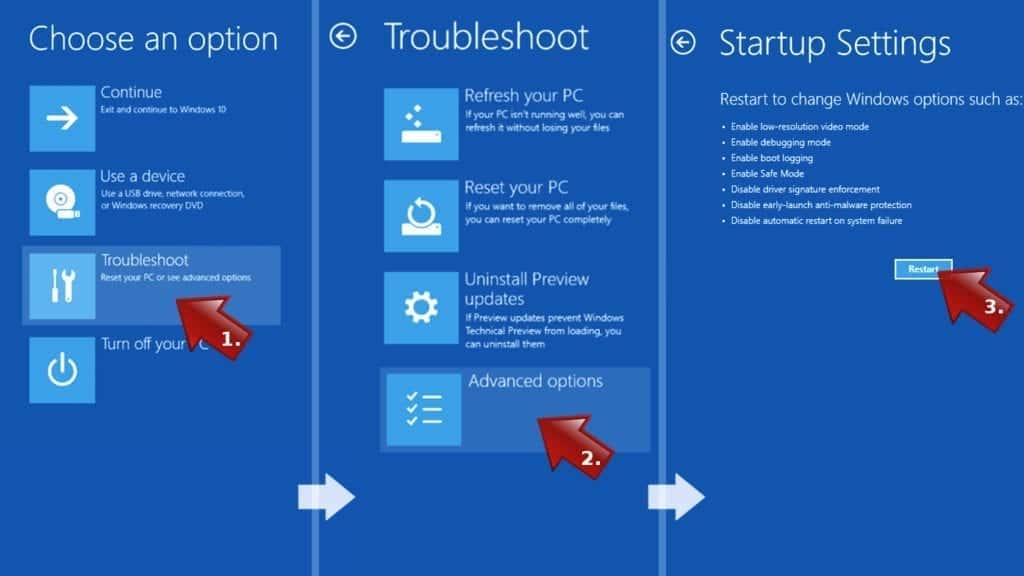

Instruksjoner For Windows 8/8. 1/10/11 brukere

- Åpne Windows Start-menyen, trykk Deretter På Av / På-knappen. Trykk Ned Og hold Nede Skift-tasten På tastaturet, og velg Deretter Start på nytt.

- Dette tar Deg til Windows Feilsøke skjermen. Velg Feilsøk > Avanserte Alternativer > Oppstartsinnstillinger > Start På Nytt. Tips!: hvis Du ikke finner Oppstartsinnstillinger, klikker Du på se flere gjenopprettingsalternativer.

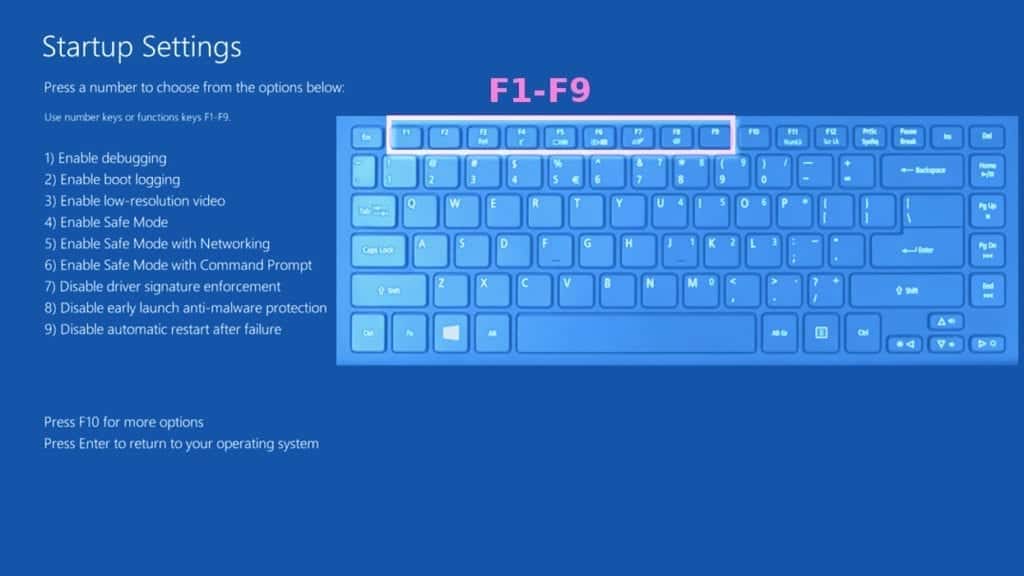

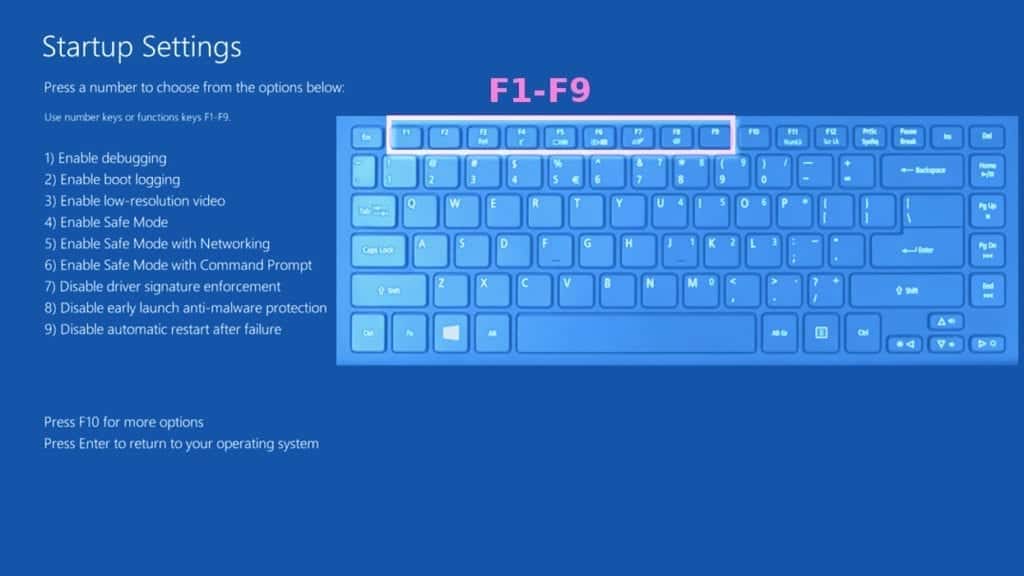

- i Oppstartsinnstillinger trykker du på høyre tast Mellom F1-F9 for å gå Inn I Sikkermodus med Nettverk. I dette tilfellet Er Det F5-tasten.

Trinn 2. Fjern filer assosiert med viruset

Nå, du kan søke etter OG fjerne NNQP Ransomware Virus filer. Det er svært vanskelig å identifisere filer og registernøkler som tilhører ransomware virus, Dessuten malware skaperne har en tendens til å endre navn og endre dem gjentatte ganger. Derfor er den enkleste måten å avinstallere en slik type datavirus å bruke et pålitelig sikkerhetsprogram som INTEGO Antivirus, som også inkluderer data-programvare. For reparasjon av virusskade, vurder Å bruke RESTORO.

Spesialtilbud

Kompatibilitet: Microsoft Windows

Se Hele Anmeldelsen

RESTORO ER et unikt Pc-Reparasjonsverktøy som kommer med en innebygd avira scan engine for å oppdage og fjerne spyware/malware trusler og bruker en patentert teknologi for å reparere virusskade. Programvaren kan reparere skadede, manglende Eller feil Windows OS-filer, ødelagte Dll-Filer og mer. Den gratis versjonen tilbyr en skanning som oppdager problemer. For å fikse dem, må lisensnøkkel for hele programvareversjonen kjøpes.

Metode 2. Bruk Systemgjenoppretting

for Å kunne bruke Systemgjenoppretting må du ha et systemgjenopprettingspunkt, opprettet enten manuelt eller automatisk.

Trinn 1. Boot Windows I Sikkermodus Med Ledetekst

Instruksjoner For Windows XP/Vista/7 brukere

- Slå AV PCEN. Start den på Nytt ved å trykke På Av / På-knappen og umiddelbart begynne å trykke F8-knappen på tastaturet gjentatte ganger i 1-sekunders intervaller. Du vil se Menyen Avanserte Oppstartsalternativer.

- bruk piltastene på tastaturet, naviger ned til Sikkermodus med Ledetekst og trykk Enter.

Instruksjoner For Windows 8 / 8.1 / 10 / 11 brukere

- Start Windows Start-menyen, og klikk Deretter På Strømknappen. Trykk Ned Og hold Nede Skift-tasten På tastaturet, og velg Deretter Start på nytt med musepekeren.

- Dette tar Deg til Windows Feilsøke skjermen. Velg Feilsøk > Avanserte Alternativer > Oppstartsinnstillinger > Start På Nytt. Tips!: hvis Du ikke finner Oppstartsinnstillinger, klikker Du på se flere gjenopprettingsalternativer.

- I Oppstartsinnstillinger trykker du på høyre tast Mellom F1-F9 for å gå Inn I Sikkermodus med Ledetekst. I dette tilfellet trykker Du På F6-tasten.

Trinn 2. Start Systemgjenopprettingsprosessen

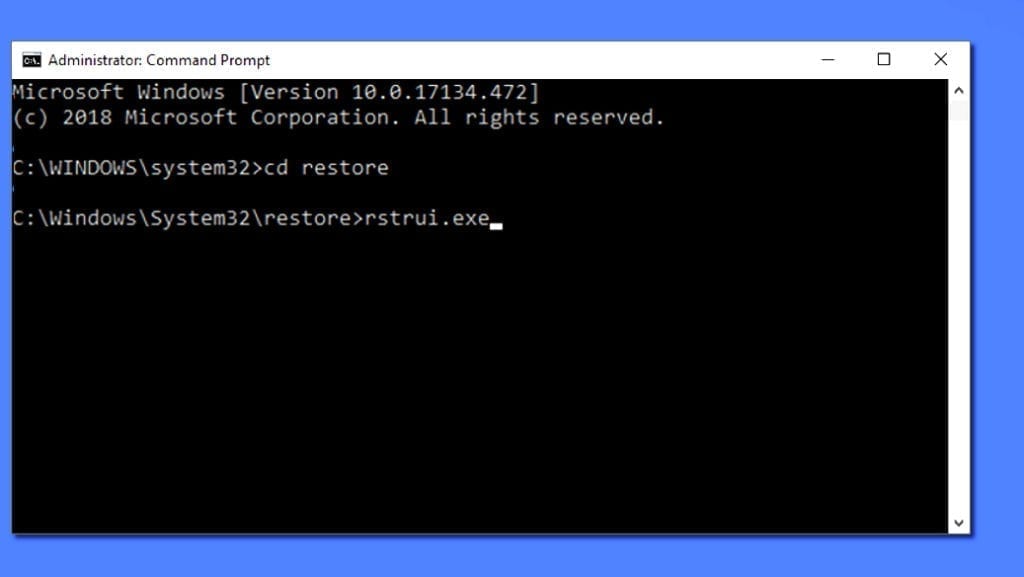

- Vent til systemet laster og kommandoprompt vises.

- Skriv inn cd restore og Trykk Enter, og skriv deretter inn rstrui.exe og trykk Enter. Eller du kan bare skrive %systemroot%system32restorerstrui.exe i ledetekst Og trykk Enter.

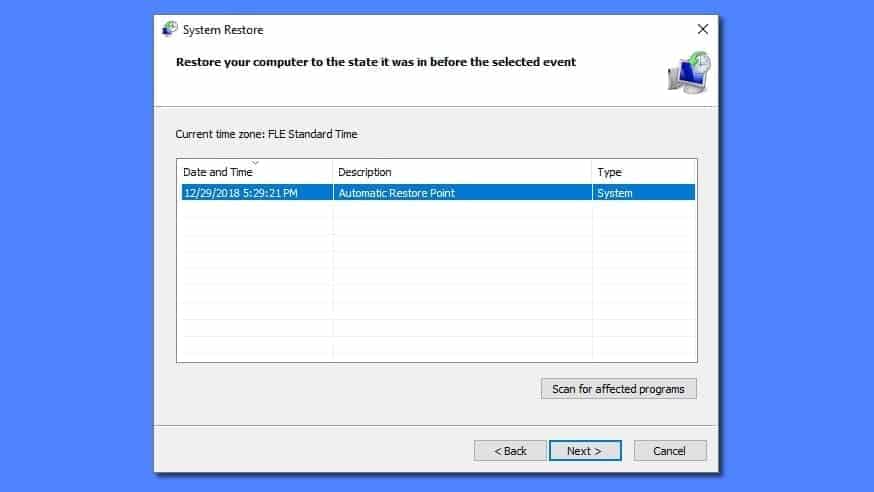

- dette starter Systemgjenopprettingsvinduet. Klikk På Neste, og velg Deretter Et Systemgjenopprettingspunkt som ble opprettet tidligere. Velg en som ble opprettet før ransomware infeksjon.

- Klikk Ja for å starte systemgjenopprettingsprosessen.

etter at du har gjenopprettet systemet, anbefaler vi at du skanner systemet med antivirus-eller anti-malware-programvare. I de fleste tilfeller vil det ikke være noen malware forblir, men det skader aldri å dobbeltsjekke. I tillegg anbefaler vi å sjekke ransomware forebygging retningslinjer gitt av våre eksperter for å beskytte PCEN mot lignende virus i fremtiden.

Alternative programvareanbefalinger

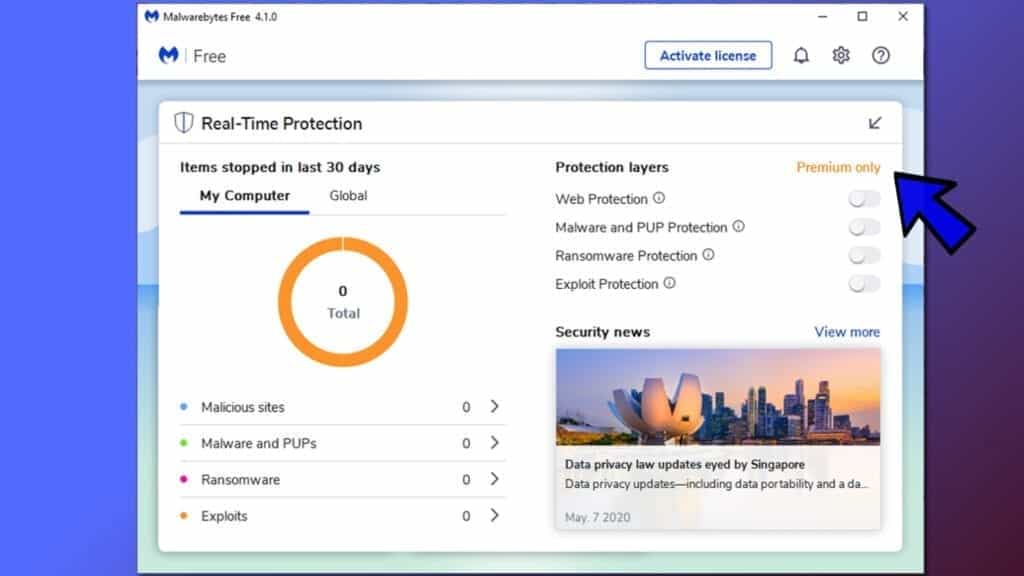

Malwarebytes Anti-Malware

Fjerning av spionprogrammer og skadelig programvare Er et skritt mot cybersikkerhet. For å beskytte deg mot trusler i stadig utvikling, anbefaler vi på det sterkeste å kjøpe En Premium-versjon Av Malwarebytes Anti-Malware, som gir sikkerhet basert på kunstig intelligens og maskinlæring. Inkluderer ransomware beskyttelse. Se prisalternativer og beskytt deg selv nå.

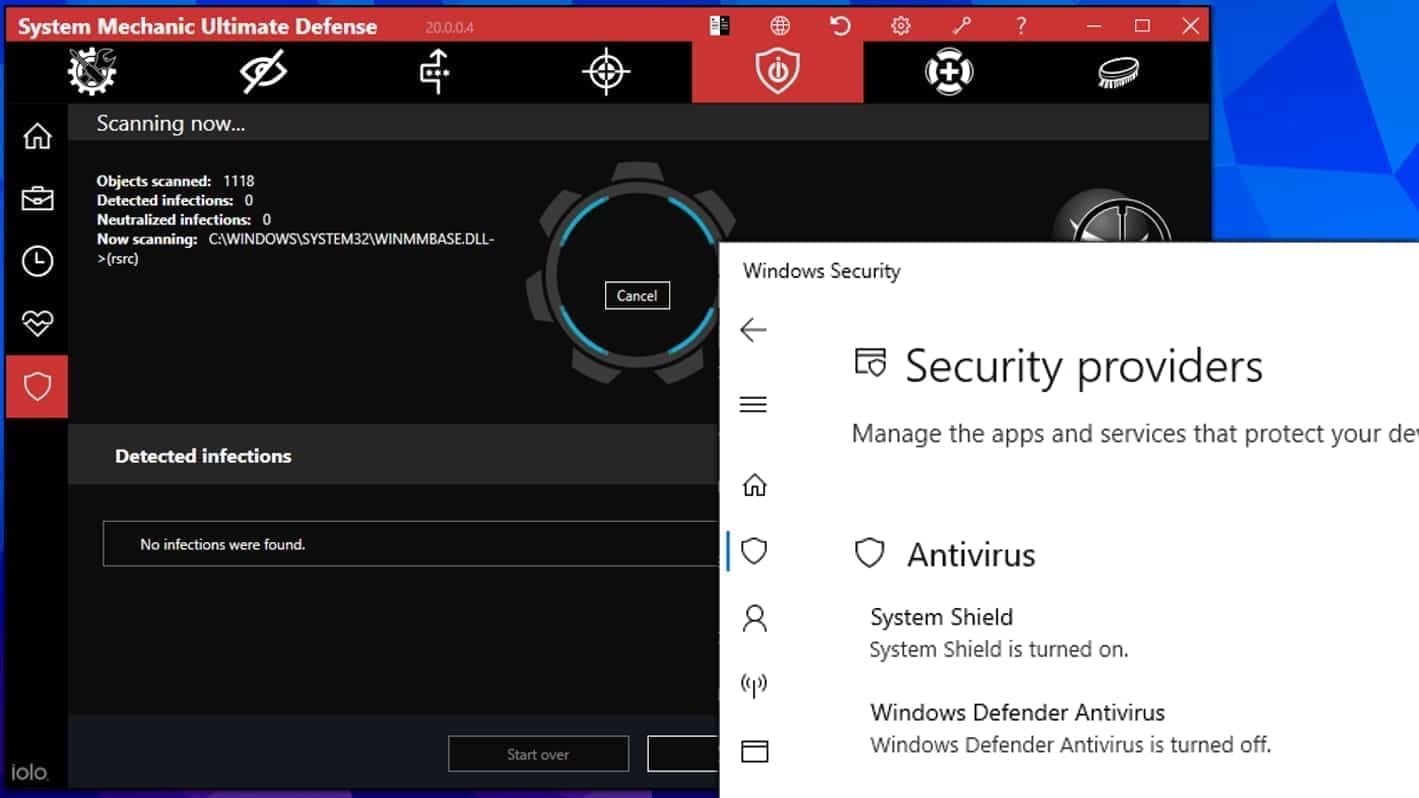

System Mechanic Ultimate Defense

hvis du leter etter en alt-i-ett system vedlikehold suite som har 7 kjernekomponenter som gir kraftig sanntidsbeskyttelse, on-demand malware fjerning, systemoptimalisering, datarekonstruksjon, passord manager, online personvern og sikker driver tørke teknologi. Derfor, på grunn Av sitt brede spekter av evner, System Mechanic Ultimate Defense fortjener Geek Råd godkjenning. Få det nå for 50% rabatt. Du kan også være interessert i full gjennomgang.

Ansvarsfraskrivelse. Dette nettstedet inneholder affiliate linker. Vi kan tjene en liten provisjon ved å anbefale visse produkter, uten ekstra kostnad for deg. Vi velger bare kvalitet programvare og tjenester for å anbefale.

Dekryptere nnqp filer

Fix og åpne store nnqp filer enkelt:

det er rapportert AT STOP / DJVU ransomware versjoner kryptere bare begynnelsen 150 KB av hver fil for å sikre at viruset klarer å påvirke alle filer på systemet. I noen tilfeller kan det ondsinnede programmet hoppe over noen filer i det hele tatt. Når det er sagt, anbefaler vi å teste denne metoden på flere store (>1gb) filer først.

- Opprett en kopi av kryptert fil til en egen mappe ved Hjelp Av Kopier > Lim inn kommandoer.

- høyreklikk nå den opprettede kopien og velg Gi Nytt Navn. Velg nnqp-utvidelsen og slett den. Trykk Enter for å lagre endringer.

- klikk OK i spørringen om du vil gjøre endringene ettersom filen kan bli ubrukelig.

- Prøv å åpne filen.

brukerhåndbok FOR stopp/DJVU dekrypteringsverktøy

STOPP/DJVU ransomware-versjoner er gruppert i gamle og nye varianter. NNQP Ransomware Virus regnes som den nye STOP / DJVU variant, akkurat SOM YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (finn full liste her). Dette betyr full data dekryptering er nå bare mulig hvis du har blitt påvirket av offline krypteringsnøkkel. For å dekryptere filene dine, må du laste Ned Emsisoft Decryptor FOR STOP DJVU, et verktøy laget og vedlikeholdt av et geni sikkerhet forsker Michael Gillespie.

Merk! Vennligst ikke spam sikkerhet forsker med spørsmål om han kan gjenopprette filer kryptert med online key-det er ikke mulig .

for å teste verktøyet og se om DET kan dekryptere nnqp-filer, følg den gitte opplæringen.

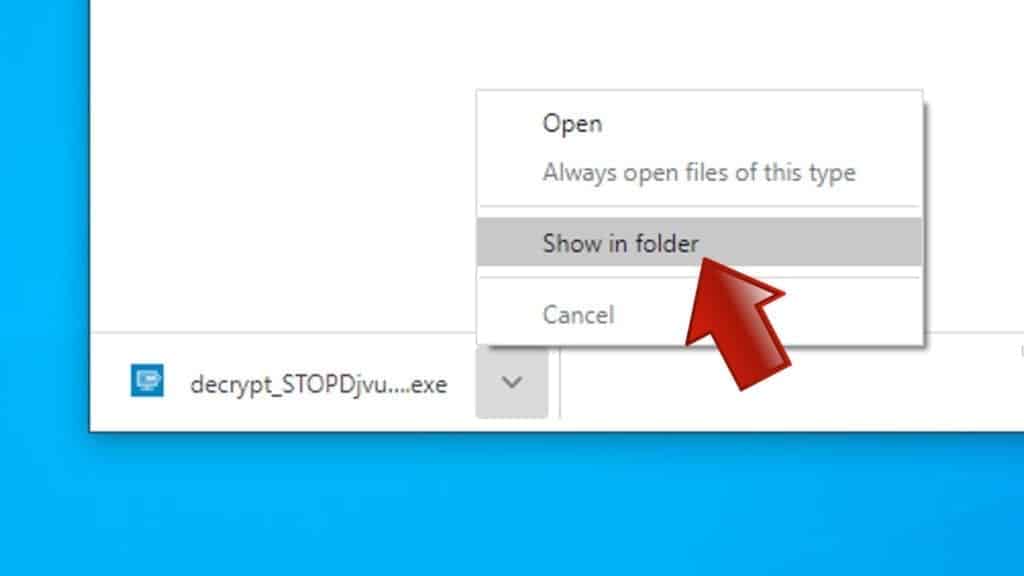

- Last ned dekrypteringsverktøyet Fra Emsisoft.

- Klikk på den lille pilen ved siden av nedlastingen, og velg Vis I Mappe.

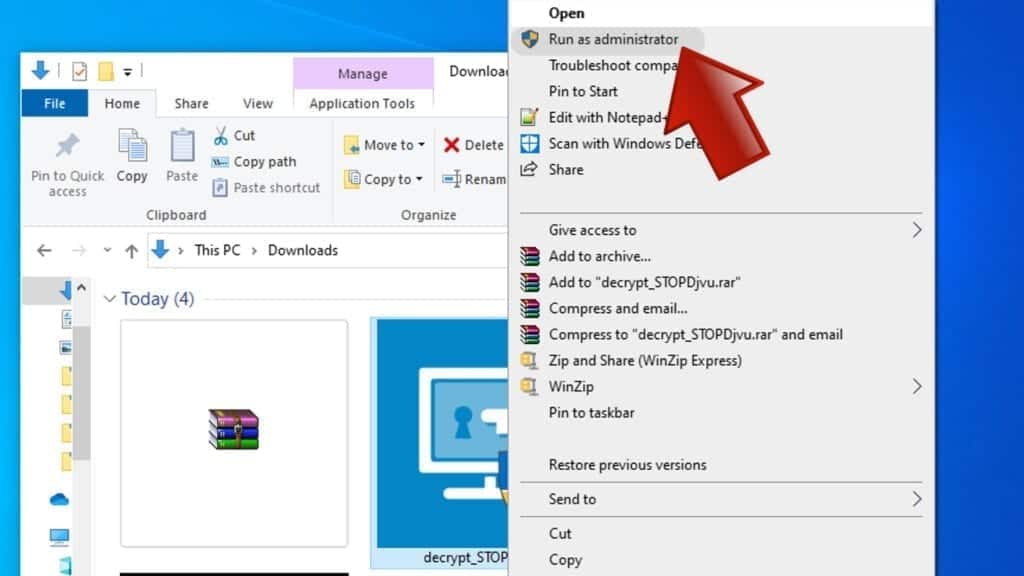

- nå, høyreklikk filen og velg Kjør Som Administrator. Hvis du blir spurt, skriv inn administratorpassordet.

- I uac-vinduet klikker Du Ja.

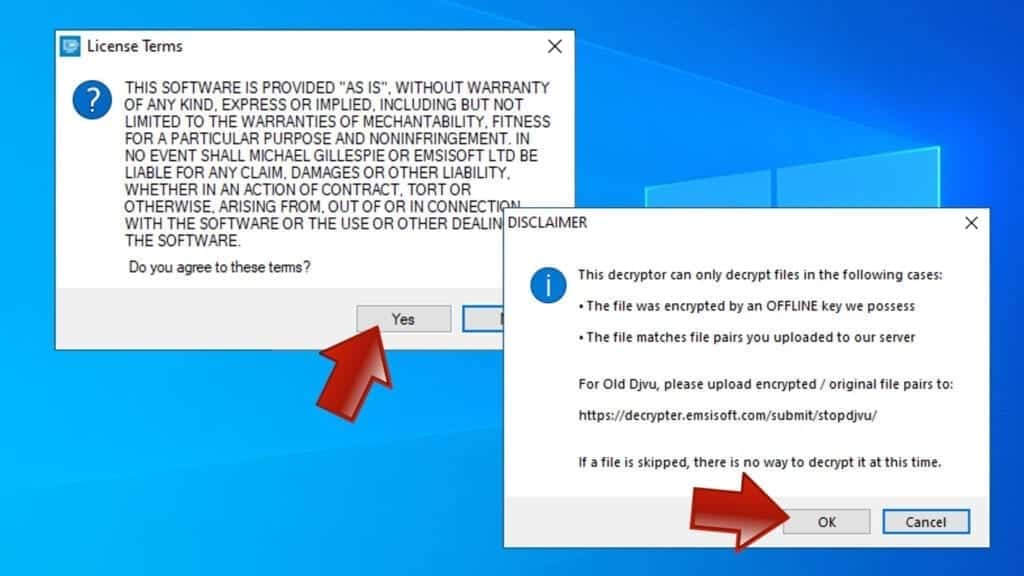

- Klikk Ja for å godta programvarebetingelser i begge vinduene.

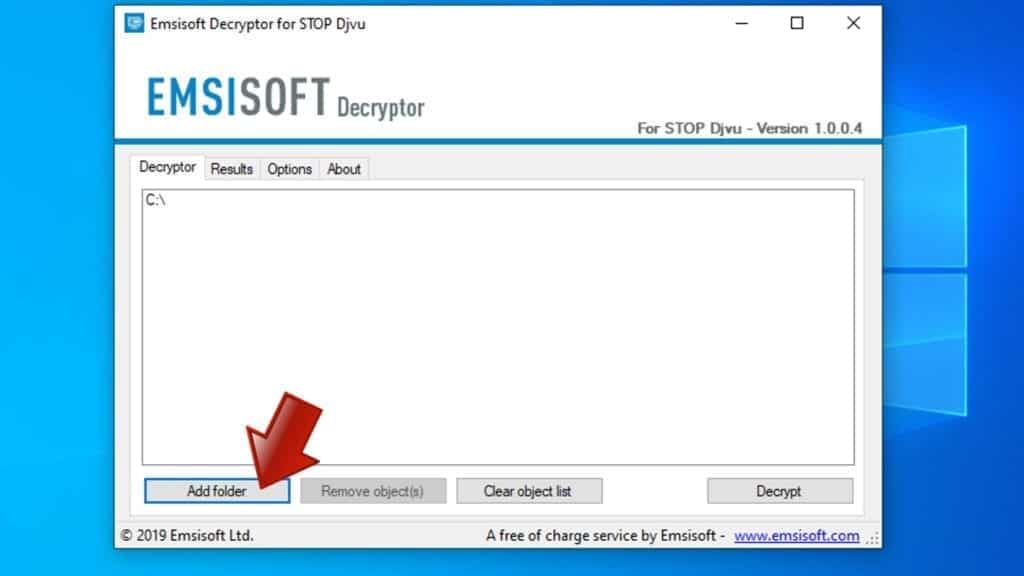

- verktøyet vil automatisk inkludere C: / / disk som et sted å dekryptere. Filgjenopprettingsverktøyet vil forhåndsutfylle stedene som skal skannes, inkludert tilkoblede datalagringsstasjoner eller nettverksstasjoner. Klikk Legg til mappe hvis du vil legge til flere steder.

i Kategorien Alternativer kan du velge å beholde krypterte filkopier. Vi anbefaler at du lar dette alternativet er valgt, spesielt hvis du ikke vet om dekryptering verktøyet vil fungere.

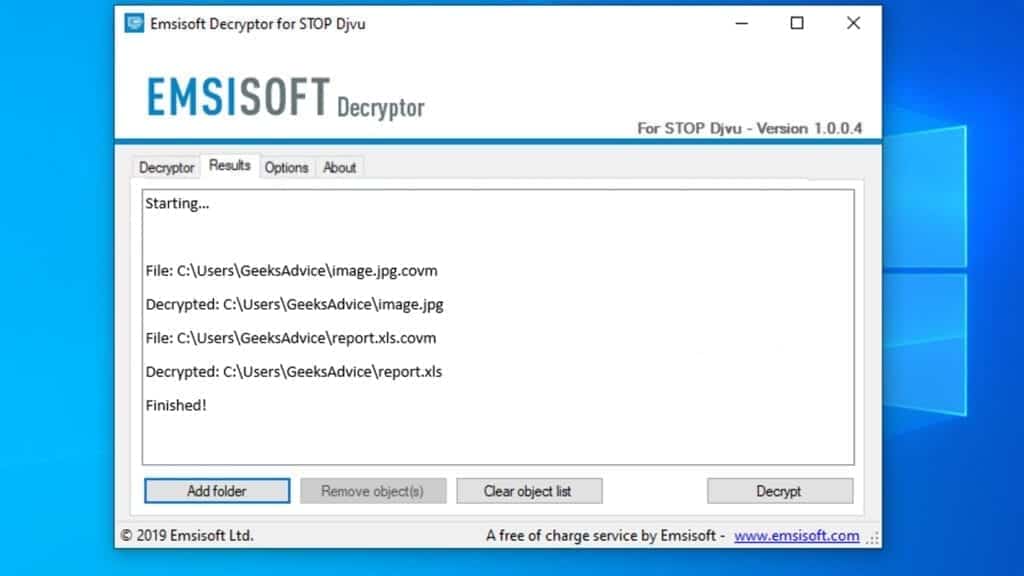

- Klikk På Dekrypter for å begynne å gjenopprette nnqp-filer. Du vil se fremdriften i Kategorien Resultater. Her kan du se meldinger fra verktøyet, for eksempel om dekrypteringsprosedyren er vellykket, eller du må vente på en oppdatering.

du kan også bli informert om at online key ble brukt til å kryptere filene dine. I slike tilfeller, dekryptering verktøyet vil ikke fungere for deg, og den eneste måten å gjenopprette filene dine er å bruke en sikkerhetskopi av data.

Betydninger av decryptor meldinger

nnqp dekryptering verktøyet kan vise flere forskjellige meldinger etter mislykkede forsøk på å gjenopprette filene dine. Du kan få en av følgende meldinger:

Feil: kan Ikke dekryptere fil MED ID:

denne meldingen betyr vanligvis at det ikke er noen tilsvarende dekrypteringsnøkkel i dekrypteringsdatabasen.

ingen nøkkel For Ny Variant online ID:

Varsel: denne IDEN ser ut til å være en ONLINE-ID, dekryptering er umulig

denne meldingen informerer om at filene dine ble kryptert med online nøkkel, noe som betyr at ingen andre har samme kryptering / dekrypteringsnøkkelpar, derfor er datagjenoppretting uten å betale kriminelle umulig.

Resultat: Ingen nøkkel for ny variant frakoblet ID:

DENNE ID-EN ser ut til å være en frakoblet ID. Dekryptering kan være mulig i fremtiden.

hvis du ble informert om at en frakoblet nøkkel ble brukt, men filer ikke kunne gjenopprettes, betyr det at den frakoblede dekrypteringsnøkkelen ikke er tilgjengelig ennå. Men mottar denne meldingen er ekstremt gode nyheter, noe som betyr at det kan være mulig å gjenopprette nnqp forlengelse filer i fremtiden. Det kan ta noen måneder før dekrypteringsnøkkelen blir funnet og lastet opp til decryptor. Vi anbefaler deg å følge oppdateringer om decryptable DJVU versjoner her. Vi anbefaler på det sterkeste å sikkerhetskopiere krypterte data og vente.

Rapporter internett kriminalitet til juridiske avdelinger

Ofre FOR NNQP Ransomware Virus bør rapportere internett kriminalitet hendelsen til den offisielle regjeringen svindel og svindel nettstedet i henhold til deres land:

- gå Til on Guard Online-nettstedet I Usa.

- Gå Til SCAMwatch-nettstedet I Australia.

- i Tyskland, gå Til bundesamt fü sicherheit in Der Informationstechnik nettsiden.

- i Irland, gå Til Nettsiden Til En Garda Síá

- i New Zealand går du Til Nettsiden For Svindelforsøk.

- gå Til Nettstedet Action Fraud i Storbritannia.

- gå Til Canadian Anti-Fraud Centre i Canada.

- i India går du Til Indian National Cybercrime Reporting Portal.

- i Frankrike, gå til agence nationale de la sécurité des systemè informasjon.

hvis du ikke finner en autoritet som tilsvarer posisjonen din på denne listen, anbefaler vi at du bruker en søkemotor for å slå opp «rapporter nettkriminalitet». Dette bør lede deg til riktig myndighet nettsted. Vi anbefaler også å holde seg borte fra tredjeparts crime report-tjenester som ofte betales. Det koster ingenting å rapportere internettkriminalitet til offisielle myndigheter.

En annen anbefaling er å kontakte landets eller regionens føderale politi eller kommunikasjonsmyndighet.

Ofte Stilte Spørsmål

du kan bare åpne nnqp-filer hvis du har dekrypteringsnøkkelen, eller hvis du ble påvirket av frakoblet krypteringstype.

for å finne ut om du ble påvirket av offline kryptering, vennligst gå til C:/SystemID/PersonalID.txt og se om strengen inne i den slutter i t1. Du kan også prøve Å bruke Emsisoft Decryptor FOR STOP/DJVU.

Følg retningslinjene gitt av de offisielle nnqp dekryptering verktøy og tro hva de sier. Hvis de sier at det er umulig å dekryptere, er det virkelig slik. Det er ingen magisk verktøy eller menneske i stand til å dekryptere filene gjemmer seg et sted. Kryptering er en teknikk laget for å være nesten umulig å dekryptere uten en spesiell privat nøkkel (holdt av kriminelle).

vi anbefaler skanning med anti-virus, anti-malware, malware fjerning verktøy eller programvare SOM RESTORO å eliminere virus skade på systemet. Hvis du ikke stoler på å bruke et enkelt verktøy, prøv å kjøre en etter en. Vi anbefaler imidlertid ikke å holde flere sikkerhetsprogrammer på en datamaskin samtidig som de kan forstyrre hverandres arbeid.

Vokt dere for falske nnqp dekryptering verktøy som sirkulerer rundt på nettet. Cyber kriminelle laster dem opp til ulike lyssky nettsteder, også kan være å fremme dem via mistenkelige Youtube-videoer. Disse programmene kan infisere datamaskinen enda mer tungt (Trojanere, gruvearbeidere, etc.). Vi foreslår å være ekstremt forsiktig rundt på nettet. Hvis det vil være en offisiell STOP/DJVU dekryptering verktøy tilgjengelig, vil det bli mye diskutert i offentlige medier.

Norbert Webb er leder Av Geeks Rådslag. Han er sjefredaktør av nettstedet som kontrollerer kvaliteten på innholdet som er publisert. Mannen elsker også å lese nyheter om cybersikkerhet, teste ny programvare og dele sin innsikt om dem. Norbert sier at etter hans lidenskap for informasjonsteknologi var en av de beste beslutningene han noensinne har gjort. «Jeg har ikke lyst til å jobbe mens jeg gjør noe jeg elsker.»Geek har imidlertid andre interesser, som snowboard og reiser.