Password Authentication Protocol (PAP) I Challenge Handshake Authentication Protocol (Chap) są używane do uwierzytelniania sesji PPP i mogą być używane z wieloma VPN.

PAP działa jak standardowa procedura logowania. Zdalny system uwierzytelnia się za pomocą statycznej kombinacji nazwy użytkownika i hasła. Hasło może przejść przez ustalony zaszyfrowany tunel dla dodatkowego bezpieczeństwa, ale PAP jest przedmiotem licznych ataków. Ponieważ informacje są statyczne, są podatne na zgadywanie haseł i szpiegowanie.

CHAP stosuje bardziej wyrafinowane i bezpieczne podejście do uwierzytelniania. Tworzy unikalną frazę wyzwania dla każdego uwierzytelnienia, generując losowy ciąg znaków. Ta fraza wyzwania jest połączona z nazwami hostów urządzeń za pomocą jednokierunkowych funkcji skrótu. Dzięki temu procesowi CHAP może uwierzytelnić się w taki sposób, że statyczne tajne informacje nie są przesyłane przez kabel.

zagłębimy się w różnice między PAP i CHAP i jak mogą ze sobą współpracować.

co to jest PAP?

z dwóch metod uwierzytelniania PPP (Point-to-Point Protocol), PAP jest starszy. Ustandaryzowano go w 1992 r.na podstawie wniosku IETF o komentarze 1334. PAP jest protokołem uwierzytelniania typu klient-serwer, opartym na hasłach. Uwierzytelnianie odbywa się tylko raz na początku procesu zakładania sesji.

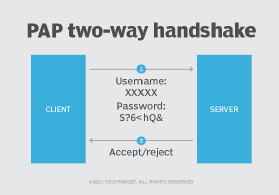

PAP używa dwukierunkowego procesu uzgadniania w celu uwierzytelnienia, wykonując następujące kroki.

Krok 1. Klient wysyła nazwę użytkownika i hasło do serwera.

klient chcący nawiązać sesję PPP z serwerem wysyła do serwera kombinację nazwy użytkownika i hasła. Odbywa się to za pomocą pakietu żądanie uwierzytelnienia.

Krok 2. Serwer akceptuje poświadczenia i weryfikuje.

jeśli serwer nasłuchuje żądań uwierzytelniania, zaakceptuje poświadczenia nazwy użytkownika i hasła i sprawdzi, czy są one zgodne.

jeśli poświadczenia zostaną wysłane poprawnie, serwer wyśle do klienta pakiet odpowiedzi authentication-ACK. Następnie serwer ustanowi sesję PPP pomiędzy Klientem a serwerem.

jeśli poświadczenia zostaną wysłane nieprawidłowo, serwer wyśle do klienta pakiet odpowiedzi authentication-nak. Serwer nie ustanowi odpowiedzi na podstawie negatywnego potwierdzenia.

PAP jest prostym mechanizmem uwierzytelniania i łatwym do wdrożenia, ale ma poważne wady w użyciu w rzeczywistych środowiskach. Największą wadą jest to, że PAP wysyła statyczne nazwy użytkowników i hasła od klientów do serwerów w postaci zwykłego tekstu. Jeśli złe podmioty przechwyciły tę komunikację, używając narzędzi takich jak sniffer pakietów, mogły uwierzytelnić i ustanowić sesję PPP w imieniu klienta.

możliwe jest wysyłanie żądań uwierzytelniania PAP przez istniejące zaszyfrowane tunele. Jeśli jednak dostępne są inne opcje uwierzytelniania, takie jak CHAP, zespoły powinny użyć alternatywnej metody.

co to jest CHAP?

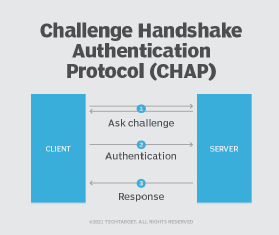

CHAP używa trójdrożnego procesu uzgadniania, aby chronić hasło uwierzytelniające przed złymi aktorami. Działa to w następujący sposób.

Krok 1. Po ustanowieniu łącza authenticator wysyła wyzwanie uwierzytelnienia.

serwer dostępu sieciowego wykonuje wyszukiwanie nazwy hosta na kliencie i inicjuje uwierzytelnianie CHAP, wysyłając „zapytaj o wyzwanie” do zdalnego użytkownika. To wyzwanie zawiera losowo wygenerowany ciąg wyzwania.

Krok 2. Klient wykonuje wyszukiwanie nazwy hosta.

klient używa hasła, które zarówno klient, jak i serwer znają, aby utworzyć zaszyfrowany jednokierunkowy skrót na podstawie łańcucha wyzwania.

Krok 3. Serwer odszyfrowuje hash i weryfikuje.

serwer odszyfruje hash i sprawdza, czy odpowiada on początkowemu łańcuchowi wyzwania. Jeśli łańcuchy pasują, serwer odpowiada pakietem authentication-success. Jeśli łańcuchy znaków nie pasują, serwer wysyła odpowiedź na Komunikat o niepowodzeniu uwierzytelniania i sesja zostaje zakończona.

jakie są różnice między PAP a CHAP?

Zamiast dwukierunkowego uścisku dłoni, CHAP używa trójdrożnego uścisku dłoni i nie wysyła hasła przez sieć. CHAP używa zaszyfrowanego skrótu, dla którego zarówno klient, jak i serwer znają wspólny klucz tajny. Ten dodatkowy krok pomaga wyeliminować słabości bezpieczeństwa Znalezione w PAP.

inna różnica polega na tym, że CHAP może być skonfigurowany do wykonywania powtarzanych uwierzytelnień midsession. Jest to przydatne w przypadku niektórych sesji PPP, które pozostawiają otwarty port, nawet jeśli zdalne urządzenie zostało odłączone. W takim przypadku ktoś inny mógłby odebrać połączenie w połowie sesji, ustanawiając fizyczną łączność.

jak PAP i CHAP mogą ze sobą współpracować?

PAP i CHAP nie mogą ze sobą współpracować. Ale protokoły, które używają PAP lub CHAP, mogą w razie potrzeby współdziałać z obiema metodami uwierzytelniania.

na przykład PPP może używać PAP lub CHAP do uwierzytelniania. Tak więc administratorzy mogli skonfigurować protokół komunikacyjny, aby najpierw próbował uwierzytelnić się za pomocą bezpiecznego trójdrożnego uścisku dłoni CHAP, a następnie powrócić do mniej bezpiecznego, dwukierunkowego procesu uwierzytelniania znalezionego w PAP.