sieć komputerowa, zwana również siecią danych, to seria połączonych ze sobą węzłów, które mogą przesyłać, odbierać i wymieniać dane, Ruch głosowy i wideo. Przykładami węzłów w sieci są serwery lub modemy. Sieci komputerowe często pomagają użytkownikom końcowym udostępniać zasoby i komunikować się. Często pojawiają się w całym miejscu, takich jak domy, biura i administracji rządowej. Korzystanie z sieci komputerowych może przezwyciężyć bariery geograficzne i umożliwić wymianę informacji. Sieci komputerowe umożliwiają korzystanie i udostępnianie dowolnej liczby aplikacji i usług, w tym wiadomości e-mail, Wideo, audio i wielu innych rodzajów danych, przez internet.

urządzenia sieciowe wykorzystują różne protokoły i algorytmy, aby dokładnie określić, w jaki sposób punkty końcowe powinny przesyłać i odbierać dane. Na przykład standard Ethernet ustanawia wspólny język dla sieci przewodowych do komunikacji, a standard 802.11 robi to samo dla bezprzewodowych sieci lokalnych (WLAN).

zastosowania

sieci komputerowe mają wiele zastosowań, które wielu uważa za niezbędne dzisiaj, w tym następujące:

- udostępnianie aplikacji, które umożliwia użytkownikom udostępnianie aplikacji za pośrednictwem sieci;

- udostępnianie sprzętu, które umożliwia użytkownikom w sieci udostępnianie urządzeń sprzętowych, takich jak drukarki i dyski twarde;

- model klient-serwer, który umożliwia przechowywanie danych na serwerach, gdzie urządzenia użytkownika końcowego – lub klienci-mogą uzyskać dostęp do tych danych;

- voice over IP (VoIP), który umożliwia użytkownikom wysyłanie danych głosowych za pośrednictwem protokołów internetowych;

- komunikacja, która może obejmować wideo, tekst i głos;

- e-commerce, który umożliwia użytkownikom sprzedaż i kupowanie produktów przez internet; oraz

- gry, które umożliwiają wielu użytkownikom wspólną grę z różnych lokalizacji.

ponadto projektowanie programów wymaga umiejętności i wiedzy zarówno w zakresie technologii sieci komputerowych, jak i wymagań programu.

jak działają sieci komputerowe

sieci komputerowe działają przy użyciu różnych zestawów sprzętu i oprogramowania. Wszystkie sieci komutowane pakietami wykorzystują protokół kontroli transmisji / Protokół internetowy (TCP / IP) do ustanowienia standardowych środków komunikacji. Każdy punkt końcowy w sieci ma unikalny identyfikator, który służy do wskazania źródła lub miejsca przeznaczenia transmisji. Identyfikatory obejmują adres IP węzła lub adres MAC (Media Access Control). Węzły punktów końcowych, które są używane do celów routingu, obejmują przełączniki i routery, serwery, komputery osobiste, telefony, drukarki sieciowe i inne peryferyjne urządzenia obliczeniowe, a także czujniki i siłowniki. Model Open Systems Interconnection (OSI) definiuje sposób przesyłania danych między komputerami.

pojemność sieci to wielkość ruchu, który może obsługiwać sieć w dowolnym momencie, a jednocześnie nadal spełniać umowy SLA (service-level agreements). Pojemność sieci mierzona jest pod względem przepustowości. Przepustowość jest określana przez teoretyczną maksymalną liczbę bitów na sekundę (bps), które mogą przejść przez urządzenie sieciowe. Przepustowość jest miarą rzeczywistej prędkości udanej transmisji po uwzględnieniu takich czynników, jak opóźnienie, moc obliczeniowa i obciążenie protokołu.

zalety

zalety korzystania z sieci komputerowych obejmują następujące:

- udostępnianie plików, które umożliwia użytkownikom udostępnianie danych między użytkownikami;

- udostępnianie zasobów, które umożliwia użytkownikom udostępnianie wielu urządzeń, takich jak kopiarki i drukarki;

- komunikacja, która umożliwia użytkownikom wysyłanie i odbieranie wiadomości i danych w czasie rzeczywistym z wielu urządzeń;

- wygoda w tym, że dane są dostępne za pośrednictwem połączenia internetowego;

- koszt, w którym istnieją niższe koszty sprzętu, ponieważ urządzenia sieciowe mogą udostępniać zasoby; oraz

- pamięć masowa, która umożliwia użytkownikom dostęp do danych przechowywanych zdalnie lub na innych urządzeniach sieciowych.

rodzaje sieci komputerowych

sieci są często klasyfikowane według technologii transmisji przewodowej lub bezprzewodowej, którą obsługują, a także zakresu ich domen. Niektóre przykłady sieci komputerowych obejmują następujące:

- sieci lokalne (Lan), które łączą punkty końcowe w jednej domenie;

- natomiast sieci rozległe (Wan), które łączą wiele sieci LAN;

- sieci metropolitalne (man), które łączą zasoby komputerowe w obszarze geograficznym;

- sieci przestrzeni dyskowej (San), które łączą urządzenia pamięci masowej i zasoby;

- sieci osobiste (PANs);

- sieci WLAN;

- sieci kampusowe (CANs);

- Wirtualne Sieci Prywatne (VPN);

- pasywne Sieci optyczne (PONs); oraz

sieci można również podzielić na podsieci, zwane również podsieciami.

dostęp do sieci

sieci mogą być publiczne lub prywatne. Chociaż każdy może uzyskać dostęp do publicznego Internetu, dostęp do sieci prywatnych i wirtualnie prywatnych wymaga przypisania użytkownikowi końcowemu poświadczeń dostępu.

w przedsiębiorstwie systemy kontroli dostępu do sieci (NAC) zazwyczaj używają zasad bezpieczeństwa do kontrolowania dostępu do sieci organizacji. Oznacza to, że urządzenia sieciowe nie mogą się łączyć, chyba że spełniają predefiniowane zasady biznesowe, które są egzekwowane przez produkty NAC. Po wdrożeniu systemy NAC natychmiast wykrywają wszystkie urządzenia podłączone do sieci, kategoryzują je według typu, a następnie reagują na nie w oparciu o wstępnie skonfigurowane reguły zgodności wdrożone przez zespół ds. bezpieczeństwa organizacji.

produkty NAC umożliwiają dostęp Urządzenia do sieci na podstawie konkretnego urządzenia, z szczegółową kontrolą rodzaju i poziomu dostępu. Kontrole te są realizowane za pomocą zasad zdefiniowanych w centralnym systemie kontroli. Większość systemów NAC może również integrować się z Active Directory (AD) w celu kontrolowania dostępu do sieci w oparciu o zasady grupy, zapewniając użytkownikom dostęp do sieci wymagany do wykonywania ich zadań.

topologie sieci

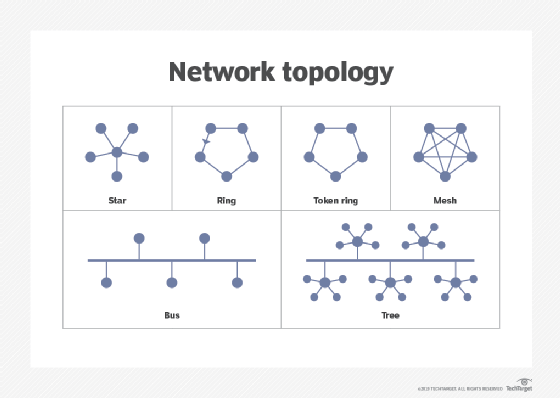

topologia sieci to fizyczna lub logiczna struktura sieci. Topologie sieci obejmują następujące:

- pełna sieć mesh. Wszystkie węzły są ze sobą połączone i mogą wymieniać dane.

- częściowa sieć siatkowa. Niektóre węzły są połączone ze sobą w systemie pełnej siatki, ale inne są połączone tylko z jednym lub dwoma innymi węzłami w sieci.

- sieć punkt-punkt. Łączność sieciowa jest ograniczona do dwóch punktów końcowych.

- Star network. Wszystkie węzły sieci są podłączone do wspólnego komputera centralnego.

- sieć drzew. Dwie lub więcej sieci gwiazd są ze sobą połączone.

- sieć autobusowa. Urządzenia sieciowe są podłączane bezpośrednio do linii przesyłowej. Wszystkie sygnały przechodzą przez wszystkie urządzenia, ale każde urządzenie ma unikalną tożsamość i rozpoznaje sygnały przeznaczone dla niego.

- sieć połączeń. Urządzenia sieciowe są połączone ze sobą w formacie pierścieniowym, gdzie każde urządzenie jest podłączone do co najmniej dwóch innych urządzeń.

wizualizacja różnych typów topologii sieci

topologia sieci a tkanina sieciowa

topologie sieci to fizyczna lub logiczna struktura sieci. Termin tkanina sieciowa opisuje sposób, w jaki każda topologia tworzy określony typ krzyżowego wzoru połączeń, takich jak topologie magistrali, pierścienia i gwiazdy. Słowo tkanina jest używane jako aluzja do nici w tkaninie. Dobrym sposobem na zapamiętanie różnicy jest to, że tkaniny sieciowe opisują topologię sieci.