nnqp ransomware vizează criptarea tuturor datelor de pe computer

nnqp ransomware este o variantă a familiei de viruși de criptare a fișierelor STOP/DJVU. După infectarea sistemului țintă prin înșelăciune, acesta începe să scaneze toate folderele și să cripteze toate fișierele găsite în ele cu algoritmi de criptare Salsa20 și RSA-2048, Plus marcarea fișierelor afectate cu o suplimentare .extensie nnqp. După cum puteți vedea, numele virusului derivă din extensia pe care o oferă fișierelor criptate. De exemplu, un fișier numit inițial 1.jpg devine 1.jpg.nnqp după atac. În plus, acest ransomware scade _readme.note txt în fiecare dosar de date afectate. Această notă ar trebui să informeze victima cum să obțineți instrumentul de decriptare a fișierelor nnqp. După cum se explică în notă, singura modalitate de a face acest lucru este să plătiți o răscumpărare puternică pentru infractorii cibernetici.

pentru a clarifica, singurul scop al acestui malware este de a cripta toate fișierele de pe computerul victimei și apoi încercați și stoarce utilizatorul să plătească o răscumpărare mare pentru operatorii de virus ransomware NNQP. Atacatorii au pus algoritmii de criptare a datelor la o utilizare necorespunzătoare. În comunicațiile zilnice, criptarea este de obicei utilizată pentru a asigura transmiterea informațiilor, astfel încât numai persoana care are cheia de decriptare să o poată accesa. În această situație, infractorii cibernetici sunt cei care au cheia, așa că încearcă să o vândă pentru dvs. după ce vă blochează ilegal accesul la fișierele personale.

pentru a oferi victimei informații despre atac, ransomware-ul este conceput pentru a renunța la notele de răscumpărare numite _readme.txt în întregul sistem informatic. Aceste note specifică faptul că singura modalitate de a decripta .fișiere nnqp este de a plăti o răscumpărare. Atacatorii sugerează trimiterea unui fișier criptat care nu conține informații valoroase pentru ei, astfel încât să poată dovedi că pot decripta toate datele. Nota de răscumpărare specifică includerea ID-ului personal al victimei în e-mailul către aceasta. De asemenea, oferă două adrese de e – mail de utilizat-cea primară, [email protected] și una alternativă, [email protected]. conform notei, costul instrumentelor de decriptare depinde de cât de repede victima scrie atacatorilor. Dacă acest lucru se face în primele 72 de ore de la marcajul de timp al infecției, escrocii promit o reducere de 50%, care stabilește prețul la 490 USD. În caz contrar, prețul de decriptare rămâne de 980 USD.

dacă vă gândiți să plătiți răscumpărarea, am dori să vă avertizăm că aceasta nu este o opțiune recomandată, potrivit experților în securitate cibernetică și FBI. Nu numai că nu garantează recuperarea datelor, ci ajută și la alimentarea operațiunilor de distribuție ransomware. Infractorii cibernetici din spatele acestui tip de malware câștigă milioane în dolari SUA anual, așa că îi încurajează doar să-și continue afacerea murdară. Mai mult, nu există nicio modalitate de a urmări atacatorii dacă decideți să le ascultați cererile – atacatorii nu vor accepta tranzacții bancare regulate pentru a evita să fie urmăriți. Singura modalitate prin care acceptă plățile este prin criptocurrency. Ei tind să ceară victimelor să cumpere, de exemplu, Bitcoins în valoare de suma de răscumpărare decontată, și apoi comanda pentru a transfera suma în portofelul lor virtual.

un alt detaliu îngrijorător despre acest ransomware este că tinde să infecteze computerele cu programe malware care fură informații, de exemplu, troieni AZORULT sau VIDAR. Aceste amenințări permit atacatorilor să ruleze comenzi specifice pe computerul victimei de la distanță și să extragă diverse date sensibile care pot fi utilizate în alte atacuri sau șantaj – de exemplu, parolele dvs., detaliile bancare, istoricul navigării, cookie-urile, portofelele criptocurrency și multe altele. Prin urmare, nu credeți că plata răscumpărării va rezolva toate problemele legate de computer și confidențialitate. Puteți înțelege cât de mascate sunt acești atacatori, deoarece nu există o singură mențiune a malware-ului suplimentar scăzut pe computerul dvs. în _readme.notă txt.

pentru a clarifica ravagiile cauzate pe computer, vă recomandăm să eliminați nnqp ransomware virus fără nici o întârziere. Pentru aceasta, ar trebui să porniți computerul în modul sigur cu rețeaua mai întâi. Puteți găsi instrucțiuni gratuite despre cum să o faceți mai jos acest articol. Pentru a identifica fișierele asociate cu malware-ul și diverse modificări ale registrului, vă sugerăm să utilizați o soluție antivirus robustă, de exemplu, INTEGO Antivirus. În plus, poate doriți să descărcați RESTORO și să-l utilizați pentru a repara daunele provocate de virus asupra fișierelor sistemului de operare Windows.

Ransomware Summary

| Name | NNQP Ransomware Virus |

| Type | Ransomware; Crypto-malware; Virtual Extortion Virus |

| Family | STOP/DJVU |

| Encryption type | RSA 2048 + Salsa20 |

| Previous versions | YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (find full list here) |

| Version | 363rd |

| Extension | .nnqp |

| Cybercriminal emails | [email protected], [email protected] |

| malware suplimentar a scăzut | Azorult sau Vidar troian |

| daune | după infiltrarea inițială în sistemul țintă, ransomware-ul criptează toate fișierele de pe acesta și le adaugă .extensie nnqp. Virusul salvează, de asemenea, o copie a _readme.notă de răscumpărare txt în fiecare folder și desktop. Mai mult, virusul poate infecta computerul cu programe malware suplimentare. Unele dintre variantele observate sunt troienii AZORULT și VIDAR. Virusul șterge, de asemenea, Volume Shadow Copies pentru a elimina punctele de restaurare a sistemului existente. Unele versiuni pot edita, de asemenea, fișierul Windows HOSTS pentru a bloca accesul la un set de domenii. |

| nota de răscumpărare | _readme.txt |

| cerere de răscumpărare | $490-$980 în Bitcoin |

| distribuție | victimele descărca de multe ori acest ransomware de-a lungul descărcări torrent ilegale, software-ul de cracare, activatori, generatoare cheie sau instrumente cum ar fi KMSPico. |

| fisurile software cunoscute conțin acest malware | Corel Draw, Tenorshare 4ukey, Adobe Photoshop, Cubase, Adobe Illustrator, Internet Download Manager, Tally, League of Legends. |

| nume de detectare | Trojan:Win32/Krypter.AA!MTB (Microsoft), Gen:variantă.Fragtor.36858 (B) (Emsisoft), UDS:troian.Win32.Scarsi.gen (Kaspersky), Gen:variantă.Fragtor.36858 (BitDefender), Învățare Mecanică/Anormală.95% (Malwarebytes), Ambalate.Generic.528 (Symantec) vezi toate variațiile de nume de detectare pe VirusTotal |

| eliminare | eliminați ransomware-ul și malware-ul aferent de pe computer folosind software profesional la alegere. Vă recomandăm să utilizați INTEGO Antivirus. Pentru a repara deteriorarea virusului pe fișierele sistemului de operare Windows, luați în considerare scanarea cu RESTORO. |

eliminați MALWARE-ul & reparați daunele cauzate de VIRUS

1 pas. Obțineți un antivirus robust pentru a elimina amenințările existente și pentru a permite protecția în timp real

INTEGO Antivirus pentru Windows oferă protecție robustă în timp real, scut Web împotriva phishingului și a site-urilor înșelătoare, blochează descărcările rău intenționate și blochează amenințările Zero-Day. Folositi-l pentru a elimina ransomware și alți viruși de pe computer profesional.

2 pas. Reparați deteriorarea virusului pe fișierele sistemului de operare Windows

descărcați RESTORO pentru a scana sistemul GRATUIT și pentru a detecta probleme de securitate, hardware și stabilitate. Puteți utiliza rezultatele scanării și încercați să eliminați amenințările manual sau puteți alege să obțineți versiunea completă a software-ului pentru a remedia problemele detectate și pentru a repara automat deteriorarea virusului la fișierele sistemului de operare Windows.

cum sunt distribuiți virușii de tip ransomware

pentru a preveni alte infecții malware și ransomware, este important să aflați cum sunt distribuiți acești viruși de computer și cum pot intra în computer. Când vine vorba de acest ransomware strain – STOP/DJVU (cel cu care te-ai infectat), metoda principală de distribuție se bazează pe versiuni de software piratate care conțin fisuri, generatoare de chei și alte instrumente. De cele mai multe ori, acestea pot fi descărcate prin torrente. Utilizatorii de computere care au prostul obicei de a căuta descărcări de software pe resurse online neconfirmate și umbrite riscă să-și compromită computerele, deoarece infractorii cibernetici pradă acestor utilizatori. În plus, acești utilizatori de computere sunt ținte ușoare, deoarece ignoră adesea avertismentele software-ului de securitate cibernetică cu privire la astfel de descărcări de torrent.

există o neîncredere populară în ceea ce privește avertismentele antivirus și torrentele – utilizatorii tind să presupună în mod greșit că antivirusul marchează fiecare fisură software ca fiind rău intenționată. În timp ce, în unele cazuri, aceste alerte pot fi fals pozitive, de cele mai multe ori nu sunt. Prin urmare, pentru a evita infectarea, vă recomandăm să alegeți resurse online oficiale și confirmate pentru a obține programele dvs. Victimele STOP / DJVU au raportat infectarea după deschiderea versiunilor piratate ale acestor programe populare: Adobe Photoshop, Internet Download Manager, Corel Draw, Adobe Illustrator, VMware Workstation, Tenorshare 4ukey, League of Legends și multe altele.

un alt mod de a răspândi ransomware este prin introducerea unui script rău intenționat în DOCX, PDF, XLS sau un alt format de fișier care acceptă limbaje de scripting și atașarea unui astfel de fișier la mesaje de e-mail înșelătoare. Atacatorii folosesc tehnica de spam rău intenționată, adesea pretinzând că sunt o entitate legitimă (de exemplu, o companie de retail online cunoscută, Agenție de aplicare a legii, companie de livrare de colete și altele). Atașamentul poate fi denumit Factură, detalii de urmărire a coletelor, rezumat al comenzii, foaie de parcurs, plată în așteptare etc. Atacatorii vor să credeți că atașamentul a fost trimis de o entitate de încredere și să vă convingă să deschideți fișierul atașat cât mai curând posibil. Din păcate, deschiderea unuia și, chiar mai rău, dezactivarea Modului securizat poate rula scripturi inserate care sunt proiectate să descarce sarcina utilă reală și să o ruleze pe computer.

în zilele noastre, poate fi greu să identifici e-mailurile periculoase. Cu toate acestea, există câteva modele utilizate de infractorii cibernetici, așa că vom încerca să le descriem. În primul rând, evitați să deschideți atașamente și linkuri de e-mail dacă puteți simți urgența în mesajul expeditorului. În al doilea rând, uita-te pentru linia de salut nefamiliare. În al treilea rând, escrocii tind să scrie linia de subiect de e-mail cu majuscule și să introducă e-mailuri aliniate neprofesional care conțin logo-uri ale companiei cu rezoluție redusă. În cele din urmă, am dori să vă sfătuim să evitați e-mailurile pe care furnizorul dvs. de e-mail le marchează ca spam suspectat. În zilele noastre, nu puteți avea încredere în adresa de e-mail a expeditorului, deoarece infractorii folosesc tehnici de falsificare a e-mailurilor care ajută la mascarea adresei originale a expeditorului.

victimele variațiilor ransomware STOP/DJVU ar trebui să se ferească de instrumentele de decriptare false disponibile online. Rapoartele arată că infractorii cibernetici tind să încarce aceste instrumente în resurse online suspecte. Din păcate, în loc de decriptare .fișierele nnqp, acestea vă pot infecta computerul cu al doilea ransomware și vă pot cripta din nou fișierele. Din acest motiv, vă recomandăm să urmăriți actualizări pe site-ul nostru sau pe site-uri de știri de securitate cibernetică de renume. Între timp, vă recomandăm să citiți situația actuală privind decriptarea și repararea fișierelor criptate STOP/DJVU.

cum funcționează ransomware-ul NNQP: defalcarea funcționalității sale

această secțiune prezintă modul de operare al virusului NNPQ și ce face după infectarea sistemului computerului. În primul rând, ajunge ca un set de executabile, cel mai frecvent denumite build.exe, build2.exe și un altul numit ca șir de 4 caractere, de exemplu, 6GV7.exe. Unele variante de STOP / DJVU afișează, de asemenea, o fereastră falsă de actualizare Windows în timpul atacului pentru a justifica încetinirea bruscă a sistemului. Această fereastră apare dintr-un executabil numit winupdate.exe.

în primul rând, ransomware-ul verifică dacă computerul poate fi infectat cu malware criptat de date. Din acest motiv, se conectează la https//api.2ip.ua/geo.json și salvează răspunsul în geo.dosarul json. Acest fișier poate conține numele țării, orașul, codul poștal și alte detalii. Puteți vedea o captură de ecran a acestui fișier mai jos. Ransomware-ul verifică apoi lista țărilor de excepție pentru a se asigura că sistemul poate fi atacat. Virusul tinde să-și înceteze operațiunile dacă constată că țara dvs. se potrivește cu una dintre următoarele țări: Tadjikistan, Ucraina, Kârgâzstan, Rusia, Siria, Kazachstan, Armenia, Belarus sau Uzbekistan.

dacă nu se găsește o potrivire, ransomware-ul continuă să colecteze unele informații despre sistemul compromis în informații.fișier txt (așa cum este descris mai jos). Virusul adună detalii cum ar fi numele computerului, numele de utilizator, versiunea sistemului de operare, marca de timp a infecției, detaliile hardware, lista software instalată și lista proceselor active. Virusul face, de asemenea, o captură de ecran a desktopului și o trimite de-a lungul informațiilor.fișier txt la comanda sa & server de Control.

apoi, ransomware-ul încearcă să obțină o cheie de criptare online de pe serverul său c&C. Dacă reușește să facă acest lucru, îl salvează la bowsakkdestx.fișierul txt împreună cu ID-ul unic al victimei. În caz contrar, ransomware-ul folosește o cheie offline pentru criptare, care este codificată în codul ransomware-ului. Oricum, cheia și ID-ul vor fi salvate în fișierul menționat mai sus, iar ID-ul va fi salvat în PersonalID.fișier txt situat în C:\SystemID. De asemenea, este important să menționăm că utilizarea cheii de criptare offline este cunoscută ca cea care oferă șanse de decriptare a fișierelor în viitor, așa cum este explicat aici. Puteți identifica dacă tipul de criptare online sau offline a fost utilizat uitându-vă la ultimele două caractere din PersonalID.fișier txt. Dacă acestea sunt t1, indică criptarea cheii offline.

ransomware-ul începe apoi să utilizeze o combinație de criptare Salsa20 și RSA-2048 pentru a bloca toate fișierele din sistemul informatic. Puteți vedea o captură de ecran a folderului de date afectate în imaginea de mai jos.

în același timp, virusul salvează _readme.copie notă txt în fiecare dosar de date afectate. O captură de ecran a notei de răscumpărare este prezentată mai jos.

în cele din urmă, virusul scade malware suplimentar adus alături de acesta (cum ar fi AZORULT sau VIDAR) și șterge copiile de umbră ale volumului din sistem. A scăpa de acestea asigură că victima nu va avea acces la punctele de restaurare a sistemului existente. În plus, virusul poate edita fișierul Windows HOSTS pentru a împiedica accesul la o listă de site-uri web. După inspectarea listei de site-uri blocate, putem spune că atacatorii încearcă să vă împiedice să vizitați site-uri web care oferă știri și informații relevante despre securitatea cibernetică cu privire la prevenirea ransomware și răspunsul la incidente. Încercările de a vizita unul dintre site-urile blocate pot declanșa eroare DNS_PROBE_FINISHED_NXDOMAIN în browserul dvs. web.

eliminați virusul Ransomware NNQP și decriptați sau reparați fișierele

într-un eveniment nefericit de a deveni victimă a atacului malware de criptare a fișierelor, vă recomandăm să luați măsuri și să eliminați virusul ransomware nnqp împreună cu alte programe malware de pe computerul care rulează sistemul de operare Windows. Cel mai bun mod de a face acest lucru este rulați computerul în modul sigur cu rețea, deci asigurați-vă că citiți instrucțiunile despre cum să faceți acest lucru mai jos. Odată ce vă aflați în modul menționat, alegeți antivirusul potrivit pentru sarcină. Echipa noastră recomandă utilizarea INTEGO Antivirus, care este un instrument excelent pentru protejarea computerului și oprirea malware-ului înainte de a intra în el. În plus, vă sugerăm să descărcați RESTORO pentru a repara deteriorarea virusului pe fișierele sistemului de operare Windows.

puteți găsi complet nnqp virus removal tutorial de mai jos. Nu uitați să informați agenția locală de aplicare a legii Despre incidentul ransomware și să schimbați toate parolele asociate cu mașina infectată cât mai curând posibil. Puteți utiliza backup-uri de date pentru a recupera fișierele, sau de a afla despre șansele de a decripta/repara fișierele blocate de stop/variante DJVU (a se vedea secțiunea corespunzătoare de mai jos sau citiți articolul în profunzime despre el aici).

tocilarii noștri recomandă

echipa noastră recomandă un plan de salvare în doi pași pentru a elimina ransomware-ul și alte programe malware rămase de pe computer, plus repararea a cauzat deteriorarea virusului sistemului:

pasul 1. Eliminați automat cu antivirus ROBUST

Obțineți INTEGO ANTIVIRUS Pentru Windows pentru a elimina ransomware, troieni, adware și alte variante de spyware și malware și pentru a vă proteja PC-ul și unitățile de rețea 24/7.. Acest software de securitate certificat VB100 utilizează tehnologie de ultimă generație pentru a oferi protecție împotriva ransomware-ului, atacurilor Zero-Day și amenințărilor avansate, Intego Web Shield blochează site-uri web periculoase, atacuri de phishing, descărcări rău intenționate și instalarea de programe potențial nedorite.

utilizați INTEGO Antivirus pentru a elimina amenințările detectate de pe computer.

citiți recenzia completă aici.

pasul 2. Reparați deteriorarea virusului pe COMPUTER

RESTORO oferă o scanare gratuită care ajută la identificarea problemelor de hardware, securitate și stabilitate și prezintă un raport cuprinzător care vă poate ajuta să localizați și să remediați problemele detectate manual. Este un software de reparare PC mare de a utiliza după ce eliminați malware cu antivirus profesionale. Versiunea completă a software-ului va remedia problemele detectate și va repara automat daunele cauzate de viruși fișierelor sistemului de operare Windows.

RESTORO utilizează motorul de scanare AVIRA pentru a detecta programele spyware și malware existente. Dacă se găsesc, software-ul le va elimina.

citiți recenzia completă aici.

GeeksAdvice.com editorii selectează produsele recomandate pe baza eficienței acestora. Putem câștiga un comision de la link-uri afiliate, fără costuri suplimentare pentru tine. Aflați mai multe.

Nnqp Ransomware virus eliminarea orientări

Metoda 1. Intrați în modul sigur cu Networking

Pasul 1. Porniți Windows în modul de siguranță cu Networking

înainte de a încerca să eliminați NNQP Ransomware Virus virus, trebuie să porniți computerul în modul de siguranță cu Networking. Mai jos, oferim cele mai ușoare modalități de a porni computerul în modul menționat, dar puteți găsi altele suplimentare în acest tutorial aprofundat pe site-ul nostru – Cum să porniți Windows în modul sigur. De asemenea, consultați un tutorial video despre cum să faceți acest lucru:

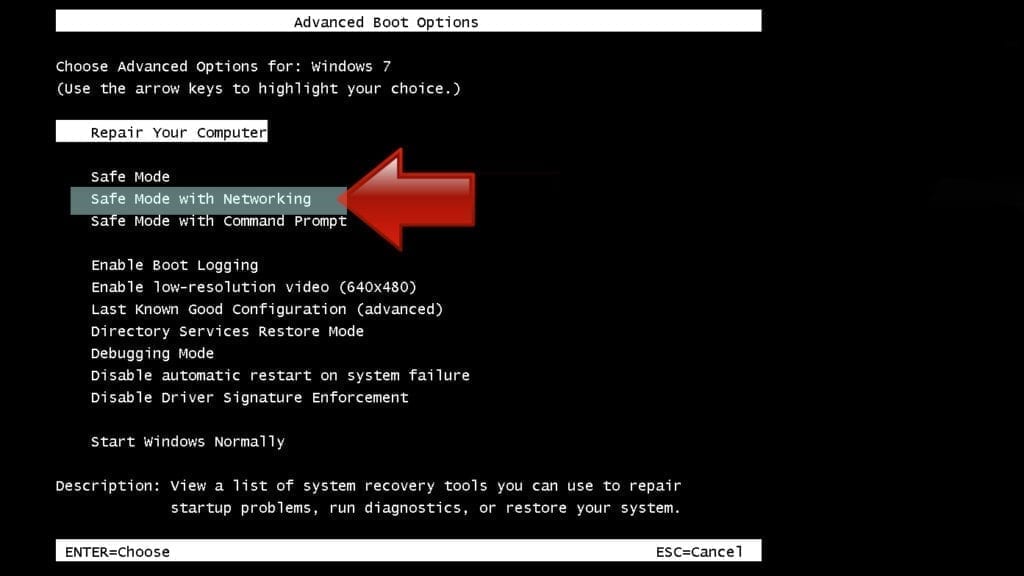

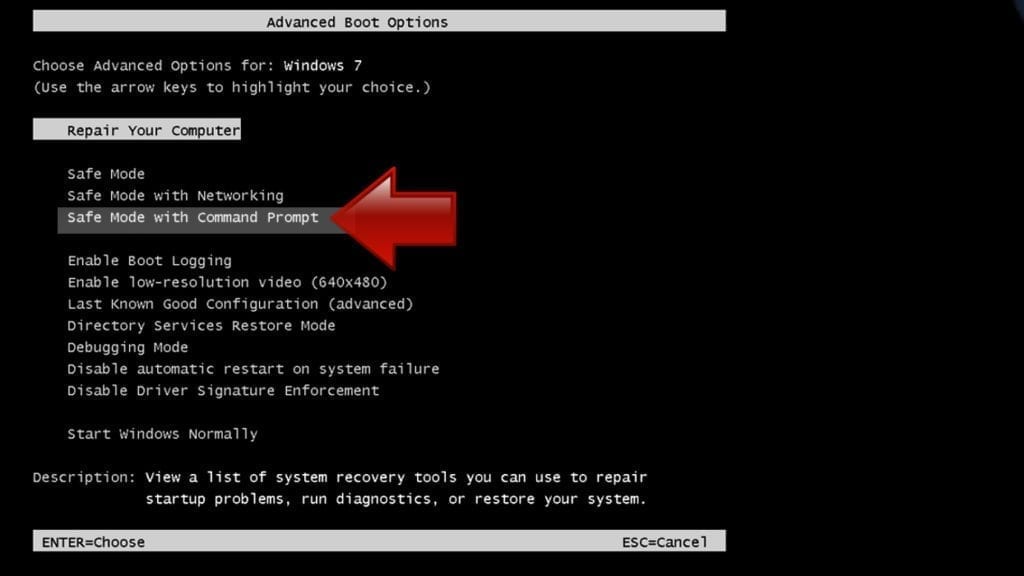

instrucțiuni pentru utilizatorii Windows XP/Vista/7

- în primul rând, opriți computerul. Apoi apăsați butonul de alimentare pentru al porni din nou și începeți imediat să apăsați butonul F8 de pe tastatură în mod repetat în intervale de 1 secundă. Aceasta lansează meniul Advanced Boot Options.

- Utilizați tastele săgeată de pe tastatură pentru a naviga în jos în modul sigur cu opțiunea de rețea și apăsați Enter.

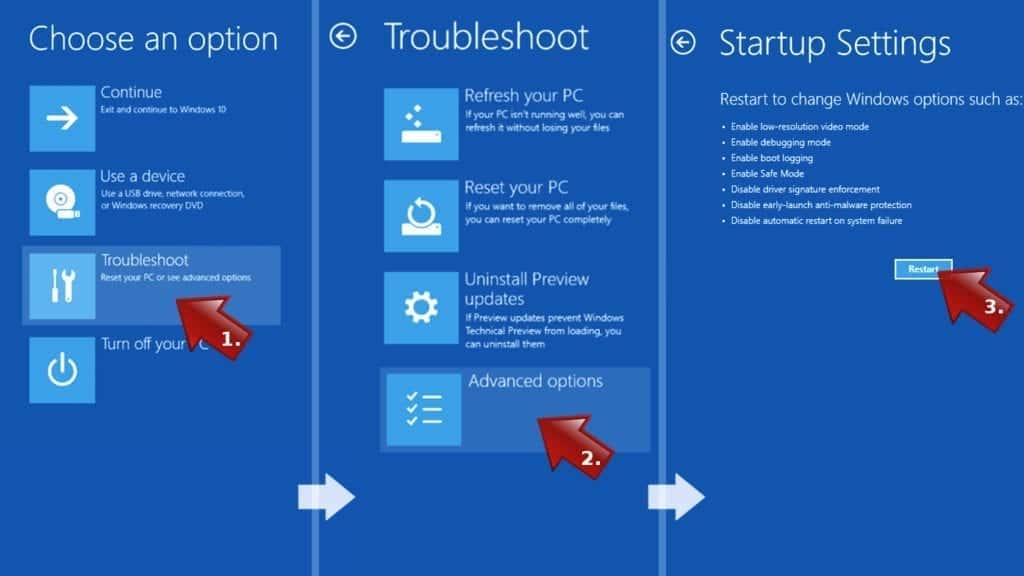

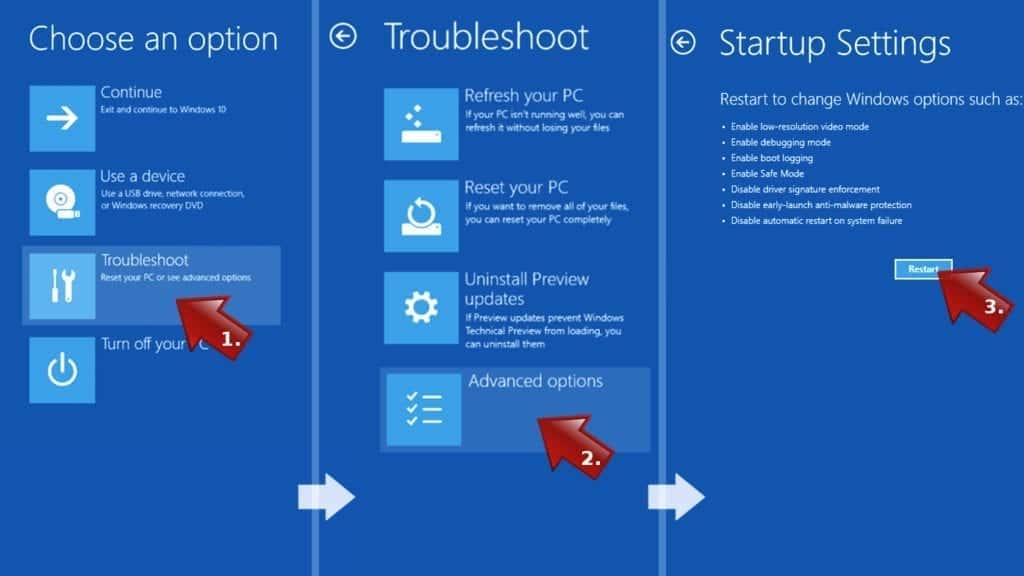

Instrucțiuni Pentru Windows 8/8. 1/10/11 utilizatori

- deschideți meniul Start Windows, apoi apăsați butonul de pornire. Pe tastatură, Apăsați în jos și țineți apăsată tasta Shift, apoi selectați opțiunea Repornire.

- Aceasta vă va duce la ecranul de depanare Windows. Alegeți Depanare > Opțiuni Avansate > Setări Pornire > Repornire. Sfat: dacă nu găsiți setările de pornire, faceți clic pe vedeți mai multe opțiuni de recuperare.

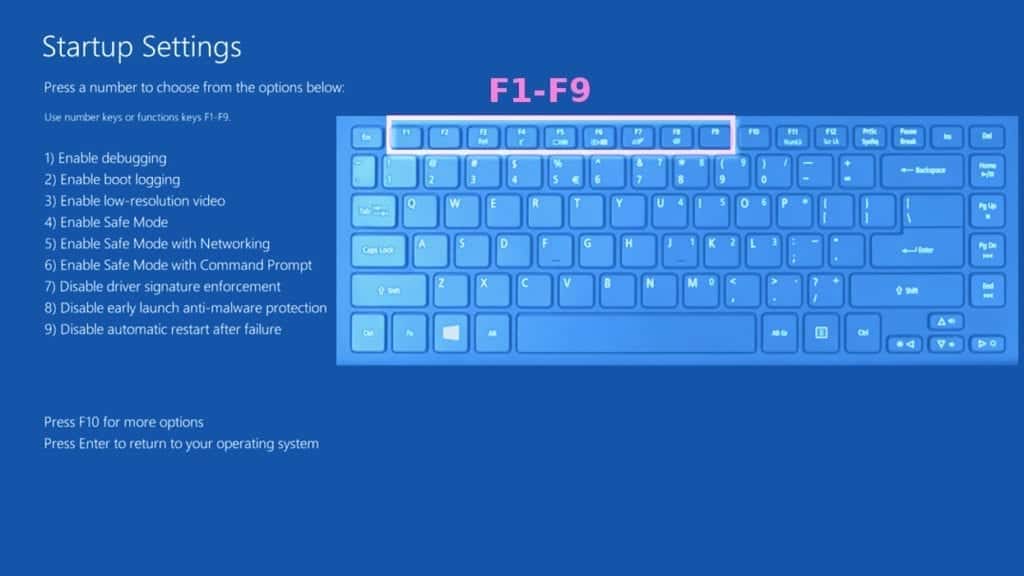

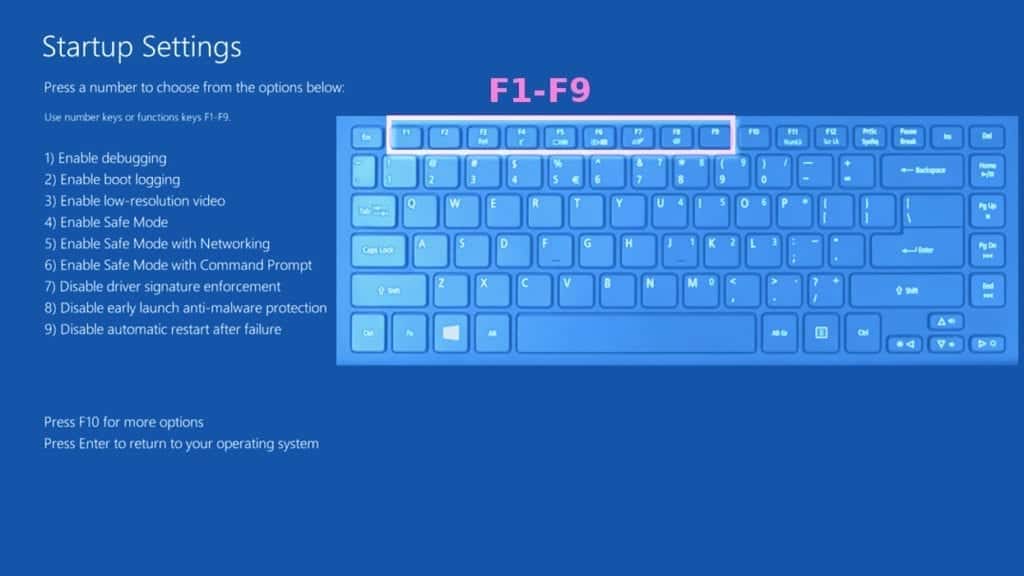

- în Setări de pornire, apăsați tasta din dreapta între F1-F9 pentru a intra în modul sigur cu rețea. În acest caz, este cheia F5.

Pasul 2. Eliminați fișierele asociate cu virusul

acum, Puteți căuta și elimina fișierele de Virus Ransomware NNQP. Este foarte greu să identificați fișierele și cheile de registry care aparțin virusului ransomware, în plus, creatorii de malware tind să le redenumească și să le schimbe în mod repetat. Prin urmare, cel mai simplu mod de a dezinstala un astfel de tip de virus de computer este să utilizați un program de securitate fiabil, cum ar fi INTEGO Antivirus, care include și software de recuperare a datelor. Pentru repararea daunelor cauzate de virus, luați în considerare utilizarea RESTORO.

oferta speciala

compatibilitate: Microsoft Windows

vezi recenzia completă

RESTORO este un instrument unic de reparare PC, care vine cu un motor de scanare Avira încorporat pentru a detecta și elimina amenințările spyware/malware și utilizează o tehnologie brevetată pentru a repara deteriorarea virusului. Software-ul poate repara fișiere deteriorate, lipsă sau defecte ale sistemului de operare Windows, DLL-uri corupte și multe altele. Versiunea gratuită oferă o scanare care detectează probleme. Pentru a le remedia, trebuie achiziționată cheia de licență pentru versiunea completă a software-ului.

Metoda 2. Utilizare Restaurare sistem

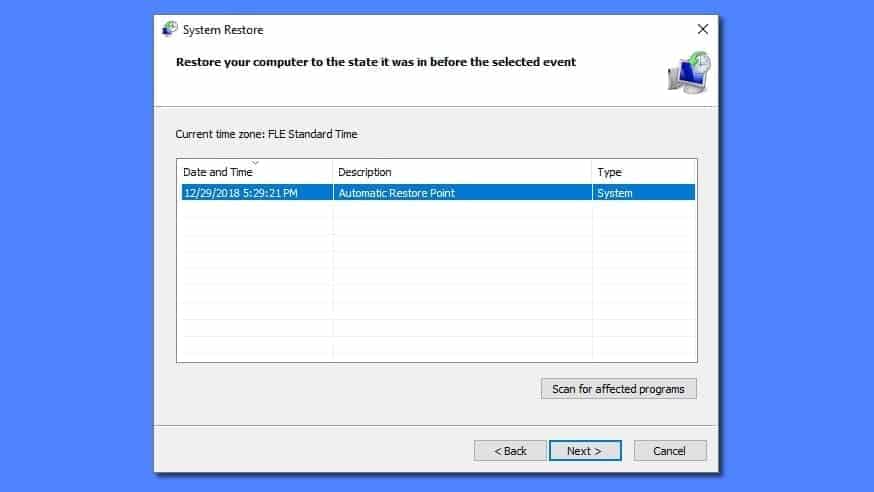

pentru a utiliza Restaurare sistem, trebuie să aveți un punct de restaurare sistem, creat manual sau automat.

Pasul 1. Porniți Windows în modul sigur cu promptul de comandă

instrucțiuni pentru utilizatorii Windows XP/Vista/7

- opriți computerul. Porniți-l din nou apăsând butonul de alimentare și începeți imediat să apăsați butonul F8 de pe tastatură în mod repetat în intervale de 1 secundă. Veți vedea meniul Advanced Boot Options.

- folosind tastele săgeată de pe tastatură, navigați în jos la modul sigur cu opțiunea Prompt comandă și apăsați Enter.

Instrucțiuni Pentru Windows 8/8. 1/10/11 utilizatori

- lansați meniul Start Windows, apoi faceți clic pe butonul de pornire. Pe tastatură, Apăsați în jos și țineți apăsată tasta Shift, apoi alegeți opțiunea Restart cu cursorul mouse-ului.

- Aceasta vă va duce la ecranul de depanare Windows. Alegeți Depanare > Opțiuni Avansate > Setări Pornire > Repornire. Sfat: dacă nu găsiți setările de pornire, faceți clic pe vedeți mai multe opțiuni de recuperare.

- în Setări de pornire, apăsați tasta din dreapta între F1-F9 pentru a intra în modul sigur cu promptul de comandă. În acest caz, apăsați tasta F6.

Pasul 2. Porniți procesul de restaurare a sistemului

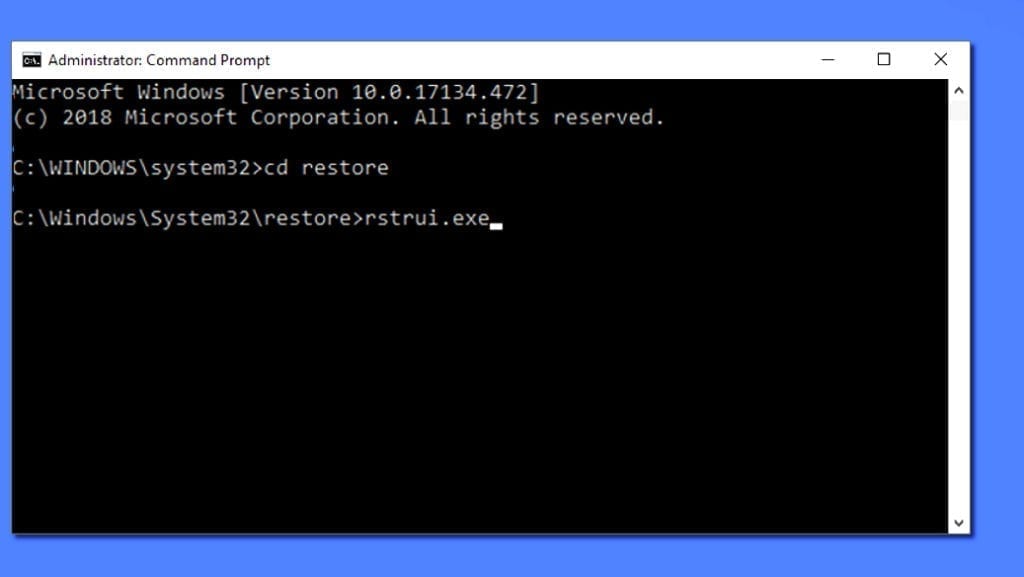

- așteptați până când se încarcă sistemul și apare promptul de comandă.

- tastați cd restore și apăsați Enter, apoi tastați rstrui.exe și apăsați Enter. Sau puteți doar să tastați % systemroot % system32restorerstrui.exe în linia de comandă și apăsați Enter.

- aceasta lansează fereastra Restaurare sistem. Faceți clic pe Următorul și apoi alegeți un punct de restaurare a sistemului creat în trecut. Alegeți unul care a fost creat înainte de infecția cu ransomware.

- Faceți clic pe Da pentru a începe procesul de restaurare a sistemului.

după restaurarea sistemului, vă recomandăm scanarea sistemului cu software antivirus sau anti-malware. În cele mai multe cazuri, nu vor exista rămășițe de malware, dar nu strică niciodată să verificați din nou. În plus, vă recomandăm să verificați liniile directoare de prevenire a ransomware furnizate de experții noștri pentru a vă proteja computerul împotriva virușilor similari în viitor.

recomandări software Alternative

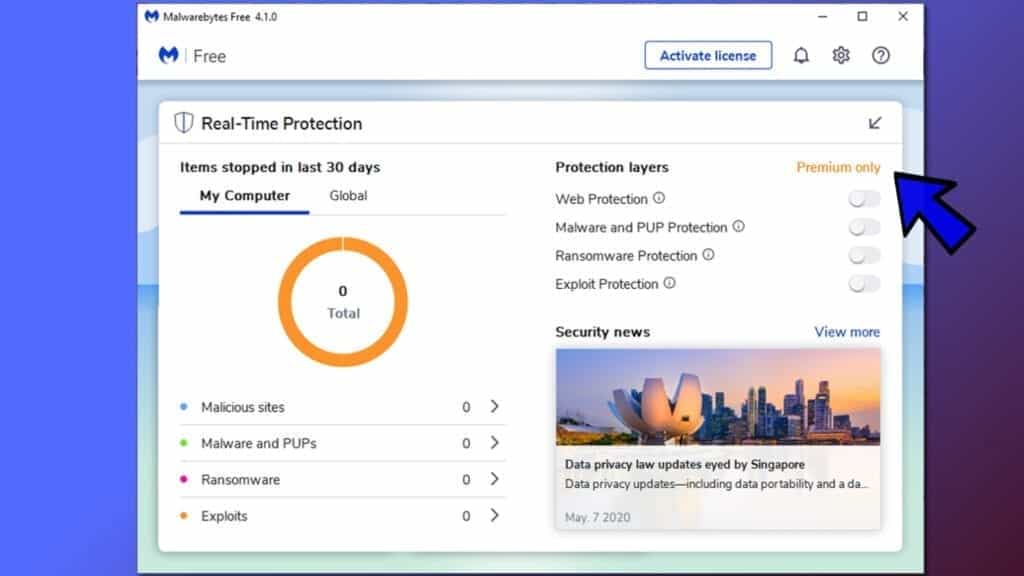

Malwarebytes Anti-Malware

eliminarea programelor spyware și malware este un pas către securitatea cibernetică. Pentru a vă proteja împotriva amenințărilor în continuă evoluție, vă recomandăm să achiziționați o versiune Premium a Malwarebytes Anti-Malware, care oferă securitate bazată pe inteligență artificială și învățare automată. Include protecție ransomware. Consultați opțiunile de stabilire a prețurilor și protejați-vă acum.

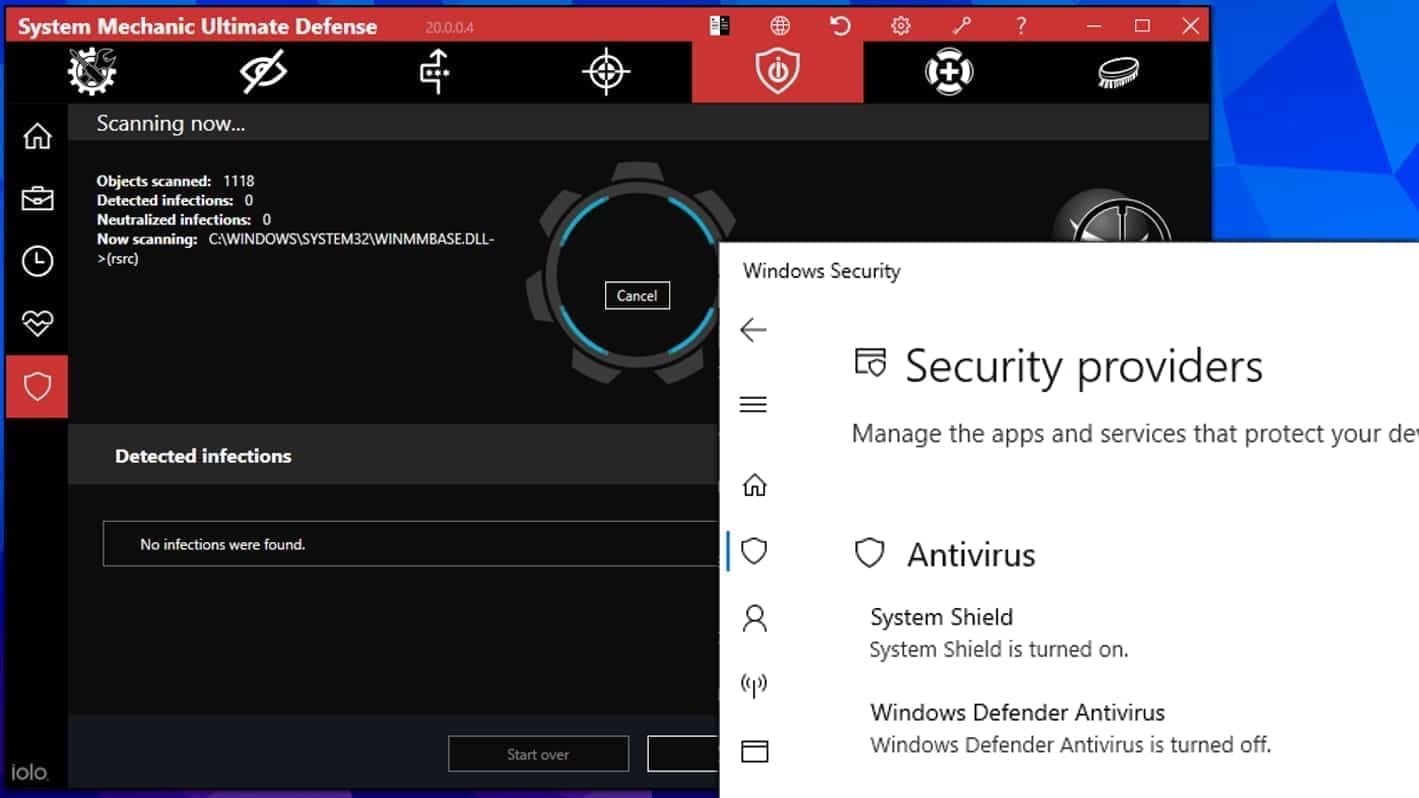

System Mechanic Ultimate Defense

dacă sunteți în căutarea unei suite de întreținere a sistemului all-in-one care are 7 componente de bază care oferă o protecție puternică în timp real, eliminarea malware-ului la cerere, optimizarea sistemului, recuperarea datelor, managerul de parole, protecția confidențialității online și tehnologia securizată de ștergere a driverului. Prin urmare, datorită gamei largi de capabilități, System Mechanic Ultimate Defense merită aprobarea sfaturilor Geek. Ia-l acum pentru 50% off. Ați putea fi, de asemenea, interesat de revizuirea sa completă.

Disclaimer. Acest site include link-uri afiliate. Putem câștiga un mic comision recomandând anumite produse, fără costuri suplimentare pentru dvs. Alegem doar software și servicii de calitate pe care să le recomandăm.

decripta fișiere NNQP

Fix și deschide fișiere nnqp mari cu ușurință:

este raportat că versiunile STOP/DJVU ransomware cripta doar începutul 150 KB de fiecare fișier pentru a se asigura că virusul reușește să afecteze toate fișierele de pe sistem. În unele cazuri, programul rău intenționat ar putea sări peste unele fișiere. Acestea fiind spuse, vă recomandăm să testați mai întâi această metodă pe mai multe fișiere mari (>1 GB).

- creați o copie a fișierului criptat într-un folder separat folosind comenzile copy > Paste.

- Acum, faceți clic dreapta pe copia creată și alegeți Redenumire. Selectați extensia NNQP și ștergeți-o. Apăsați Enter pentru a salva modificările.

- în promptul care vă întreabă dacă doriți să efectuați modificările ca fișier ar putea deveni inutilizabil, faceți clic pe OK.

- încercați să deschideți fișierul.

ghid de utilizare a instrumentului de decriptare STOP/DJVU

versiunile STOP/DJVU ransomware sunt grupate în variante vechi și noi. Virusul Ransomware NNQP este considerat noua variantă STOP / DJVU, la fel ca YJQS, SHGV, HUDF, nnqp, XCMB, SBPG, MIIA (găsiți lista completă aici). Aceasta înseamnă că decriptarea completă a datelor este acum posibilă numai dacă ați fost afectat de cheia de criptare offline. Pentru a decripta fișierele, va trebui să descărcați Emsisoft Decryptor pentru STOP DJVU, un instrument creat și întreținut de un cercetător de securitate genial Michael Gillespie.

notă! Vă rugăm să nu spam cercetător de securitate cu întrebări dacă el poate recupera fișierele criptate cu cheie on – line-nu este posibil.

pentru a testa instrumentul și a vedea dacă poate decripta fișierele NNQP, urmați tutorialul dat.

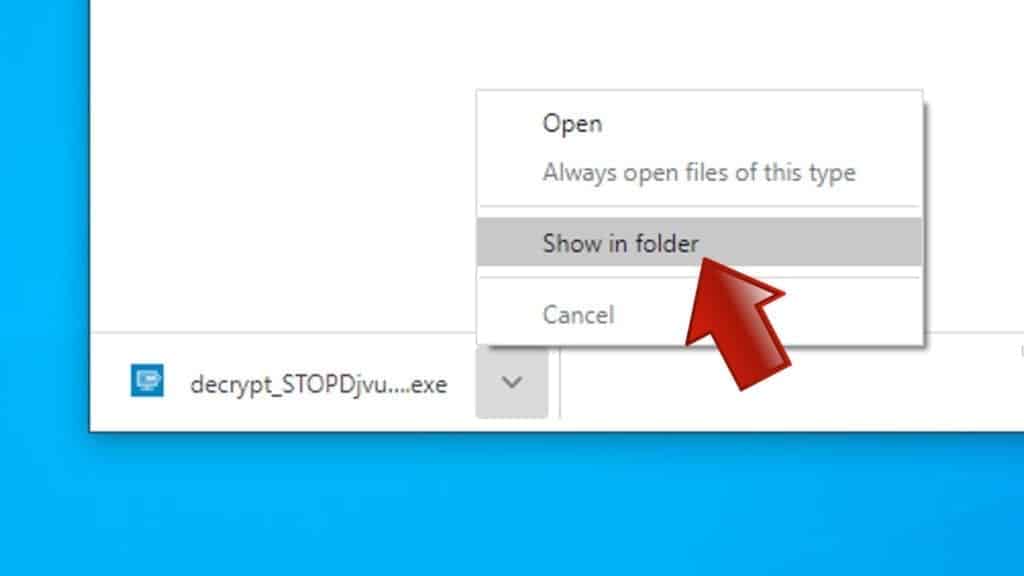

- Descărcați instrumentul de decriptare de la Emsisoft.

- Faceți clic pe săgeata mică de lângă descărcare și alegeți afișare în dosar.

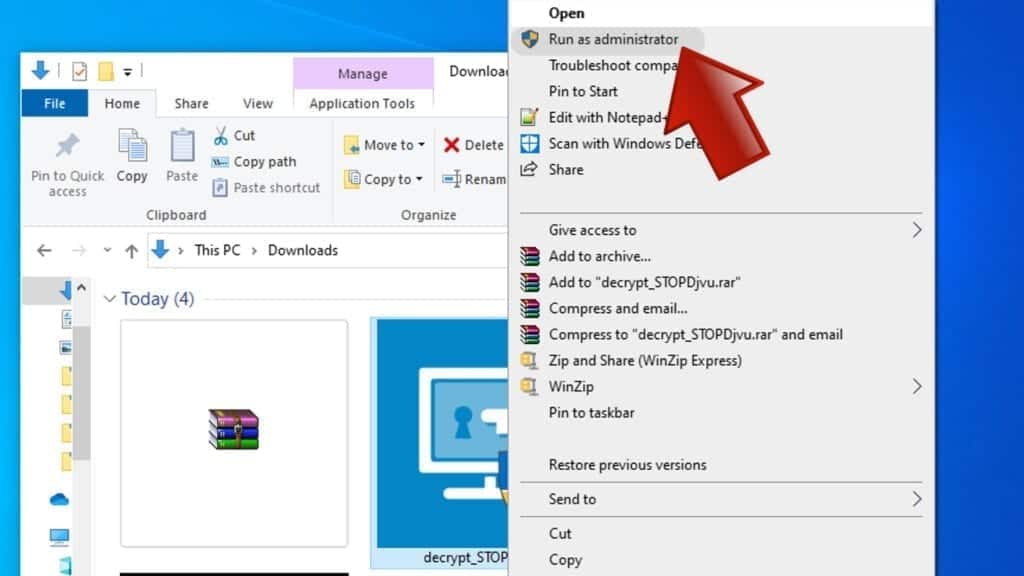

- Acum, faceți clic dreapta pe fișier și alegeți Executare ca Administrator. Dacă vi se solicită, introduceți parola administratorului.

- în fereastra UAC, faceți clic pe Da.

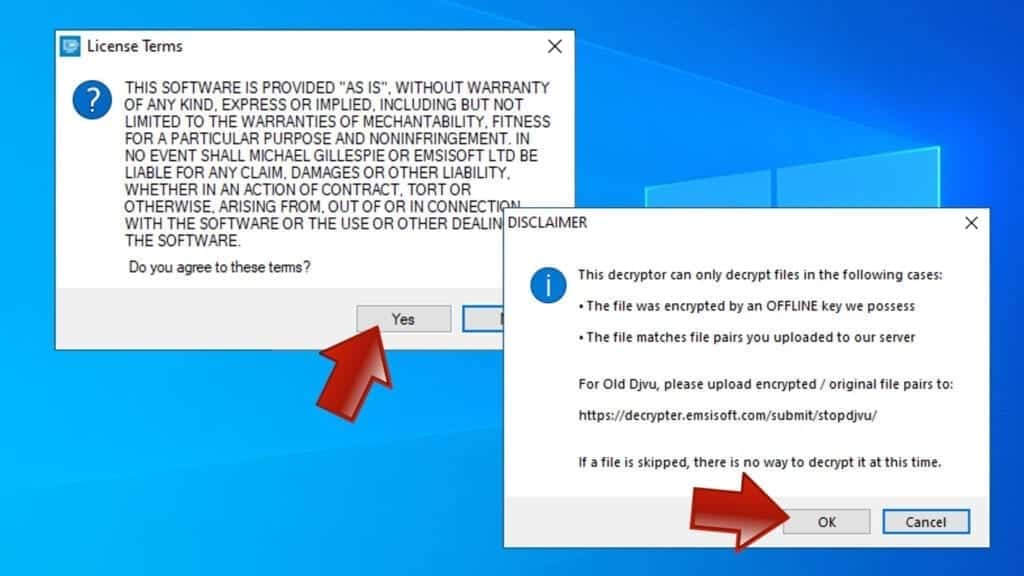

- Faceți clic pe Da pentru a accepta Termenii software în ambele ferestre.

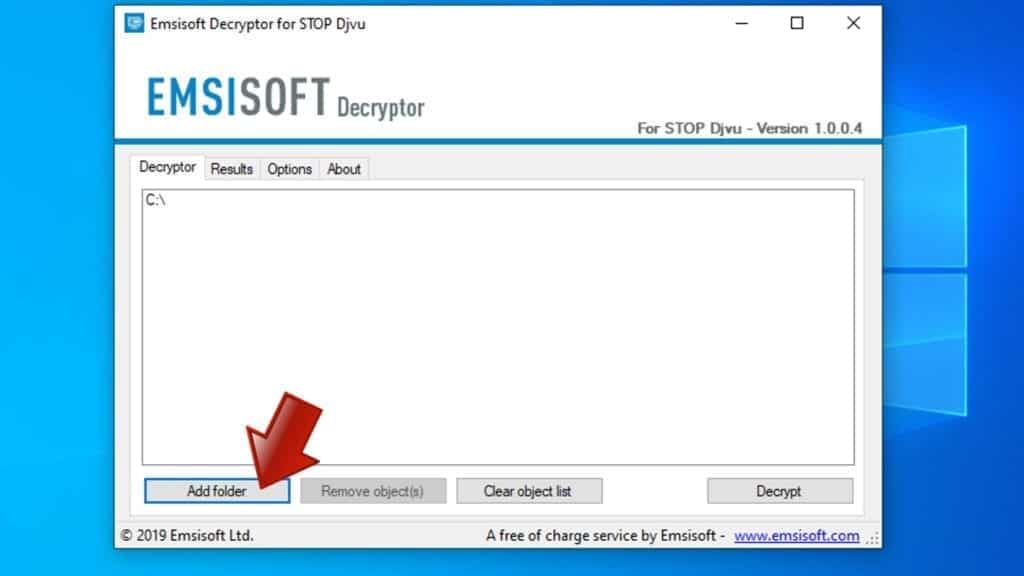

- instrumentul va include în mod automat c:// disc ca o locație pentru a decripta. Instrumentul de recuperare a fișierelor va prepopula locațiile de scanat, inclusiv unitățile de stocare a datelor conectate sau unitățile de rețea. Faceți clic pe Adăugare folder dacă doriți să adăugați locații suplimentare.

în fila Opțiuni, puteți alege să păstrați copii de fișiere criptate. Vă recomandăm să lăsați această opțiune selectată, mai ales dacă nu știți dacă instrumentul de decriptare va funcționa.

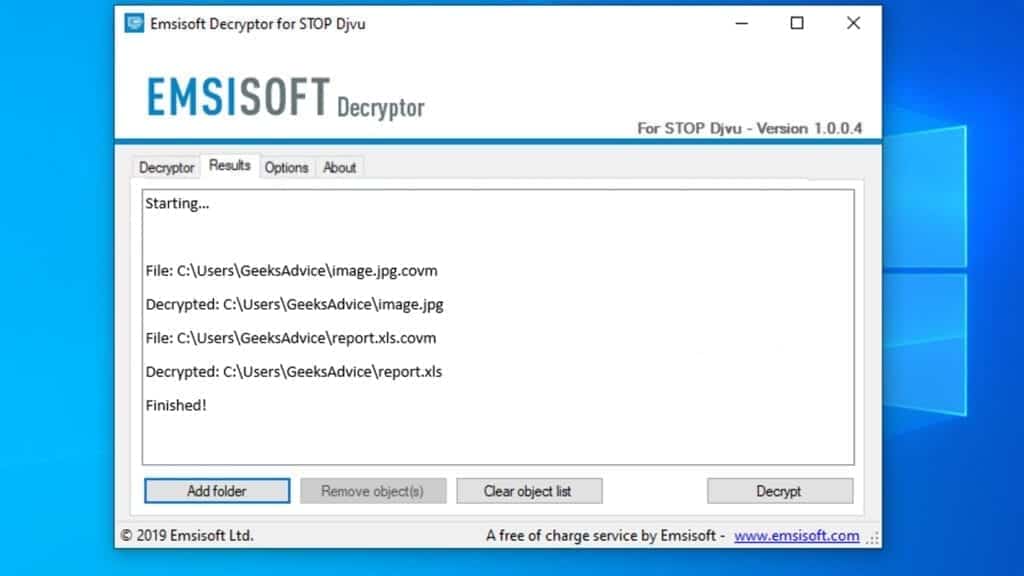

- Faceți clic pe decripta pentru a începe restaurarea fișierelor NNQP. Veți vedea progresul în fila Rezultate. Aici, puteți vedea mesaje din instrument, cum ar fi dacă procedura de decriptare are succes sau trebuie să așteptați o actualizare.

s-ar putea fi, de asemenea, informat că cheia online a fost folosit pentru a cripta fișierele. În acest caz, instrumentul de decriptare nu va funcționa pentru dvs. și singura modalitate de a vă recupera fișierele este să utilizați o copie de rezervă a datelor.

semnificațiile mesajelor decryptor

instrumentul de decriptare NNQP ar putea afișa mai multe mesaje diferite după încercarea eșuată de restaurare a fișierelor. Este posibil să primiți unul dintre următoarele mesaje:

eroare: Imposibil de decriptat fișierul cu ID:

acest mesaj înseamnă de obicei că nu există nicio cheie de decriptare corespunzătoare în baza de date a decriptorului.

nicio cheie pentru noua variantă online ID:

notificare: acest ID pare a fi un ID online, decriptarea este imposibilă

acest mesaj informează că fișierele dvs. au fost criptate cu cheie online, ceea ce înseamnă că nimeni altcineva nu are aceeași pereche de chei de criptare/decriptare, prin urmare recuperarea datelor fără a plăti infractorii este imposibilă.

rezultat: nicio cheie pentru noua variantă id offline:

acest ID pare a fi un ID offline. Decriptarea poate fi posibilă în viitor.

dacă ați fost informat că a fost utilizată o cheie offline, dar fișierele nu au putut fi restaurate, înseamnă că cheia de decriptare offline nu este încă disponibilă. Cu toate acestea, primirea acestui mesaj este o veste extrem de bună, ceea ce înseamnă că ar putea fi posibilă restaurarea fișierelor de extensie NNQP în viitor. Poate dura câteva luni până când cheia de decriptare este găsită și încărcată în decriptor. Vă recomandăm să urmați actualizări cu privire la versiunile DjVu decriptabile aici. Vă recomandăm insistent copierea de rezervă a datelor criptate și de așteptare.

raportați criminalitatea pe Internet departamentelor juridice

victimele virusului Ransomware NNQP ar trebui să raporteze incidentul criminalității pe Internet pe site-ul oficial al fraudei guvernamentale și înșelătoriei în funcție de țara lor:

- în Statele Unite, accesați site-ul On Guard Online.

- în Australia, accesați site-ul web SCAMwatch.

- în Germania, accesați site-ul web Bundesamt F unectr Sicherheit in der Informationstechnik.

- în Irlanda, du-te la site-ul an Garda s Unktoch Oktiva.

- în Noua Zeelandă, accesați site-ul web al înșelătoriilor pentru consumatori.

- în Regatul Unit, accesați site-ul web Action Fraud.

- în Canada, mergeți la Centrul Canadian Antifraudă.

- în India, accesați portalul național Indian de raportare a criminalității informatice.

- în Franța, du-te la Agence Nationale de la s-a circulat la s-a circulat la s-a circulat la s-a circulat la s-a circulat la s-a circulat la s-a circulat la S-a circulat.

dacă nu găsiți o autoritate corespunzătoare locației dvs. în această listă, vă recomandăm să utilizați orice motor de căutare pentru a căuta „raportați criminalitatea cibernetică”. Acest lucru ar trebui să vă conducă la site-ul Autorității corecte. De asemenea, vă recomandăm să stați departe de serviciile de raportare a criminalității terță parte care sunt adesea plătite. Nu costă nimic să raportezi infracțiunile pe Internet autorităților oficiale.

o altă recomandare este să contactați poliția federală sau autoritatea de comunicații din țara sau regiunea dvs.

Întrebări frecvente

puteți deschide fișiere NNQP numai dacă aveți cheia de decriptare sau dacă ați fost afectat de tipul de criptare offline.

pentru a afla dacă ați fost afectat de criptarea offline, vă rugăm să mergeți la C:/SystemID/PersonalID.txt și a vedea dacă șirul din interiorul se termină în t1. De asemenea, puteți încerca să utilizați Emsisoft Decryptor pentru STOP/DJVU.

vă rugăm să urmați guidances furnizate de instrumentele oficiale de decriptare NNQP și cred ceea ce spun ei. Dacă spun că este imposibil să decriptați, este într-adevăr așa. Nu există nici un instrument magic sau uman capabil de a decripta fișierele ascunde undeva. Criptarea este o tehnică creată pentru a fi aproape imposibil de decriptat fără o cheie privată specială (deținută de infractori).

vă sfătuim să scanați cu anti-virus, anti-malware, instrumente de eliminare a malware-ului sau software ca RESTORO pentru a elimina deteriorarea virusului pe sistem. Dacă nu aveți încredere în utilizarea unui singur instrument, încercați să rulați unul după altul. Cu toate acestea, nu recomandăm păstrarea mai multor programe de securitate pe un computer simultan, deoarece acestea pot interfera cu munca celuilalt.

Feriți-vă de instrumentele de decriptare nnqp false care circulă pe web. Infractorii cibernetici le încarcă pe diverse site-uri web umbrite, de asemenea, le-ar putea promova prin videoclipuri YouTube suspecte. Aceste programe vă pot infecta computerul și mai puternic (troieni, mineri etc.). Vă sugerăm să fiți extrem de precauți pe web. Dacă va exista un instrument oficial de decriptare STOP/DJVU disponibil, acesta va fi discutat pe larg în mass-media publică.

Norbert Webb este șeful echipei de consiliere a Geek. El este editorul șef al site-ului web care controlează calitatea conținutului publicat. Bărbatul iubește, de asemenea, să citească știri despre securitatea cibernetică, să testeze software nou și să împărtășească ideile sale despre ele. Norbert spune că urmărirea pasiunii sale pentru Tehnologia Informației a fost una dintre cele mai bune decizii pe care le-a luat vreodată. „Nu am chef să lucrez în timp ce fac ceva ce îmi place.”Cu toate acestea, geekul are alte interese, cum ar fi snowboardingul și călătoriile.