Windows ha molti processi in esecuzione in background. Questa volta daremo un’occhiata a dllhost.exe per coprire le sue funzioni e rischi.

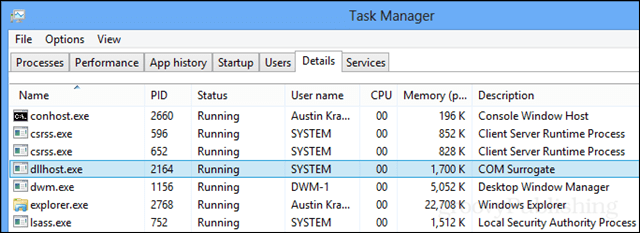

Un rapido esame attraverso Task Manager su qualsiasi sistema Windows rivelerà un processo noto come dllhost.exe in esecuzione in background. Se l’hai trovato, probabilmente ti piacerebbe sapere cosa sta facendo e la sua descrizione di “COM Surrogate” e se si tratta o meno di un processo sicuro da eseguire sul tuo computer. La cosa buona da considerare è che dovrebbe essere lì. Questo è un processo creato da Microsoft ed è confezionato in ogni versione del sistema operativo Windows.

C’è una piccola possibilità che dllhost.exe potrebbe essere infettato da un virus. Tuttavia, se il computer è aggiornato con tutte le ultime patch di sicurezza da Windows Update e si dispone di un anti-virus installato come Microsoft Security Essentials allora è altamente improbabile che avrete problemi con l’infezione.

Che cos’è COM+?

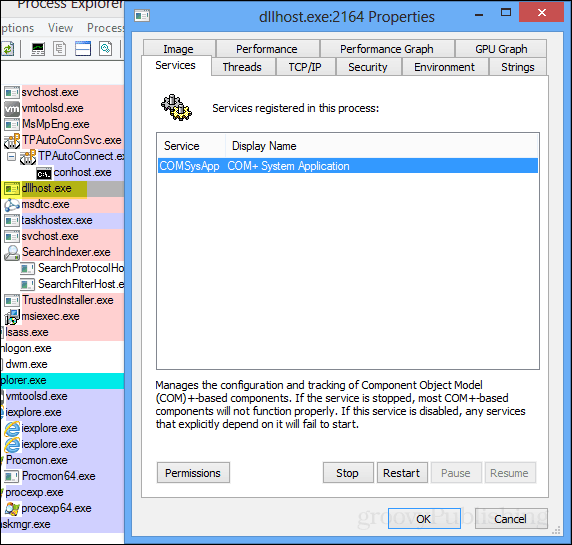

Per capire cosa dllhost.exe fa, è necessario capire qual è il servizio COM+. COM + è l’abbreviazione di Component Object Model. Quando si estrae il processo / servizio in Process Explorer, non rivela molto. La descrizione del processo recita:

Gestisce la configurazione e il tracciamento dei componenti basati su Component Object Model (COM)+. Se il servizio viene interrotto, la maggior parte dei componenti basati su COM+non funzionerà correttamente. Se questo servizio è disabilitato, tutti i servizi che dipendono esplicitamente da esso non verranno avviati.

Per approfondire realmente ciò che il processo fa dovremo dare un’occhiata alla libreria di Microsoft Dev Center. E rivela che COM + è principalmente utile per quanto segue:

- Distribuzione di applicazioni di livello enterprise per un’intera rete.

- Fornire componenti preesistenti per lo sviluppo di applicazioni perché COM + è considerata un’architettura di programmazione orientata agli oggetti.

- Esecuzione di un registro eventi che gestisce le richieste di sistema, migliora la sicurezza, attiva gli handle di processo e crea code di richieste di servizio per le applicazioni.

COM+ è costituito da componenti di blocco che si autodefiniscono e giocano bene con gli altri. L’utilità in questo deriva dalla progettazione di componenti condivisi e riutilizzati da più applicazioni. Questo design non solo riduce la domanda di risorse di sistema, ma migliora anche la velocità di inizializzazione. I modelli di oggetti componenti non sono scritti in alcun linguaggio di programmazione specifico, tuttavia, ci sono classi separate per ciascuno a seconda del linguaggio di programmazione previsto. A livello aziendale, questo offre il vantaggio della distribuzione di massa con uno strumento GUI creato da Microsoft chiamato DCOM.

Dllhost.exe è un host per file DLL ed eseguibili binari.

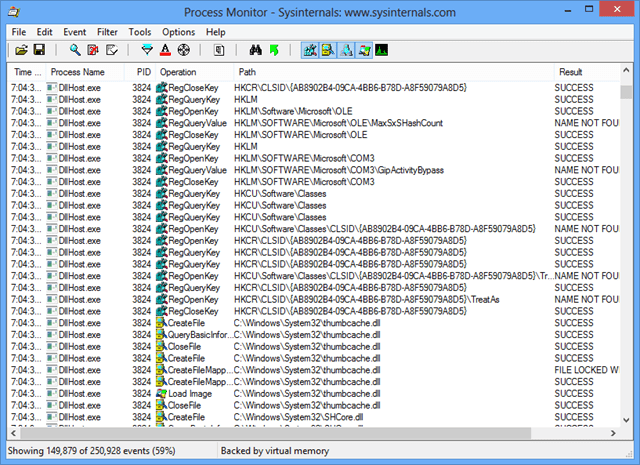

Una DLL (dynamic link library) è essenzialmente un blocco di codice non specifico di dimensioni memorizzato in un singolo file. Questo codice può essere il trucco di un’applicazione, servizio, o semplicemente un add-on per un’interfaccia utente grafica. Dllhost.exe, simile a svchost.exe, è un servizio Windows richiesto per qualsiasi codice di programmazione orientato COM+. Un esempio di ciò che dllhost.exe runs è mostrato di seguito utilizzando Process Monitor, che include entrambi .dll e .tipi di file exe.

Rischi

Dllhost.exe è in genere sicuro fino a quando il computer è aggiornato su tutte le patch di sicurezza e un antivirus affidabile è installato. Se lo vedi nei seguenti luoghi sei al sicuro:

- La posizione della directory ufficiale per questo processo è C:\Windows\System32\dllhost.exe

- Dllhst3g è anche un processo Windows valido memorizzato nella stessa cartella System32.

Se dllhost.exe appare altrove, è probabile che un virus. Alcuni virus worm imitano il nome di dllhost e si memorizzano nella cartella System32. Ecco alcuni esempi:

- Worm / Loveelet – Y si memorizza in / Windows / System32 / as dllhost.com

- Worm/Loveelet-DR si memorizza in /Windows/System32/ come dllhost.dll

Elevato utilizzo della CPU

Una possibile falla di sicurezza nella progettazione del sistema COM+ è che consente a qualsiasi DLL memorizzata sul sistema di eseguire, supponendo che il trigger avviandolo le autorizzazioni necessarie. Ciò significa che quando si vede un elevato utilizzo della CPU per dllhost.exe probabilmente non è il processo host che causa il problema, ma piuttosto una DLL caricata che attraversa l’host. È possibile utilizzare un programma come Process Explorer per indagare ulteriormente.