Adgangskodegodkendelsesprotokol eller PAP og Challenge Handshake Authentication Protocol eller CHAP bruges begge til at godkende PPP-sessioner og kan bruges med mange VPN ‘ er.

PAP fungerer som en standard login procedure. Fjernsystemet godkender sig selv ved hjælp af en statisk kombination af brugernavn og adgangskode. Adgangskoden kan passere gennem en etableret krypteret tunnel for yderligere sikkerhed, men PAP er underlagt adskillige angreb. Fordi oplysningerne er statiske, det er sårbart over for adgangskode gætte og snooping.

CHAP tager en mere sofistikeret og sikker tilgang til godkendelse. Det skaber en unik udfordring sætning for hver godkendelse ved at generere en tilfældig streng. Denne udfordringssætning kombineres med enhedsværtnavne ved hjælp af envejs hash-funktioner. Med denne proces kan CHAP Godkende på en måde, at statisk hemmelig information ikke sendes over ledningen.

lad os dykke dybere ned i forskellene mellem PAP og CHAP, og hvordan de kan arbejde sammen.

hvad er PAP?

af de to point-to-Point Protocol (PPP) godkendelsesmetoder er PAP ældre. Det blev standardiseret i 1992 ved hjælp af IETF anmodning om Kommentarer 1334. PAP er en klient-server, adgangskodebaseret godkendelsesprotokol. Godkendelse sker kun en gang i begyndelsen af en session etablering proces.

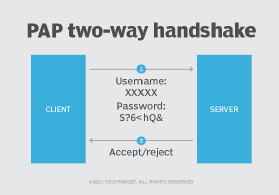

PAP bruger en tovejs håndtryksproces til godkendelse ved hjælp af følgende trin.

Trin 1. Klienten sender brugernavn og adgangskode til serveren.

klienten, der ønsker at etablere en PPP-session med en server, sender et brugernavn og en adgangskodekombination til serveren. Dette udføres gennem en godkendelsesanmodningspakke.

Trin 2. Serveren accepterer legitimationsoplysninger og verificerer.

hvis serveren lytter til godkendelsesanmodninger, accepterer den brugernavnet og adgangskodeoplysningerne og bekræfter, at de stemmer overens.

hvis legitimationsoplysningerne sendes korrekt, sender serveren en authentication-ack-svarpakke til klienten. Serveren opretter derefter PPP-sessionen mellem klienten og serveren.

hvis legitimationsoplysningerne sendes forkert, sender serveren en authentication-Nak-svarpakke til klienten. Serveren opretter ikke et svar baseret på den negative bekræftelse.

PAP er en simpel godkendelsesmekanisme og nem at implementere, men den har alvorlige ulemper ved brugen i virkelige miljøer. Den største ulempe er PAP sender statiske brugernavne og adgangskoder fra klienter til servere i almindelig tekst. Hvis dårlige skuespillere opfangede denne kommunikation ved hjælp af værktøjer som en pakkesniffer, kunne de Godkende og etablere en PPP-session på klientens vegne.

det er muligt at sende PAP-godkendelsesanmodninger gennem eksisterende krypterede tunneler. Men hvis andre godkendelsesindstillinger er tilgængelige, såsom CHAP, skal teams bruge en alternativ metode.

Hvad er CHAP?

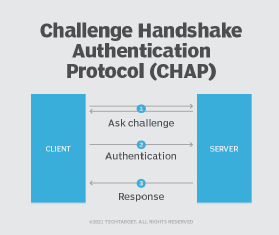

CHAP bruger en trevejs håndtryksproces til at beskytte godkendelsesadgangskoden mod dårlige aktører. Det fungerer som følger.

Trin 1. Når linket er oprettet, sender authenticatoren en godkendelsesudfordring.

netværksadgangsserveren udfører et værtsnavnsopslag på klienten og initierer CHAP-godkendelsen ved at sende en “ask challenge” til fjernbrugeren. Denne udfordring inkluderer en tilfældigt genereret udfordringsstreng.

Trin 2. Klient udfører hostname opslag.

klienten bruger den adgangskode, som både klienten og serveren kender til at oprette en krypteret envejshash baseret på udfordringsstrengen.

Trin 3. Serveren dekrypterer hash og verificerer.

serveren dekrypterer hashen og kontrollerer, at den matcher den oprindelige udfordringsstreng. Hvis strengene matcher, svarer serveren med en godkendelsessuccespakke. Hvis strengene ikke stemmer overens, sender serveren et svar på godkendelsesfejl, og sessionen afsluttes.

hvad er forskellene mellem PAP vs. CHAP?

CHAP kom sammen i 1996 stort set som et svar på de autentificeringssvagheder, der er forbundet med PAP. I stedet for et tovejs håndtryk bruger CHAP et trevejs håndtryk og sender ikke adgangskoden over netværket. CHAP bruger en krypteret hash, som både klienten og serveren kender den delte hemmelige nøgle til. Dette ekstra trin hjælper med at eliminere de sikkerhedssvagheder, der findes i PAP.

en anden forskel er CHAP kan sættes op til at gøre gentagne midsession godkendelser. Dette er nyttigt til visse PPP-sessioner, der lader en port være åben, selvom den eksterne enhed er afbrudt. I så fald kunne en anden afhente forbindelsen midsession ved at etablere fysisk forbindelse.

Hvordan kan PAP og CHAP arbejde sammen?

PAP og CHAP kan ikke arbejde sammen i sig selv. Men protokoller, der bruger enten PAP eller CHAP, kan interagere med begge godkendelsesmetoder, hvis det ønskes.

for eksempel kan PPP bruge enten PAP eller CHAP til godkendelse. Så administratorer kunne konfigurere kommunikationsprotokollen til at forsøge at godkende via chaps sikre trevejs håndtryk først og derefter falde tilbage til den mindre sikre tovejs godkendelsesproces, der findes i PAP.