In diesem Artikel stellen wir Ihnen einige Grundkenntnisse von Active Directory vor und welche Vorteile die Implementierung von Active Directory bietet. Die Informationen über die Gesamtstrukturen, Domänen, Organisationseinheit und Standort sowie die Grundkenntnisse von LDAP (Lightweight Directory Access Protocol) und Gruppenrichtlinien.

Active Directory was ist das?

Lassen Sie uns zunächst herausfinden, ob Active Directory was ist. Active Directory ist ein Verzeichnisdienst (Verzeichnisdienst) Copyright von Microsoft registriert wurde, ist es ein integraler Bestandteil in der Architektur Windows. Wie andere Verzeichnisdienste, wie Novell Directory Services (NDS), ist Active Directory ein System von Standards und Fokus, verwendet, um Netzwerk-Management von Benutzerdaten, Sicherheit und Ressourcen zu automatisieren verteilt sind, die Interaktion mit dem anderen Ordner ermöglicht. Hinzu kommt, dass Active Directory speziell für die Umgebung Netzwerkverbindung ausgelegt ist, wird nach einem bestimmten zugeordnet.

Active Directory kann im Vergleich zu Windows 2000 Server als Neuentwicklung angesehen werden und wird in Windows Server 2003 immer besser und wird zu einem wichtigen Bestandteil des Betriebssystems. Windows Server 2003 Active Directory bietet einen Verweis auf alle Objekte in einem Netzwerk, einschließlich Benutzer, Gruppen, Computer, Drucker, Richtlinien und Berechtigungen, der als Verzeichnisdienst bezeichnet wird.

Kurz und allgemein ist Active Directory 1 Datenbankformular mit klarem Zweck und getrennt, jedoch ist es absolut kein 1-Ersatz für die Windows-Registrierung. Sie stellen sich das vor, 1 Netzwerk-Client, es gibt Hunderte, Tausende von Mitarbeitern, und jeder Mitarbeiter hat seinen Namen (Vor- und Nachname) anders, verschiedene Jobs, verschiedene Abteilungen… und jeder Server verwaltet „Haufen“ Client, der Active Directory zu kategorisieren und zu handhaben Arbeit in optimaler Weise haben muss. Der Teil der Daten in Active Directory werden vererbt, Skalierung, Rang… klar und flexibel.

Warum muss Active Directory erzwungen werden?

Es gibt eine Reihe von Gründen für die obigen Fragen zu erklären. Microsoft Active Directory wird als ein Schritt in Richtung der Entwicklung von signifikanten im Vergleich zu Windows NT Server 4.0 Domäne oder sogar der Netzwerk-Server Standalone angesehen. Active Directory verfügt über einen Governance-Mechanismus, der sich auf das gesamte Netzwerk konzentriert. Es bietet auch Redundanz und automatisches Failover, wenn zwei oder mehr Domänencontroller in einer Domäne bereitgestellt werden.

Active Directory verwaltet automatisch die Kommunikation zwischen dem Domänencontroller, um sicherzustellen, dass das Netzwerk erhalten bleibt. Benutzer können über ein Single Sign-On auf alle Ressourcen im Netzwerk zugreifen. Alle Ressourcen im Netzwerk durch einen Sicherheitsmechanismus geschützt ist ziemlich stark, können diese Sicherheitsmechanismen Benutzeridentifikation und Befugnisse jedes Besuchs für Ressourcen zu überprüfen.

Active Directory ermöglicht es, die Ebene zu erhöhen, die untere Ebene der Domänencontroller und der Mitgliedsserver auf einfache Weise. Das System kann über Gruppenrichtlinien verwaltet und geschützt werden. Dies ist ein Modell der Organisation, hierarchisch flexibel, ermöglicht eine einfache Verwaltung und delegierte administrative Aufgaben. Das Wichtigste ist jedoch, dass Active Directory Millionen von Objekten innerhalb einer Domäne verwalten kann.

Die Basiseinheit von Active Directory?

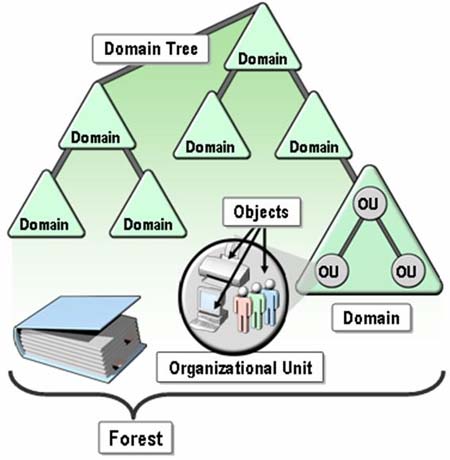

Das Netzwerk Active Directory ist mit 4 Arten von Einheiten oder Strukturkategorien organisiert. Vier Diese Einheit ist in Gesamtstruktur, Domäne, Organisationseinheit und Standort unterteilt.

- Forests: Gruppe von Objekten, das Attribut und die Attributsyntax in Active Directory.

- Domäne: Gruppe von Computern, die eine gemeinsame Richtlinie, den Namen und eine Datenbank unserer Mitglieder teilen.

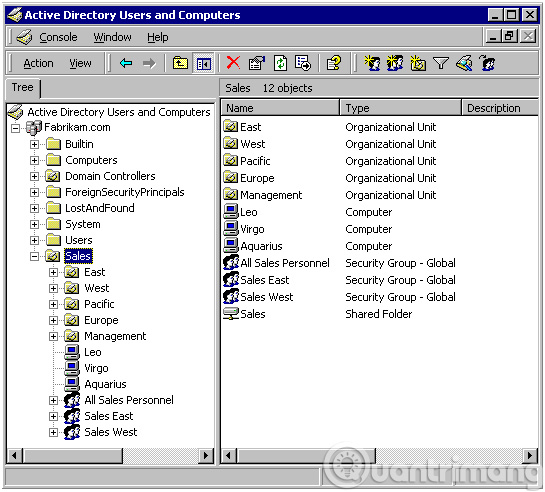

- Organisationseinheit (OU): Gruppieren Sie die Elemente in der Domäne, die dies tut. Wir haben eine architektonische Hierarchie für die Domäne erstellt und eine feste Struktur von Active Directory entsprechend den Bedingungen der Organisation und der Geographie erstellt.

- Sites: physische Gruppierung der unabhängigen Komponenten der Struktur und OU. Der Standort unterscheidet zwischen dem Standort, der durch die Hochgeschwindigkeitsverbindung verbunden ist, und der Verbindungsgeschwindigkeit, die niedrig ist, und wird durch ein oder mehrere IP-Subnetze definiert.

Die Gesamtstruktur ist nicht durch Geografie oder Netzwerktopologie eingeschränkt. Eine Gesamtstruktur kann aus mehreren Domänen bestehen. Mitglieder der Domäne derselben Gesamtstruktur, auch ohne das LAN oder WAN zwischen ihnen zu verbinden. Jeder ein privates Netzwerk kann auch eine Familie von vielen Wald unabhängig sein. Im Allgemeinen sollte für jede Entität eine Gesamtstruktur verwendet werden. Trotzdem müssen noch in den Wald Ergänzung für die Durchführung von Test- und Forschungszwecken außerhalb des Waldes kommen, um die Produktion zu verbinden.

Die Domain – Domain dient als Elemente in den Datenschutzrichtlinien und Verwaltungsaufgaben. Alle Objekte innerhalb einer Domäne unterliegen Gruppenrichtlinien, Domänenerweiterung. Ebenso kann jeder Domänenadministrator alle Objekte innerhalb einer Domäne verwalten. Darüber hinaus hat jede Domain auch eine Datenbank, das einzige Konto davon. Daher ist Authentizität eines der grundlegenden Probleme der Domain. Wenn ein Benutzerkonto anhand einer Domäne überprüft wurde, dass dieses Benutzerkonto Zugriff auf die Ressourcen innerhalb der Domäne hat.

Für Active Directory sind mindestens eine Domäne erforderlich. Wie bereits erwähnt, ist eine Active Directory-Domäne eine Reihe von Computer teilen einen gemeinsamen Satz von Richtlinien, Namen und Datenbank unserer Mitglieder. Eine Domäne muss über einen oder mehrere Domänencontroller (DC) verfügen, die Datenbank speichern, Richtlinien verwalten und die Authentifizierung für die Anmeldung bei der Domäne bereitstellen.

zuvor in Windows NT-Domänencontroller primäre – primäre Domänencontroller (PDC) und Domänencontroller Backup – Backup-Domänencontroller (BDC) ist die Rolle, die einem Server in einem Netzwerk zugewiesen werden kann der Computer mit dem Windows-Betriebssystem. Windows hat die Idee einer Domäne verwendet, um den Zugriff auf die Netzwerkressourcen (Anwendungen, Drucker usw.) zu verwalten.) für eine Benutzergruppe. Benutzer müssen nur in einer Domäne anmelden können Ressourcen zugreifen, können diese Ressourcen auf einer Reihe von verschiedenen Servern im Netzwerk befinden.

Server bekannt als PDC, Datenbankbenutzermaster für die Domäne verwalten. Ein oder mehrere andere Server sind als BDC ausgelegt. PDC sendet periodisch die Kopierdatenbank an den BDC. Ein BDC kann eine Rolle als PDC spielen, wenn der Server-PDC fehlerhaft ist, und kann auch dazu beitragen, den Arbeitsablauf auszugleichen, wenn er zu beschäftigt ist.

Wenn der Domänencontroller unter Windows 2000 Server weiterhin verwaltet wird, wurde die Rolle Server PDC und BDC basic durch Active Directory ersetzt. Benutzer erstellen auch nicht die Domänenunterscheidung, um die Administratorrechte aufzuteilen. Innerhalb von Active Directory können Benutzer Administratorrechte basierend auf der Organisationseinheit delegieren. Die Domain ist nicht auf eine Anzahl von 40.000 Benutzern beschränkt. Die Active Directory-Domäne kann Millionen von Objekten verwalten. Da nicht mehr vorhanden PDC und BDC sollte Active Directory mit Copy Multi-Master-Replikation, und alle Domänencontroller sind die horizontalen Zeilen zusammen.

Organisationseinheiten erwiesen sich als flexibler und ermöglichen eine einfachere Verwaltung als die Domäne. OU lassen Sie flexible Möglichkeiten fast grenzenlos, können Sie verschieben, löschen und erstellen Sie die OU neue, wenn nötig. Obwohl die Domain hat auch Eigenschaften flexibel. Sie lassen sich ungepflegt neu erstellen, jedoch ist dieser Vorgang im Vergleich zur OU leicht zu Bruch zu führen und sollte auch möglichst vermieden werden.

Per Definition, Websites, die das IP-Subnetz enthalten, haben die Kommunikationsverbindung Zuverlässigkeit und schnell zwischen dem Host. Durch die Nutzung der Website können Sie den auf dem Link-WAN-Server übertragenen Datenverkehr steuern und reduzieren.

Infrastruktur-Master und globaler Katalog:

Eine der anderen Hauptparteien in Active Directory ist der Infrastruktur-Master. Infrastructure Master (IM) ist ein domänenweiter FSMO (Flexible Single Master of Operations), der die Rolle hat, im automatischen Prozess zu reagieren, um den Fehler (Phantom) innerhalb der Active Directory-Datenbank zu korrigieren.

Phantom wurde auf dem DC erstellt, es erfordert einen Querverweis auf Basisdaten zwischen einem Objekt innerhalb der eigenen Datenbank und einem Objekt von der Seite in der Gesamtstruktur. Kann beispielsweise abgefangen werden, wenn Sie einen bestimmten Benutzer aus einer Domäne zu einer Gruppe in einer anderen Domäne mit derselben Gesamtstruktur hinzufügen. Phantom wird Kraft verlieren, wenn sie keine neuen Datenaktualisierungen enthalten, wird dies angezeigt, wenn Änderungen an Objekten außerhalb dieses Phantoms vorgenommen werden, ausgedrückt, zum Beispiel, wenn das Zielobjekt auf den Namen zurückgesetzt wird, irgendwo zwischen der Domäne bewegen, oder die löschen. Infrastruktur Meistern Sie die Fähigkeit, einige der Probleme zu lokalisieren und zu beheben. Alle Änderungen, die aufgrund des Prozesses der Fehlerkorrekturen auftreten, werden Kopie an alle DC links in der Domäne erstellt.

Infrastructure Master wird manchmal mit dem globalen Katalog verwechselt (GC), Diese Zutat ist eine Kopie nur Leseberechtigung für die Domäne befindet sich in einer Gesamtstruktur zu halten, verwendet für die Speichergruppe Universal-App und Login-Prozess,… Durch GC eine Kopie speichern, nicht vollständig von allen Objekten in der Gesamtstruktur, so können sie den Querverweis zwischen Domänen keine Notwendigkeit Phantom erstellen.

Active Directory und LDAP:

LDAP (Lightweight Directory Access Protocol) ist ein Teil von Active Directory, es ist ein Protokoll-Software ermöglicht die Positionierung der Organisation, einzelne oder andere Ressourcen wie Dateien und Geräte in einem Netzwerk, obwohl Ihr Netzwerk ist das öffentliche Internet oder Intranet im Unternehmen.

In einem Netzwerk gibt ein Verzeichnis an, wo welche Daten dort gespeichert werden sollen. In TCP / IP-Netzwerken (einschließlich des Internets) ist Domain Name System (DNS) ein Systemordner, der als Domänenname mit einer bestimmten Netzwerkadresse (einzelner Speicherort im Netzwerk) verwendet wird. Auch so, können Sie nicht wissen, den Domain-Namen, aber LDAP ermöglicht es Ihnen, für die spezifischen zu suchen, ohne zu wissen, dass sie jetzt positioniert sind.

LDAP-Verzeichnis ist in einer Baumstruktur organisiert besteht einfach aus der Ebene darunter:

- Stammverzeichnis sind Zweige, Tochter

- Land, jedes Land haben niederlassungen.

- Organisationen, jede Organisation hat Niederlassungen.

- Organisationseinheiten (Einheiten, Abteilungen,…), OU haben den Zweig

- Einzelpersonen (Einzelpersonen, einschließlich Personen, Dateien und freigegebene Ressourcen, z. B. ein Drucker)

Ein LDAP-Verzeichnis kann auf mehrere Server verteilt werden. Jeder Server kann eine Version des Gesamt haben und im Zyklus synchronisiert werden.

Administratoren müssen LDAP verstehen, wenn für die Informationen in der Active Directory-Suche müssen die Abfrage erstellen LDAP nützlich bei der Suche nach den Informationen in der Active Directory-Datenbank gespeichert.

Die Verwaltungsgruppenrichtlinie und Active Directory:

Wenn es um Active Directory geht, müssen wir uns auf jeden Fall auf die Gruppenrichtlinie beziehen. Der Administrator kann Gruppenrichtlinien in Active Directory verwenden, um die Benutzereinstellungen und den Computer im Netzwerk zu definieren. Diese Einstellung wird in Gruppenrichtlinienobjekten (GPOs) konfiguriert und gespeichert, diese Komponenten werden dann mit den Active Directory-Objekten, einschließlich der Domäne und des Standorts, kombiniert. Dies ist der Hauptmechanismus zum Anwenden der Änderung auf den Computer und den Benutzer in der Windows-Umgebung.

durch Management, Gruppenrichtlinien, Administratoren können globale Einstellungen Desktop auf dem Computer des Benutzers konfigurieren, beschränken oder erlauben den Zugriff für die Datei oder den Ordner im Netzwerk.

Hinzu kam, dass wir auch verstehen mussten, wie GPO verwendet wird und wie. Das Gruppenrichtlinienobjekt wird in der folgenden Reihenfolge angewendet: Die Politik auf dem lokalen Rechner verwendet werden, bevor, dann ist dies die Politik vor Ort, die Domain-Richtlinie, die Politik ist für die OU eigenen verwendet. Zu einem bestimmten Zeitpunkt kann ein Objekt eines Benutzers oder Computers nur zu einer Site oder Domäne gehören, sodass er nur das mit der Site oder Domäne verknüpfte Gruppenrichtlinienobjekt erhält.

Das Gruppenrichtlinienobjekt ist in zwei separate Abschnitte unterteilt: die Gruppenrichtlinienvorlage (GPT) und den Gruppenrichtliniencontainer (GPC). Die Gruppenrichtlinienvorlage ist dafür verantwortlich, die im Gruppenrichtlinienobjekt erstellten Einstellungen zu speichern. Es speichert die Einstellungen in einer Ordnerstruktur und die Datei groß. Um diese Einstellungen für alle Benutzerobjekte und Computer GPT anwenden müssen Kopie für alle DC innerhalb der Domäne erstellt werden.

Der Gruppenrichtliniencontainer ist Teil des Gruppenrichtlinienobjekts und wird in Active Directory auf dem DC in der Domäne gehostet. GPC ist dafür verantwortlich, die Referenz für clientseitige Erweiterungen (CSEs), den Pfad zum GPT, den Pfad zum Installationspaket und andere Referenzen des Gruppenrichtlinienobjekts aufzubewahren. GPC enthält keine weiteren Informationen zu den entsprechenden Gruppenrichtlinienobjekten, ist jedoch eine notwendige Komponente der Gruppenrichtlinie. Wenn die Richtliniensoftwareinstallation konfiguriert ist, hilft GPC dabei, die Verbindung innerhalb des Gruppenrichtlinienobjekts zu halten. Außerdem behält es auch die Verknüpfungsbeziehungen bei und der Pfad wird in den Objekteigenschaften gespeichert. Kennen Sie die Struktur von GPC und wie Sie auf die versteckten Informationen zugreifen können, die im Attribut gespeichert sind, ist sehr wichtig, wenn Sie ein Problem überprüfen müssen, das mit GP zusammenhängt.

Mit Windows Server 2003 hat Microsoft eine Lösung zur Verwaltung von Gruppenrichtlinien veröffentlicht, nämlich die Gruppenrichtlinien-Verwaltungskonsole (Group Policy Management Console, GPMC). GPMC geben dem Administrator eine Schnittstelle Management vereinfacht die Aufgaben an GPO bezogen sind. Ich wünsche Ihnen viel Erfolg!