Ein Protokoll kann als ein Satz von Regeln in einem Computernetzwerk definiert werden, die zum Verarbeiten und Formatieren der Daten verwendet werden. Für Computer funktionieren diese Protokolle wie eine gemeinsame Sprache, die sowohl sehr unterschiedliche Hardware als auch Software verwenden kann, damit sie sich miteinander unterhalten können. Die Kommunikation zwischen zwei Computern kann nur erfolgen, wenn sie IP (Internet Protocol) verwenden.

Aber wenn einer der Computer das Internetprotokoll verwendet, können sie sich nicht unterhalten. Es gibt verschiedene Arten von Protokollen im Internet, die für verschiedene Zwecke verwendet werden. Dieser Artikel beschreibt einen Überblick über das Netzwerkprotokoll und seine Funktionsweise.

Was ist ein Netzwerkprotokoll?

Netzwerkprotokolle sind nichts anderes als ein Satz von Regeln, Datenstrukturen & Konventionen, die verwendet werden, um zu bestimmen, wie Geräte Daten im selben Netzwerk austauschen. Diese Protokolle ermöglichen es zwei verschiedenen Geräten, sich miteinander zu unterhalten, unabhängig von Unähnlichkeiten in ihren internen Prozessen, ihrem Design oder ihrer Struktur.

In der heutigen digitalen Kommunikation spielen Netzwerkprotokolle eine Schlüsselrolle, und auch diese sind der Hauptgrund dafür, dass wir uns leicht mit Menschen in der Welt unterhalten können. Die Kommunikation zwischen zwei Geräten kann mit diesen Protokollen aufgrund der eingebauten vorprogrammierten Regeln in der Hardware und Software von Geräten möglich sein.

Netzwerkprotokoll arbeiten

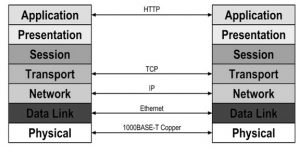

Bevor wir das Konzept der Netzwerkprotokolle verstehen, müssen wir zuerst das OSI-Modell (Open Systems Interconnection) kennen. Das Modell der offenen Systemverbindung teilt den Kommunikationsprozess zwischen zwei Netzwerkgeräten in sieben Schichten auf. In den 7 Ebenen in einem OSI-Modell kann jeder Ebene eine Aufgabe zugewiesen werden, wobei sieben Ebenen unabhängig voneinander sind, sodass jede Aufgabe unabhängig ausgeführt werden kann.

In einem OSI-Modell werden sieben Netzwerkschichten in zwei Gruppen unterteilt, nämlich obere Schichten wie 7, 6 & 5, während untere Schichten wie 4, 3, 2, & 1. Hier befassen sich die oberen Schichten hauptsächlich mit den Fragen der Anwendung, während sich die unteren Schichten hauptsächlich mit den Fragen des Datentransports befassen.

In jeder Schicht des OSI-Modells wird die Funktionsweise von Netzwerkprotokollen im Folgenden erörtert.

Netzwerkprotokolle in OSI

Layer 7 (Application Layer Network Protocols)

Dies ist die Ebene der Interaktion zwischen Mensch und Computer, auf die die Anwendungen auf die Netzwerkdienste zugreifen können.

Schicht 6 (Präsentationsschicht-Netzwerkprotokolle)

Diese Schicht stellt sicher, dass das Format der Daten verwendbar ist oder nicht und wo die Verschlüsselung der Daten erfolgt

Schicht 5 (Sitzungsschicht-Netzwerkprotokolle)

Diese Schicht verarbeitet Verbindungen und steuert Sitzungen sowie Ports

Schicht 4 (Transportschicht-Netzwerkprotokolle)

Diese Schicht sendet die Daten über Übertragungsprotokolle wie UDP & TCP

Schicht 3 (Netzwerkschichtprotokolle)

Diese Schicht entscheidet, die physische Spur durch die Daten zu nehmen

Schicht 2 (Data Link Layer Network Protocols)

Diese Schicht definiert das Datenformat über das Netzwerk

Schicht 1: (Physical Layer Network Protocols)

Diese Schicht sendet einen rohen Bitstrom auf das physikalische Medium

Die Funktionen der Vernetzung sind über Protokolle möglich. Zum Beispiel ist die (IP) für das Routing der Daten verantwortlich, indem sie die Quelle und das Ziel der Datenpakete darstellt. Das Internetprotokoll ermöglicht die Kommunikation von Netzwerk zu Netzwerk. Daher wird dieses Protokoll als Layer-3- oder Network-Layer-Protokoll betrachtet.

TCP oder Transmission Control Protocol sorgt dafür, dass die Bewegung von Datenpaketen über Netzwerke mühelos überträgt. TCP wird also als Layer-4- oder Transport-Layer-Protokoll betrachtet. Ein Paket ist ein winziger Teil von Daten, in dem alle Daten, die in einem Netzwerk übertragen werden können, in Pakete getrennt werden können.

Netzwerkprotokollliste

Es gibt mehrere Netzwerkprotokolle, die die folgenden drei Hauptaktionen ausführen. Jeder Typ ist wichtig, um Netzwerkgeräte schnell und sicher zu nutzen.

- Kommunikation

- Netzwerkmanagement

- Sicherheit

Kommunikation

Diese Protokolle ermöglichen es einer Vielzahl von Netzwerkgeräten, miteinander zu interagieren. Die Anwendungen von Kommunikationsprotokollen umfassen hauptsächlich analoge & digitale Kommunikation für verschiedene Zwecke wie die Übertragung von Dateien zwischen verschiedenen Geräten für den Internetzugang. Kommunikationsprotokolle werden in verschiedene Typen eingeteilt wie

- Automatisierung

- Internetprotokoll

- Instant Messaging

- Dateiübertragung

- Routing

- Bluetooth

Netzwerkverwaltung

Netzwerkverwaltungsprotokolle definieren die Protokolle für die verschiedene Methoden, die erforderlich sind, um ein Computernetzwerk effektiv zu betreiben. Diese Arten von Protokollen wirken sich auf mehrere Geräte über ein einzelnes Netzwerk aus, z. B. Server, Router & Computer, um sicherzustellen, dass jedes Gerät optimal ausgeführt wird. Die Hauptfunktionen dieser Protokolle umfassen hauptsächlich

- Verbindung

- Aggregation der Verbindung

- Fehlerbehebung

Sicherheit

Sicherheitsprotokolle oder kryptografische Protokolle sorgen hauptsächlich dafür, dass das Computernetzwerk & Die darüber übertragenen Daten sind vor illegalen Benutzern geschützt. Die Hauptfunktionen von Sicherheitsnetzwerkprotokollen sind;

- Verschlüsselung

- Entity Authentication

- Transport

Beispiel für Netzwerkprotokolle

Netzwerkprotokolle können bei Verwendung einiger elektronischer Geräte identifiziert werden. Die am häufigsten verwendeten Netzwerkprotokoll Beispiele sind unten aufgeführt.

HTTP (Hypertext Transfer Protocol)

HTTP ist ein Internetprotokoll, das definiert, wie Daten im Internet übertragen werden können & entscheidet, wie Browser und Webserver auf Befehle reagieren müssen. Diese Art von Protokoll wird beim Öffnen von URLs angezeigt.

SSH (Secure Socket Shell)

Dieses SSH-Protokoll ermöglicht den sicheren Zugriff auf einen PC, auch wenn er ein unsicheres Netzwerk verwendet. Dieses Protokoll wird hauptsächlich von Netzwerkadministratoren verwendet, die eine entfernte Handhabung verschiedener Systeme erfordern.

SMS (Short Message Service)

Diese Art von Protokoll wurde gebildet, um & Textnachrichten in Mobilfunknetzen zu senden. Diese Art von Protokoll bezieht sich vollständig auf Nachrichten, die auf Text basieren. Für Videos und Bilder benötigen wir MMS (Multimedia Messaging Service).

Netzwerkprotokolltypen

Netzwerkprotokolle, die von verschiedenen Netzwerkebenen verwendet werden, werden im Folgenden erläutert.

Netzwerkprotokolle in der Anwendungsschicht

Die in der Anwendungsschicht verwendeten Netzwerkprotokolle umfassen hauptsächlich DHCP, DNS, FTP, IMAP, HTTP, POP, SMTP, Telnet & SNMP.

DHCP

Das Kommunikationsprotokoll wie DHCP steht für „Dynamic Host Configuration Protocol“, mit dem Netzwerkadministratoren die Aufgabe von Internetprotokolladressen innerhalb eines Netzwerks computerisieren können

In einem Internetprotokollnetzwerk benötigt jedes Gerät, das eine Verbindung zum Internet herstellt, eine exklusive IP.

Ein Protokoll wie DHCP ermöglicht es den Administratoren des Netzwerks, IP-Adressen von einem Mittelpunkt aus zu verteilen & routinemäßig Senden Sie die neueste IP-Adresse, sobald ein Gerät von verschiedenen Standorten im Netzwerk verbunden ist. Diese Art von Protokoll funktioniert auf einem Client-Server-Modell.

DNS

Das DNS- oder Domain Name System-Protokoll wird verwendet, um die Zuordnung oder Änderung von Hostnamen zu IP-Adressen zu unterstützen. Diese Art von Protokoll arbeitet hauptsächlich auf einem Client-Server-Modell und verwendet eine verteilte Datenbank über eine Hierarchie von Nameservern.

Hosts werden anhand ihrer IP-Adressen identifiziert, das Speichern einer IP-Adresse ist jedoch aufgrund ihrer Komplexität schwierig. IPs sind auch dynamisch, was es umso notwendiger macht, Domainnamen IP-Adressen zuzuordnen. DNS hilft bei der Lösung dieses Problems, indem die Domainnamen von Websites in numerische IP-Adressen konvertiert werden.

FTP

Das File Transfer Protocol oder FTP ermöglicht die gemeinsame Nutzung von Dateien zwischen entfernten & lokalen Hosts, die auf dem Transmission Control Protocol basieren. Diese Art von Protokoll erstellt hauptsächlich zwei TCP-Verbindungen, nämlich Daten und Steuerung. Die Datenverbindung dient zur Übertragung der realen Datei, während die Steuerverbindung Steuerinformationen wie Anweisungen, Geheimcodes usw. überträgt. Während der Übertragung der gesamten Datei funktionieren diese Verbindungen parallel.

IMAP – Version4

IMAP (Internet Message Access Protocol) ist ein E-Mail-Protokoll, mit dem Endbenutzer auf & Steuerungsnachrichten zugreifen können, die auf einem Server gespeichert sind.

Das IMAP-Protokoll verfolgt ein Client-Server-Modell, um den gleichzeitigen Zugriff auf Nachrichten verschiedener Clients auf einem allgemeinen Mailserver zu ermöglichen. Diese Art von Protokoll umfasst verschiedene Operationen zum Löschen, Umbenennen von Postfächern & Erstellen; Überprüfen auf neueste Nachrichten; Löschen von Nachrichten dauerhaft; Flag-Einstellung und Entfernen usw. Die vorliegende IMAP-Version ist 4 Überarbeitungen 1.

POP – Version3

Das POP- oder Post Office-Protokoll ist auch eine Art E-Mail-Protokoll. Dieses Protokoll wird verwendet, um E-Mails vom Endbenutzer vom E-Mail-Server auf seinen eigenen E-Mail-Client herunterzuladen. Wenn die E-Mails heruntergeladen werden, können sie ohne Internetverbindung untersucht werden. Wenn die E-Mails in der Nähe verschoben werden, können sie außerdem vom Server entfernt werden. Dieses Protokoll ist nicht dafür ausgelegt, breite Manipulationen durch die Nachrichten auf dem Server auszuführen, nicht wie IMAP4. Die neue Version dieses POP ist 3.

SMTP

SMTP oder Simple Mail Transfer Protocol ist hauptsächlich für die konsistente und effiziente Übertragung von E-Mails konzipiert. Diese Art von Protokoll wird zum Senden der E-Mail verwendet, während andere Protokolle wie IMAP & POP zum Abrufen von E-Mails auf der Seite des Endbenutzers verwendet werden.

Dieses Protokoll spielt eine wichtige Rolle bei der Übertragung und Benachrichtigung eingehender E-Mails zwischen Systemen. Mit diesem Protokoll kann ein Client eine E-Mail an einen neuen Client in einem ähnlichen Netzwerk über ein Relay-Gateway-Entrée senden, auf das beide Netzwerke zugreifen können.

Telnet

Ein Anwendungsschichtprotokoll wie Telnet oder Terminalemulation ermöglicht es einem Benutzer, mit einem isolierten Gerät zu kommunizieren. Die Installation eines Telnet-Clients kann auf dem Computer des Benutzers erfolgen. Es ermöglicht der Schnittstelle einer Befehlszeile eines weiteren Remote-Computers, ein Telnet-Serverprogramm auszuführen.

Das Telnet-Protokoll wird normalerweise von Netzwerkadministratoren für den Zugriff auf & zum Verwalten von Remotegeräten verwendet. Auf ein Remote-Gerät kann durch Eingabe der IP-Adresse oder des Hostnamens des Remote-Geräts durch einen Netzwerkadministrator zugegriffen werden.

SNMP

SNMP oder Simple Network Management Protocol ist ein Protokoll der Anwendungsschicht. Die Hauptfunktion dieses Protokolls besteht darin, verschiedene Knoten wie Workstations, Router, Server und Switches in einem Internetprotokollnetzwerk zu verarbeiten. Diese Art von Protokoll ermöglicht es den Administratoren des Netzwerks, die Leistung eines Netzwerks zu beobachten, Netzwerkfehler zu erkennen & sie zu beheben. Dieses Protokoll enthält drei Komponenten, nämlich einen SNMP-Agenten, ein verwaltetes Gerät & und einen SNMP-Manager.

Der Agent von SNMP kann sich auf dem verwalteten Gerät befinden. Hier ist der Agent nichts anderes als ein Softwaremodul, das die Informationen des Managements enthält & dekodiert diese Informationen in andere Formen, die durch den Manager von SNMP gut geeignet sind. Dieser Manager stellt die erhaltenen Informationen aus dem Agenten von SNMP, Administratoren des Netzwerks zu helfen, Knoten effizient zu handhaben.

Derzeit sind verschiedene SNMP-Versionen wie SNMP v1, v2 & v3 verfügbar. Die ersten beiden Versionen enthalten einige gemeinsame Funktionen, außer Version 2 bietet zusätzliche Protokolloperationen. Diese Version 3 bietet Sicherheit & Remote-Konfiguration im Vergleich zu den früheren Versionen.

Presentation Layer Network Protocol

Das Netzwerkprotokoll, das in der Präsentationsschicht im OSI-Modell verwendet wird, ist LPP oder Lightweight Presentation Protocol. Dieser Protokolltyp bietet Unterstützung für OSI-Anwendungsdienste in Netzwerken. LPP ist hauptsächlich für eine bestimmte Klasse von OSI-Anwendungen konzipiert, die einfach ein ACSE (Association Control Service Element) & und ROSE (Remote Operations Service Element) enthält.

Dieses Protokoll gilt nicht für eine Person, deren Anwendungskontext breiter ist, dh es enthält ein zuverlässiges Übertragungsdienstelement.

Sitzungsschicht-Netzwerkprotokoll

Das Netzwerkprotokoll, das in der Sitzungsschicht im OSI-Modell verwendet wird, ist RPC oder Remote Procedure Call Protocol. Diese Art von Protokoll fordert einen Dienst von einem Programm innerhalb eines Remotecomputers über ein Netzwerk an, das verwendet wird, ohne die grundlegenden Netzwerktechnologien zu verstehen.

Das RPC-Protokoll verwendet UDP oder TCP zum Halten der Nachrichten zwischen kommunizierenden Programmen. Diese Art von Protokoll wird auch auf dem Client-Server-Modell ausgeführt, wobei der Client das anfordernde Programm & ist.

Transport Layer Network Protocols

Das in der Transportschicht im OSI-Modell verwendete Netzwerkprotokoll ist TCP & UDP

TCP

TCP oder Transmission Control Protocol wird in einer Transportschicht verwendet, um eine konsistente Flussbereitstellung sowie einen grundlegenden Verbindungsdienst für verschiedene Anwendungen mithilfe einer sequenzierten Bestätigung bereitzustellen. Dieses Protokoll ist verbindungsbasiert, benötigt jedoch vor der Übertragung von Daten eine Verbindung zwischen Anwendungen.

Dieses Protokoll bietet eine umfassende Fehlerprüfung durch Flusskontrolle & Bestätigung von Daten. Bei diesem Protokoll können die Datenpakete nacheinander am Ende des Empfängers eintreffen. Durch die Verwendung dieses Protokolls kann auch eine erneute Übertragung von Datenpaketen möglich sein, die verloren gehen.

UDP

UDP oder User Datagram Protocol ist ein verbindungsloses Protokoll in der Transportschicht, das einen einfachen Nachrichtendienst bietet. Im Vergleich zu TCP enthält dieses Protokoll Flusskontrolle, keine Zuverlässigkeit und Funktionen der Fehlerbehebung.

Dies ist unter Bedingungen geeignet, bei denen die Zuverlässigkeitsmechanismen des Übertragungssteuerungsprotokolls nicht erforderlich sind. Es besteht also keine Möglichkeit zur erneuten Übertragung verlorener Datenpakete.

Netzwerkschichtprotokolle

Die in der Netzwerkschicht verwendeten Protokolle sind IP, IPv6 & ICMP

IP

Das Internetprotokoll oder IP wird in der Netzwerkschicht verwendet, die die Daten der Steuerung und Adressierung enthält. Diese Daten sind sehr hilfreich beim Paketrouting innerhalb eines Netzwerks. Dieses Protokoll funktioniert im Zyklus durch TCP, um Datenpakete über das Computernetzwerk zu übertragen.

Unter diesem Protokoll wird jedem Host eine 32-Bit-Adresse zugewiesen, die zwei Hauptteile wie den Host und die Netzwerknummer enthält. Hier erkennt die Netzwerknummer ein Netzwerk, das über das Internet zugewiesen wird, während die Hostnummer einen Host über dem Netzwerk erkennt, der über einen Administrator des Netzwerks zugewiesen wird. Dieses Protokoll ist verantwortlich für die Übertragung der Datenpakete & das TCP hilft dabei, sie wieder in die richtige Reihenfolge zu bringen.

IPv6

IPv6 oder Internet Protocol Version 6 ist die neue Version des Network Layer Protocol. Die Hauptfunktion dieses Protokolls besteht darin, sowohl Adressierungs- als auch Steuerdaten zu besitzen, damit Pakete innerhalb des Netzwerks geroutet werden können. Diese Art von Protokoll wurde erstellt, um mit IPv4 zu interagieren. Es erhöht die Größe der IP-Adressen von 32 – 128 Bit für die Unterstützung hoher Adressierungsstufen.

ICMP

ICMP steht für Internet Control Message Protocol, das über verschiedene Netzwerkgeräte die Übertragung von Fehlermeldungen sowie Betriebsdaten unterstützt.

ICMP-Nachrichten, die innerhalb von IP-Datenpaketen übertragen werden, werden hauptsächlich für Out-of-Band-Nachrichten verwendet, die mit dem Betrieb des Netzwerks verbunden sind. Diese Art von Protokoll wird verwendet, um Netzwerkfehler zu deklarieren, und & hilft bei der Fehlerbehebung.

Netzwerkprotokolle der Datenverbindungsschicht

Die in der Datenverbindungsschicht verwendeten Netzwerkprotokolle sind ARP & SLIP.

ARP

Das ARP oder Address Resolution Protocol wird verwendet, um die Zuordnung der Adressen des Internetprotokolls zu physischen Maschinen zu unterstützen, die im lokalen Netzwerk identifiziert werden.

Ein ARP-Cache ist eine Tabelle, die hauptsächlich verwendet wird, um eine Verbindung zwischen jeder Internetprotokoll-Adresse sowie deren äquivalenter MAC-Adresse herzustellen. Diese Art von Protokoll bietet die Gesetze, um diese Verbindungen herzustellen, & hilft bei der Konvertierung von Adressen in beide Richtungen.

SLIP

SLIP oder Serial Line IP wird hauptsächlich für serielle Verbindungen von Punkt zu Punkt über TCP / IP verwendet. Diese Art von Protokoll wird hauptsächlich für bestimmte serielle Verbindungen sowie für Einwahlzwecke verwendet. Dieses Protokoll ist dafür verantwortlich, Router und Host-Mixe für die Kommunikation mit anderen zu aktivieren.

Die gängigen Netzwerkkonfigurationen des Protokolls sind Host zu Host, Host zu Router & Route zu Router. Dies ist ein Packet Framing Protocol und definiert eine Reihe von Zeichen, die IP-Datenpakete über eine sequentielle Leitung strukturieren. Es bietet keine Pakettypidentifikation, Adressierung, Korrektur & Erkennung eines Fehlers usw.

Die Auswahl des richtigen Protokolls hängt hauptsächlich von den Anwendungen ab. Nachdem alle Protokolle in Computernetzwerken besprochen und überprüft wurden, können die besten Protokolle basierend auf den folgenden Anforderungen ausgewählt werden.

- Ein Kommunikationsprotokoll wie TCP / IP wird für Startup-Unternehmen verwendet.

- Das FTP-Protokoll wird für die schnelle Übertragung effizienter Dateien verwendet.

- HTTPS wird aus Sicherheitsgründen verwendet und überträgt die Daten über das Netzwerk.

Sobald SNMP und das Verwalten von Netzwerken noch weit verbreitet sind, wird es effizienter, wenn sie in Kombination mit UDP arbeiten.

Netzwerkprotokollstandards

Der Satz von Regeln, die in der Datenkommunikation zum Austausch der Daten zwischen verschiedenen Geräten verwendet werden, wird als Standards für Netzwerkprotokolle bezeichnet. Diese Standards werden von verschiedenen Standardorganisationen wie ISO, IEEE, ANSI und vielen mehr erstellt. Die im Netzwerkprotokoll verwendeten Standards sind zwei Typen, zu denen die folgenden gehören.

- De-facto-Standard

- De-Jure-Standard

Im De-Facto-Standard ist der Begriff De facto nichts anderes als „Tatsächlich oder durch Konvention“. Diese Standards wurden von keiner Organisation akzeptiert, sie haben jedoch Standards aufgrund ihrer umfangreichen Verwendung übernommen. Gelegentlich werden diese häufig von Herstellern gegründet.

Zum Beispiel haben multinationale Unternehmen wie Google und Apple ihre eigenen Richtlinien für ihre Produkte festgelegt. Für die Herstellung ihrer Produkte verwenden sie einige Netzwerkprotokollstandards.

In De Jure Standard ist die Bedeutung von „De Jure“ „Durch Vorschriften oder durch Gesetz. Diese Standards werden von anerkannten Unternehmen wie ISO, ANSI, IEEE usw. genehmigt. Diese Standards müssen unbedingt befolgt werden, wenn dies erforderlich ist.

Zum Beispiel sind alle Standardprotokolle in der Datenkommunikation wichtig zu folgen und zu verwenden, wenn sie wie UDP, SMTP, TCP, IP usw. erfordern.

Weitere Informationen zu Übertragungsmedien in Computernetzwerken finden Sie unter diesem Link.

Bitte beachten Sie diesen Link, um mehr über Computernetzwerke zu erfahren Frage & Antworten

Hier geht es also um einen Überblick über das Netzwerkprotokoll, Typen & Netzwerkprotokoll verwendet. Diese Protokolle werden in drei Typen eingeteilt, nämlich Netzwerkmanagement, Netzwerkkommunikation & Netzwerksicherheit. Kommunikationsprotokolle umfassen hauptsächlich grundlegende Datenkommunikationswerkzeuge wie HTTP und TCP / IP. Sicherheitsprotokolle umfassen SFTP, SSL & HTTPS. Verwaltungsprotokolle handhaben & Regeln Sie das Netzwerk mithilfe verschiedener Protokolle wie SNMP & ICMP. Hier ist eine Frage für Sie, was ist der Netzwerkprotokollfehler?