Was ist, wenn ich Ihnen sage, dass Sie keine extremen Kenntnisse über Codes und Hacking benötigen, um eine große Website zu knacken? Ja, dies ist mit einigen benutzerdefinierten Tools möglich. Für die Cyberkriminellen sind die maßgeschneiderten Cracking-Tools wie ein Geschenk. Um die Kriminellen zu automatisieren, verwenden Sie das Credential Stuffing dieser Tools.

Jetzt müssen Sie gedacht haben, was ist Credential Stuffing? Die Antwort lautet also, dass dies der Akt gegen eine gezielte Schnittstelle ist, um die großen Mengen gestohlener Anmeldeinformationen zu testen. Die Kriminellen laden die Liste der verletzten Anmeldeinformationen in diese Tools, um sie in großem Maßstab zu testen, die gegen die gezielte mobile oder Web-Authentifizierungsschnittstellen ist.

Es gibt viele maßgeschneiderte Tools, die aus dem Internet heruntergeladen werden können, und einige davon sind –

- Sentry MBA

- Vertex

- Apex

Unter diesen ist das beste, was ich denke, ein Sentry MBA. Und in diesem Artikel werden wir alle Sentry-Tools diskutieren, und wir werden auch diskutieren, warum ich denke, dass dies das beste maßgeschneiderte Cracking-Tool ist.

LESEN: Top Free 25 Hacking Apps für Android

Wir haben bereits gesagt, dass Sentry MBA ein automatisiertes Konto-Cracking-Tool ist und seine selbst angepasste Funktion des Crackens ihm Platz unter einem der beliebtesten Cracking-Tools gibt. Dies ist das Werkzeug, das vor allem von den Cyberkriminellen verwendet.

Dieses Tool wird auf den wichtigsten Websites verwendet, um den Benutzer zu übernehmen. Mit Sentry MBA können Benutzer Millionen von Benutzernamen und Passwörtern testen, um festzustellen, welcher von ihnen auf der Zielwebsite gültig ist.

Versionen von Sentry MBA

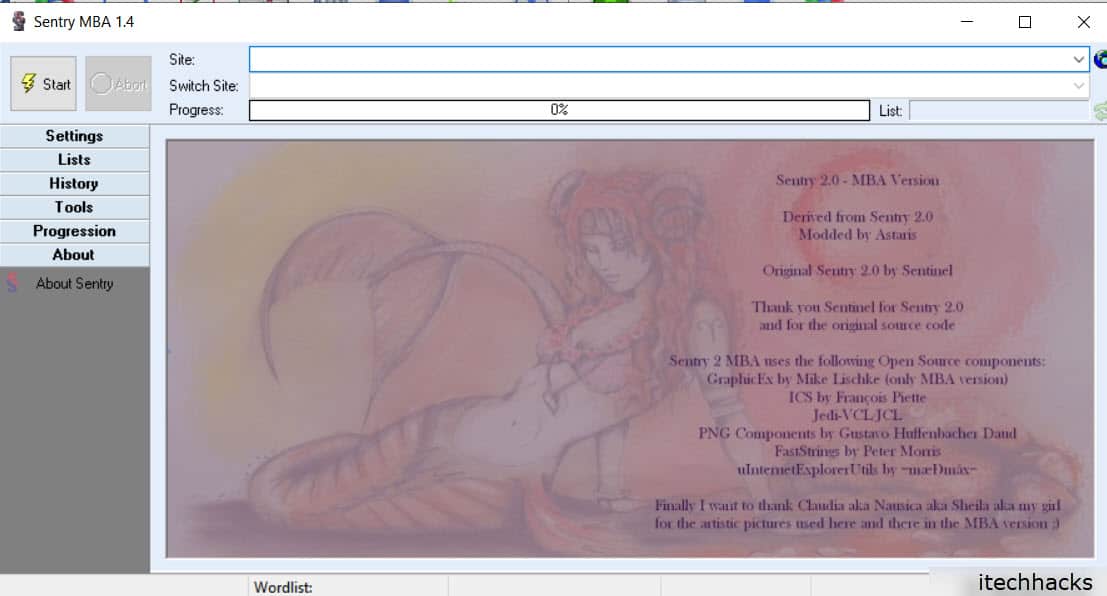

Wenn Sie in INFOSEC arbeiten, kennen Sie möglicherweise die Tools für Anmeldeinformationen wie Sentry MBA, die ursprünglich vom ursprünglichen Entwickler als Sentry 2.0 MBA-Version bezeichnet wurden. Ursprünglich wurde die erste Iteration von Sentry 2.0 ursprünglich von der Person entwickelt, die den Alias „Sentinel“ in den unterirdischen Gemeinschaften verwendete.

Dies war nicht populär genug und wurde später von „Ascaris“ gemäß der Eröffnungsoberfläche von Sentry MBA entwickelt. Sentinel war laut Chatter ein Sicherheitsforscher in einigen der Cracking-Communities, und er war die Person, die beabsichtigte, das Tool gegen die eigenen Schnittstellen der Organisation einzusetzen.

Darüber hinaus enthalten die Hinweise, die für die Version 1.4.1 veröffentlicht wurden, den Haftungsausschluss, der besagt, dass das Programm nur zum Testen der eigenen Website und nicht von anderen gedacht war. Jede andere Verwendung dieses Programms war verboten. Der Autor übernahm keine Verantwortung für die missbräuchliche Verwendung dieses Programms.

Wenn jemand das automatisierte Cracking-Tool startet, mussten die Benutzer zustimmen, dass sie es nicht verwenden würden, um die Creds gegen eine andere Site oder die Assets zu testen, die der Benutzer nicht besaß. Aber es gibt viele Benutzer, die es verwenden, indem sie die Regel brechen. Irgendwie in den unterirdischen Gemeinden wurde das Werkzeug durchgesickert – und der Rest wurde Geschichte.

LESEN SIE: Top 12 Der beliebtesten Betriebssysteme (OS) für Hacker

Dinge, die benötigt werden, um sein Ziel zu knacken

Sentry MBA benötigt drei Dinge, um sein Ziel zu knacken, und das sind:

- Der Sentry-SERVER navigiert mit Hilfe dieser Datei durch die Konfigurationsdatei – die einzigartigen Eigenschaften der Zielsite.

- Proxy-Datei – Um den Anschein zu erwecken, dass die Anmeldeversuche von einer großen Anzahl von Quellen und nicht von einem einzelnen Angreifer stammen, d. H. Um dem organischen Datenverkehr zu ähneln, wird diese Datei verwendet. Da dies eine Liste von IP-Adressen.

- Kombinationsliste – Dies sind die Listen, die von den Benutzern vieler verschiedener Websites abgerufen oder generiert werden. Es kann auch auf ihren verschiedenen Märkten gehandelt oder verkauft werden. Es ist eigentlich die Datenbank wie ein Passwort oder Benutzername gegen die gezielte Website.

Dies sind die drei Dinge, die Sentry MBA braucht, um sein Ziel zu knacken.

Warum wird Sentry MBA verwendet?

Sentry MBA wird verwendet, um eine andere Sache zu tun, und einige von ihnen sind:

- Sentry MBA wird verwendet, um die Kombinationslisten für verschiedene Konten zu überprüfen.

- Sentry MBA ist nützlich für benutzerdefinierte Elemente, um Webseiten zu kratzen.

- Sentry MBA ist auch auf Webseiten nützlich, um die Formulare zu automatisieren.

Was bedeutet der Sentry MBA-Fehlercode?

Sentry MBA-Tool ist an sich sehr empfindlich; Daher ist es möglich, dass es während der Ausführung auf verschiedene Gebührenfehler stoßen kann. Sie müssen wissen, dass es sich um ein HTTP-Bit handelt. In diesem Abschnitt geben wir Ihnen die Bedeutung einiger grundlegender Fehler im Sentry MBA-Cracking-Tool.

- 5xx – Die Bedeutung eines 5xx-Fehlers ist ein Serverfehler.

- 4xx – Dieser Fehler bedeutet, dass der Server die Anforderung ablehnt.

- 3xx – 3xx Fehler hat die Bedeutung der Umleitung.

- 2xx – Dieser Code bedeutet Erfolg.

LESEN SIE: 4 Beste Torrent-Suchmaschinen, um Torrent-Dateien zu durchsuchen

Laden Sie Sentry herunter:Neueste Version 2020

Wir empfehlen niemandem, solche Tools zu verwenden, die Sie in ernsthafte Cyberkriminalität verwickeln können. Dies dient nur zu Bildungszwecken und unsere Absicht ist es, die Menschen nur über die Cyberwelt zu informieren.

Schritt 1: Klicken Sie hier, um Sentry MBA herunterzuladen

Schritt 2: Öffnen Sie die ZIP-Datei und führen Sie Sentry_MBA aus.exe-Datei.