Windows har många processer som körs i bakgrunden. Den här gången tar vi en titt på dllhost.exe för att täcka dess funktioner och risker.

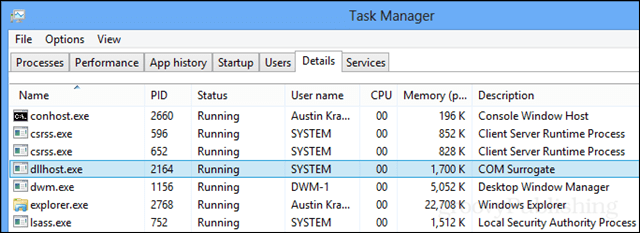

en snabb granskning genom Task Manager på alla Windows-system kommer att avslöja en process som kallas dllhost.exe körs i bakgrunden. Om du har hittat det, skulle du förmodligen vilja veta vad det och dess beskrivning av ”COM Surrogat” gör och huruvida det är en säker process att köra på din dator. Det som är bra att tänka på är att det ska vara där. Detta är en process som skapats av Microsoft och är förpackad i varje version av Windows-operativsystemet.

det finns en liten chans att dllhost.exe kan smittas av ett virus. Men om din dator är uppdaterad med alla de senaste säkerhetsuppdateringarna från Windows Update och du har ett antivirusprogram installerat som Microsoft Security Essentials är det högst osannolikt att du har några problem med infektion.

vad är COM+?

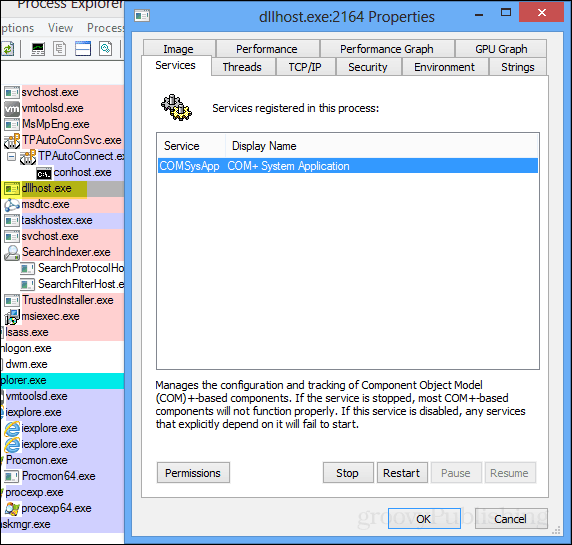

för att förstå vad dllhost.exe gör, du måste förstå vad COM + – tjänsten är. COM + är en förkortning för Component Object Model. När du drar upp processen / tjänsten i Process Explorer avslöjar det inte mycket. Beskrivningen för processen läser:

hanterar konfiguration och spårning av Com-baserade komponenter (Component Object Model). Om tjänsten stoppas fungerar de flesta com + – baserade komponenter inte korrekt. Om den här tjänsten är inaktiverad kommer alla tjänster som uttryckligen är beroende av den inte att starta.

för att verkligen gräva i vad processen gör måste vi ta en titt på Microsoft Dev Center-biblioteket. Och det avslöjar att COM + främst är användbart för följande:

- distribuera applikationer på företagsnivå för ett helt nätverk.

- tillhandahåller befintliga komponenter för applikationsutveckling eftersom COM+ anses vara en objektorienterad programmeringsarkitektur.

- kör ett händelseregister som hanterar systemförfrågningar, förbättrar säkerheten, utlöser processhandtag och skapar servicebegäransköer för applikationer.

COM+ består av byggstenkomponenter som är självdefinierande och spelar bra med andra. Användbarheten i detta kommer från utformningen av komponenter som delas och återanvänds av flera applikationer. Inte bara sänker denna design efterfrågan på systemresurser, men det förbättrar också initialiseringshastigheten. Komponenternas objektmodeller är inte skrivna i något specifikt programmeringsspråk, men det finns separata klasser för var och en beroende på vilket programmeringsspråk som är avsett. På företagsnivå ger detta fördelen med massdistribution med ett GUI-verktyg som Microsoft skapade kallat DCOM.

Dllhost.exe är en värd för DLL-filer och binära körbara filer.

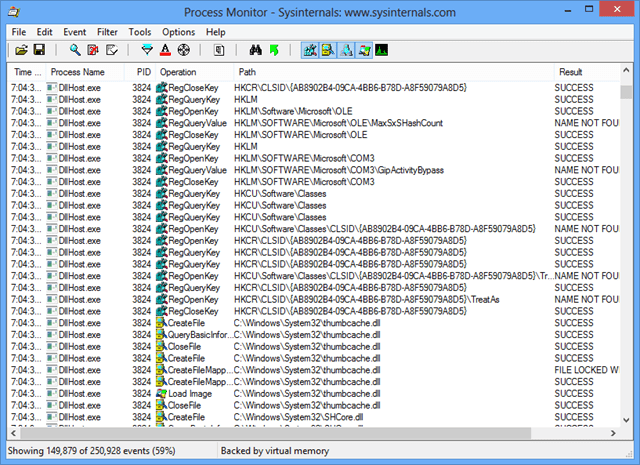

en DLL (dynamic link library) är i huvudsak ett storleksspecifikt kodblock som lagras i en enda fil. Den här koden kan vara smink av en applikation, tjänst eller bara ett tillägg för ett grafiskt användargränssnitt. Dllhost.exe, liknande svchost.exe, är en obligatorisk Windows-tjänst för alla COM+ orienterad programmeringskod. Ett urval av vad dllhost.exe-körningar visas nedan med Process Monitor, som inkluderar båda .dll och .exe-filtyper.

risker

dllhost.exe är vanligtvis säkert så länge datorn är uppdaterad på alla säkerhetsuppdateringar och ett pålitligt antivirusprogram är installerat. Om du ser det på följande platser är du säker:

- den officiella katalogplatsen för denna process är C:\Windows\System32\dllhost.exe

- Dllhst3g är också en giltig Windows-process som lagras i samma System32-mapp.

om dllhost.exe visas någon annanstans, Det är sannolikt ett virus. Vissa maskvirus efterliknar namnet på dllhost och lagrar sig i mappen System32. Här är några exempel:

- Worm/Loveelet-Y lagrar sig i / Windows / System32 / som dllhost.com

- Worm/Loveelet-DR lagrar sig i /Windows/System32/ som dllhost.dll

hög CPU-användning

en möjlig säkerhetsfel i utformningen av COM+ – systemet är att det tillåter att alla DLL-filer som lagras på systemet körs, förutsatt att utlösaren initierar den nödvändiga behörigheterna. Detta innebär att när du ser en hög CPU-användning för dllhost.exe det är förmodligen inte värdprocessen som orsakar problemet, utan snarare en laddad DLL som körs genom värden. Du kan använda ett program som Process Explorer för att undersöka ytterligare.