NNQP ransomware tavoitteet salata kaikki tiedot tietokoneessa

NNQP ransomware on muunnos STOP / DJVU-tiedostojen salausvirusperheestä. Tartuttuaan kohdejärjestelmään petoksella se alkaa skannata kaikkia kansioita ja salata kaikki niistä löytyvät tiedostot Salsa20-ja RSA-2048-salausalgoritmeilla sekä merkitä kyseiset tiedostot ylimääräisellä .nnqp laajennus. Kuten näette, viruksen nimi johtuu sen salatuille tiedostoille antamasta laajennuksesta. Esimerkiksi tiedosto, jonka alkuperäinen nimi oli 1.jpg tulee 1.jpg.nnqp hyökkäyksen jälkeen. Lisäksi tämä ransomware pudottaa _readme.txt muistiinpanoja kussakin kyseinen data kansio. Tämä huomautus on tarkoitus ilmoittaa uhrille, miten saada nnqp tiedoston salauksen työkalu. Kuten viestissä selitettiin, ainoa tapa tehdä se on maksaa mojovat lunnaat verkkorikollisista.

selventääkseni, tämän haittaohjelman ainoa tarkoitus on salata kaikki uhrin tietokoneen tiedostot ja yrittää sitten kiristää käyttäjää maksamaan suuret lunnaat NNQP ransomware-viruksen operaattoreista. Hyökkääjät laittoivat tietojen salausalgoritmit huonoon käyttöön. Päivittäisessä viestinnässä salausta käytetään tyypillisesti tiedonsiirron turvaamiseen niin, että siihen pääsisi käsiksi vain se henkilö, jolla on salauksen purkuavain. Tässä tilanteessa kyberrikolliset ovat niitä, joilla on avain, joten he yrittävät myydä sen sinulle sen jälkeen, kun he ovat laittomasti estäneet pääsyn henkilökohtaisiin tiedostoihisi.

jotta uhri saisi tietoa hyökkäyksestä, kiristyshaittaohjelma on suunniteltu pudottamaan _readme-nimisiä lunnasvaatimuksia.txt koko tietokonejärjestelmän. Nämä muistiinpanot määrittää, että ainoa tapa purkaa salaus .nnqp-tiedostot maksavat lunnaat. Hyökkääjät ehdottavat, että heille lähetettäisiin yksi salattu tiedosto, joka ei sisällä mitään arvokasta tietoa, jotta he voisivat todistaa pystyvänsä purkamaan kaiken tiedon. Lunnasvaatimuksessa ilmoitetaan uhrin henkilötunnus. Ne tarjoavat myös kaksi sähköpostiosoitetta käyttää-ensisijainen, [email protected] ja vaihtoehtoisen, [email protected] viestin mukaan salauksen purkutyökalujen hinta riippuu siitä, kuinka nopeasti uhri kirjoittaa hyökkääjille. Jos tämä tehdään ensimmäisten 72 tunnin kuluessa tartunnan aikaleiman jälkeen, huijarit lupaavat 50% alennuksen, joka asettaa hinnan 490 dollariin. Muuten salauksen purkuhinta jää 980 dollariin.

jos harkitset lunnaiden maksamista, haluamme varoittaa, että tämä ei ole suositeltava vaihtoehto kyberturvallisuusasiantuntijoiden ja FBI: n mukaan. Sen lisäksi, että se ei takaa tietojen palauttamista, se auttaa myös ruokkimaan uusia ransomware-levitystoimintoja. Tällaisen haittaohjelman takana olevat tietoverkkorikolliset tienaavat miljoonia Yhdysvaltain dollareita vuosittain, joten se vain kannustaa heitä jatkamaan likaista liiketoimintaansa. Hyökkääjiä ei myöskään voi jäljittää, jos päättää kuunnella heidän vaatimuksiaan – hyökkääjät eivät hyväksy säännöllisiä pankkitapahtumia välttääkseen jäljittämisen. He hyväksyvät maksut vain kryptovaluutan kautta. Heillä on tapana pyytää uhreja ostamaan esimerkiksi selvitetyn lunnassumman arvoisia bitcoineja ja sitten käskeä siirtämään summa virtuaaliseen lompakkoon.

toinen huolestuttava yksityiskohta tässä kiristysohjelmassa on se, että se pyrkii tartuttamaan tietokoneisiin tietoja varastavia haittaohjelmia, esimerkiksi AZORULT-tai VIDAR-troijalaisia. Näiden uhkien avulla hyökkääjät voivat suorittaa tiettyjä komentoja uhrin tietokoneella etänä ja poimia erilaisia arkaluonteisia tietoja, joita voidaan käyttää tulevissa hyökkäyksissä tai kiristyksessä – esimerkiksi salasanasi, pankkitietosi, selaushistoriasi, evästeet, kryptovaluuttalompakot ja paljon muuta. Siksi älä usko, että lunnaiden maksaminen ratkaisee kaikki ongelmat tietokoneen ja yksityisyyden kanssa. Voit ymmärtää, kuinka ovelia nämä hyökkääjät ovat, koska _readme-kohdassa ei mainita yhtään ylimääräistä haittaohjelmistoa, joka on pudonnut tietokoneellesi.txt note.

jos haluat selvittää tietokoneellasi aiheutuneen tuhon, suosittelemme, että poistat nnqp ransomware-viruksen viipymättä. Tätä varten, kannattaa käynnistää tietokoneen vikasietotilassa verkottuminen ensin. Löydät ilmaisia ohjeita siitä, miten se tehdään tämän artikkelin alta. Haittaohjelmaan ja erilaisiin rekisterin muutoksiin liittyvien tiedostojen tunnistamiseksi suosittelemme käyttämään vankkaa virustorjuntaratkaisua, esimerkiksi INTEGO Antivirusta. Lisäksi, saatat haluta ladata RESTORO ja käyttää sitä korjata viruksen aiheuttamia vaurioita Windows-käyttöjärjestelmän tiedostoja.

Ransomware Summary

| Name | NNQP Ransomware Virus |

| Type | Ransomware; Crypto-malware; Virtual Extortion Virus |

| Family | STOP/DJVU |

| Encryption type | RSA 2048 + Salsa20 |

| Previous versions | YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (find full list here) |

| Version | 363rd |

| Extension | .nnqp |

| Cybercriminal emails | [email protected], [email protected] |

| muita haittaohjelmia pudotti | Azorult tai Vidar troijalainen |

| vaurio | kohdejärjestelmään tunkeutumisen jälkeen ransomware salaa kaikki siinä olevat tiedostot ja liittää ne niihin.nnqp laajennus. Virus tallentaa myös kopion _readme-tiedostosta.txt lunnasvaatimus jokaisessa kansiossa ja työpöydällä. Lisäksi virus voi tartuttaa tietokoneeseen ylimääräisiä haittaohjelmia. Eräät havaitut muunnokset ovat AZORULT-ja VIDAR-troijalaisia. Virus poistaa myös Volume Shadow-kopiot poistaakseen olemassa olevat järjestelmän palautuspisteet. Jotkut versiot voivat myös muokata Windows HOSTS-tiedostoa estääkseen pääsyn joukko verkkotunnuksia. |

| lunnasvaatimus | _luku.txt |

| lunnasvaatimus | $490-$980 bitcoinina |

| Jakelu | uhrit lataavat tämän ransomware-kiristysohjelman usein laittomia torrent-latauksia, murtuneita ohjelmistoja, aktivaattoreita, avaingeneraattoreita tai työkaluja kuten KMSPico. |

| tunnettuja ohjelmistoja, jotka sisältävät tämän haittaohjelman | Corel Draw, Tenorshare 4ukey, Adobe Photoshop, Cubase, Adobe Illustrator, Internet Download Manager, Tally, League of Legends. |

| Tunnistusnimet | Troija: Win32 / Krypter.AA!MTB (Microsoft), Gen:Variant.Fragtor.36858 (B) (Emsisoft), UDS:troijalainen.Win32.Scarsi.gen (Kaspersky), Gen:muunnos.Fragtor.36858 (BitDefender), Koneoppiminen/Poikkeava.95% (Malwarebytes), Pakattu.Yleinen.528 (Symantec) Katso kaikki tunnistusnimen vaihtelut Virustotalissa |

| poistaminen | Poista ransomware ja siihen liittyvät haittaohjelmat tietokoneeltasi valitsemallasi ammattimaisella ohjelmistolla. Suosittelemme käyttämään INTEGO Antivirus. Jos haluat korjata virusvaurioita Windows-käyttöjärjestelmän tiedostoissa, harkitse skannausta RESTORO-ohjelmalla. |

poista haittaohjelma & korjaa viruksen vauriot

1 askel. Hanki vankka antivirus poistaa olemassa olevia uhkia ja mahdollistaa reaaliaikainen suojaus

INTEGO Antivirus for Windows tarjoaa vankan reaaliaikaisen suojan, Web Shieldin tietojenkalastelua ja petollisia sivustoja vastaan, estää haitalliset lataukset ja estää nollapäivän uhat. Poista sillä ransomware ja muut virukset tietokoneeltasi ammattimaisesti.

2 askel. Korjaa Virustuhot Windows-käyttöjärjestelmän tiedostoissa

Lataa RESTORO skannataksesi järjestelmäsi ilmaiseksi ja havaitaksesi tietoturva -, laitteisto-ja vakausongelmat. Voit käyttää skannaustuloksia ja yrittää poistaa uhkia manuaalisesti, tai voit valita saada täysversio ohjelmisto korjata havaitut ongelmat ja korjata viruksen vaurioita Windows-käyttöjärjestelmän järjestelmätiedostot automaattisesti.

miten ransomware-tyyppiset virukset jaetaan

uusien haittaohjelmien ja ransomware-virusten estämiseksi on tärkeää oppia, miten nämä tietokonevirukset jakautuvat ja miten ne pääsevät tietokoneellesi. Kun kyseessä on juuri tämä ransomware – kanta-STOP/DJVU (se, jolla sait tartunnan), ensisijainen jakelumenetelmä perustuu piraattiohjelmistoversioihin, jotka sisältävät halkeamia, avaingeneraattoreita ja muita työkaluja. Suurimman osan ajasta, nämä voidaan ladata torrenttien kautta. Tietokoneen käyttäjät, joilla on paha tapa etsiä ohjelmistolatauksia vahvistamattomista ja hämäristä verkkoresursseista, ovat vaarassa saada tietokoneensa vaaraan, koska verkkorikolliset saalistavat tällaisia käyttäjiä. Lisäksi nämä tietokoneen käyttäjät ovat helppoja kohteita, koska he myös usein jättävät huomiotta kyberturvallisuusohjelmistojen varoitukset koskien tällaisia torrent-latauksia.

virustorjuntavaroituksiin ja torrentteihin liittyy yleinen epäusko – käyttäjät yleensä olettavat virheellisesti, että virustorjunta leimaa jokaisen ohjelmiston halkeaman haitalliseksi. Vaikka joissakin tapauksissa nämä hälytykset voivat olla vääriä positiivisia, suurimman osan ajasta he eivät ole. Siksi, välttää tartunnan, suosittelemme valitsemaan viralliset ja vahvistetut online-resurssit saada ohjelmia. STOP/DJVU: n uhrit ovat ilmoittaneet saaneensa tartunnan avattuaan piraattiversioita näistä suosituista ohjelmista: Adobe Photoshop, Internet Download Manager, Corel Draw, Adobe Illustrator, VMware Workstation, Tenorshare 4ukey, League of Legends ja monet muut.

toinen tapa levittää ransomware-ohjelmaa on lisätä haitallinen skripti DOCX -, PDF -, XLS-tai muuhun tiedostomuotoon, joka tukee skriptauskieliä, ja liittää tällainen tiedosto petollisiin sähköpostiviesteihin. Hyökkääjät käyttävät haitallista roskapostitekniikkaa, usein teeskennellen olevansa laillinen taho (esimerkiksi tunnettu verkkokauppayritys, lainvalvontaviranomainen, pakettitoimittaja ja muut). Liitetiedoston nimi voi olla lasku, paketin seurantatiedot, tilausyhteenveto, rahtikirja, odottava maksu jne. Hyökkääjät haluavat sinun uskovan, että liitetiedoston lähetti luotettava taho, ja vakuuttavan sinut avaamaan liitteenä olevan tiedoston mahdollisimman pian. Valitettavasti yhden avaaminen ja, mikä vielä pahempaa, suojatun tilan poistaminen käytöstä voi suorittaa asetettuja skriptejä, jotka on suunniteltu lataamaan todellinen hyötykuorma ja ajamaan sitä tietokoneellasi.

nykyään vaarallisia sähköposteja voi olla vaikea tunnistaa. On kuitenkin olemassa joitain verkkorikollisten käyttämiä kuvioita, joten yritämme kuvata niitä. Vältä ensinnäkin sähköpostin liitteiden ja linkkien avaamista, jos tunnistat lähettäjän viestissä kiireellisyyden. Toiseksi, varo tuntemattomia tervehdys linja. Kolmanneksi, huijarit yleensä kirjoittaa sähköpostin aihe rivi isoilla kirjaimilla ja lisätä epäammattimaisesti linjassa sähköposteja, jotka sisältävät matalan resoluution yrityksen logoja. Lopuksi, haluaisimme neuvoa sinua välttämään sähköposteja, jotka sähköpostipalvelun tarjoaja merkitsee epäillyksi roskapostiksi. Nykyään ei myöskään voi luottaa lähettäjän sähköpostiosoitteeseen, koska rikolliset käyttävät sähköpostihuijaustekniikoita, jotka auttavat naamioimaan alkuperäisen lähettäjän osoitteen.

STOP/DJVU ransomware-muunnelmien uhrien tulee varoa verkossa saatavilla olevia väärennettyjä salauksen purkutyökaluja. Raporttien mukaan verkkorikollisilla on tapana ladata näitä työkaluja epäilyttäviin verkkoresursseihin. Valitettavasti salauksen purkamisen sijaan .nnqp-tiedostot, ne voivat tartuttaa tietokoneesi toisella ransomware-ohjelmalla ja salata tiedostot uudelleen. Tästä syystä suosittelemme, että seuraat päivityksiä sivustollamme tai hyvämaineisilla kyberturvallisuusuutissivustoilla. Sillä välin, suosittelemme, että luet nykyinen tilanne salauksen purkamisesta ja korjaamisesta STOP/DJVU-salattuja tiedostoja.

miten NNQP ransomware toimii: sen toiminnallisuuden jakautuminen

tässä osassa tarkastellaan nnpq-viruksen toimintatapaa ja sitä, mitä se tekee tartuttuaan tietokonejärjestelmääsi. Ensinnäkin, se saapuu joukko suoritettavia, useimmin nimetty rakentaa.exe, build2.exe ja toinen, joka on nimetty 4-merkkiseksi merkkijonoksi, esimerkiksi 6GV7.exe. Joissakin STOP / DJVU – muunnelmissa näkyy hyökkäyksen aikana myös väärennetty Windows update-ikkuna, joka oikeuttaa äkillisen järjestelmän hidastumisen. Tämä ikkuna ilmestyy suoritustiedostosta nimeltä winupdate.exe.

ensinnäkin kiristyshaittaohjelma tarkistaa, voiko tietokoneeseen tarttua tietoja salaava haittaohjelma. Tästä syystä, se yhdistää https//api.2ip.ua / geo.json ja tallentaa vastauksen geo.JSONin kansio. Tämä tiedosto voi sisältää maasi nimen, kaupungin, postinumeron ja muita tietoja. Näet kuvakaappauksen tästä tiedostosta alla. Ransomware tarkistaa sitten poikkeusmaiden listansa varmistaakseen, että järjestelmään voidaan hyökätä. Virus yleensä lopettaa toimintansa, jos se huomaa, että maasi vastaa jotain seuraavista maista: Tadžikistan, Ukraina, Kirgisia, Venäjä, Syyria, Kazachstan, Armenia, Valko-Venäjä Tai Uzbekistan.

jos osumaa ei löydy, kiristyshaittaohjelma etenee keräämään tietoja vaarantuneesta järjestelmästä tiedoiksi.txt-tiedosto (kuten alla). Virus kerää tietoja, kuten tietokoneesi nimi, käyttäjänimi, käyttöjärjestelmäversio, viruksen aikaleima, laitteiston tiedot, asennettujen ohjelmistojen luettelo ja aktiivisten prosessien luettelo. Virus ottaa myös kuvakaappauksen työpöydältä ja lähettää sen tietojen mukana.txt-tiedosto komentoonsa&Ohjauspalvelin.

seuraavaksi kiristyshaittaohjelma yrittää saada verkossa toimivan salausavaimen C&C-palvelimeltaan. Jos se onnistuu tekemään niin, se säästää sen bowsakkdestx.txt-tiedosto sekä uhrin yksilöllinen tunnus. Muussa tapauksessa kiristyshaittaohjelma käyttää salaukseen offline-avainta, joka on kovakoodattu kiristyshaittaohjelman koodiin. Joka tapauksessa avain ja tunnus tallennetaan edellä mainittuun tiedostoon ja tunnus tallennetaan Personalidiin.txt-tiedosto sijaitsee kohteessa C:\SystemID. On myös tärkeää mainita, että offline-salausavaimen käyttö tunnetaan sellaisena, joka antaa mahdollisuuden purkaa tiedostoja tulevaisuudessa, kuten tässä selitetään. Voit tunnistaa, käytettiinkö online-vai offline-salaustyyppiä katsomalla henkilötunnuksen kahta viimeistä merkkiä.txt-tiedosto. Jos nämä ovat t1, se ilmaisee offline-avaimen salauksen.

ransomware alkaa sitten käyttää Salsa20-ja RSA-2048-salauksen yhdistelmää kaikkien tietokonejärjestelmän tiedostojen lukitsemiseen. Näet kuvakaappaus kyseinen data kansio alla olevassa kuvassa.

samanaikaisesti virus tallentaa _lukua.txt note kopioi jokaisessa asianomaisessa datakansiossa. Kuvakaappaus lunnasvaatimuksesta näkyy alla.

lopuksi virus pudottaa rinnalleen tuomiaan muita haittaohjelmia (kuten AZORULT tai VIDAR) ja poistaa Volume Shadow-kopioita järjestelmästä. Päästä eroon niistä varmistaa, että uhri ei ole pääsyä nykyisten järjestelmän palautuspisteitä. Lisäksi virus voi muokata Windows HOSTS-tiedostoa estääkseen pääsyn verkkosivustojen luetteloon. Tarkistettuamme estettyjen verkkosivustojen luettelon voimme sanoa, että hyökkääjät yrittävät estää sinua käymästä verkkosivustoilla, jotka tarjoavat asiaankuuluvia kyberturvallisuusuutisia ja tietoja ransomware-viruksen ehkäisystä ja vaaratilanteiden torjunnasta. Yritykset vierailla yksi estetty sivustot voivat laukaista dns_probe_finished_nxdomain virhe selaimessasi.

Poista Nnqp Ransomware-Virus ja poista tai korjaa tiedostojesi salaus

jos joudut tiedostojen salaushyökkäyksen uhriksi, suosittelemme, että ryhdyt toimiin ja poistat nnqp ransomware-viruksen yhdessä muiden haittaohjelmien kanssa tietokoneeltasi, jossa on Windows-käyttöjärjestelmä. Paras tapa tehdä tämä on ajaa tietokoneesi vikasietotilassa verkottumisen kanssa, joten muista lukea ohjeet siitä, miten se tehdään alla. Kun olet mainittu tilassa, Valitse oikea antivirus tehtävän. Tiimimme suosittelee käyttämään INTEGO Antivirusta, joka on erinomainen työkalu tietokoneesi suojaamiseen ja haittaohjelmien pysäyttämiseen ennen kuin se tulee siihen. Lisäksi suosittelemme, että lataat RESTORON korjaamaan virusvaurioita Windows-käyttöjärjestelmän tiedostoissa.

löydät koko nnqp-viruksen poisto-opetusohjelman alta. Älä unohda ilmoittaa paikalliselle lainvalvontaviranomaiselle ransomware-tapauksesta ja vaihtaa kaikki tartunnan saaneeseen koneeseen liittyvät salasanasi mahdollisimman pian. Voit käyttää tietojen varmuuskopioita palauttaa tiedostot, tai oppia mahdollisuuksia purkaa / korjata tiedostoja lukittu STOP / DJVU variantit (katso vastaava osio alla tai lukea perusteellisen artikkelin siitä täällä).

NÖRTTIMME suosittelevat

tiimimme suosittelee kaksivaiheista pelastussuunnitelmaa ransomware-lunnasohjelman ja muiden jäljellä olevien haittaohjelmien poistamiseksi tietokoneeltasi sekä korjaus aiheutti virusvaurioita järjestelmässä:

Vaihe 1. Poista automaattisesti vankka ANTIVIRUS

Hanki INTEGO ANTIVIRUS for Windows poistamaan ransomware, troijalaiset, mainosohjelmat ja muut vakoiluohjelmat ja haittaohjelmat sekä suojaamaan tietokoneesi ja verkkoasemasi 24/7.. Tämä VB100-sertifioitu tietoturvaohjelmisto käyttää uusinta teknologiaa suojautuakseen kiristysohjelmilta, nollapäivähyökkäyksiltä ja edistyneiltä uhilta, Intego Web Shield estää vaaralliset verkkosivustot, tietojenkalasteluhyökkäykset, haitalliset lataukset ja mahdollisesti ei-toivottujen ohjelmien asennuksen.

käytä INTEGO Antivirusta poistaaksesi havaitut uhat tietokoneeltasi.

Lue koko arvostelu täältä.

Vaihe 2. Korjaa VIRUS vaurioita tietokoneeseen

RESTORO tarjoaa ilmaisen skannauksen, joka auttaa tunnistamaan laitteisto -, turvallisuus-ja vakausongelmat, ja esittelee kattavan raportin, jonka avulla voit paikantaa ja korjata havaitut ongelmat manuaalisesti. Se on loistava PC-korjausohjelmisto, jota voit käyttää sen jälkeen, kun poistat haittaohjelmiston ammattimaisella antiviruksella. Täysversio ohjelmisto korjaa havaitut ongelmat ja korjaa viruksen aiheuttamat vahingot Windows-käyttöjärjestelmän tiedostot automaattisesti.

RESTORO käyttää Avira-skannausmoottoria olemassa olevien vakoiluohjelmien ja haittaohjelmien havaitsemiseen. Jos niitä löytyy, ohjelmisto poistaa ne.

Lue koko arvostelu täältä.

GeeksAdvice.com toimittajat valitsevat suositellut tuotteet niiden tehokkuuden perusteella. Voimme ansaita provision affiliate linkkejä, ilman lisäkustannuksia sinulle. Lue lisää.

NNQP Ransomware-viruksen poisto-ohjeet

menetelmä 1. Siirry vikasietotilaan verkkoyhteydellä

Vaihe 1. Käynnistä Windows vikasietotilassa verkottumisen kanssa

ennen kuin yrität poistaa nnqp Ransomware-viruksen, sinun on käynnistettävä tietokoneesi vikasietotilassa verkottumisen kanssa. Alla, tarjoamme helpoin tapoja käynnistää PC mainitussa tilassa, mutta löydät muita tässä syvällisessä opetusohjelma sivuillamme-miten käynnistää Windows vikasietotilassa. Katso myös opetusvideo, miten se tehdään:

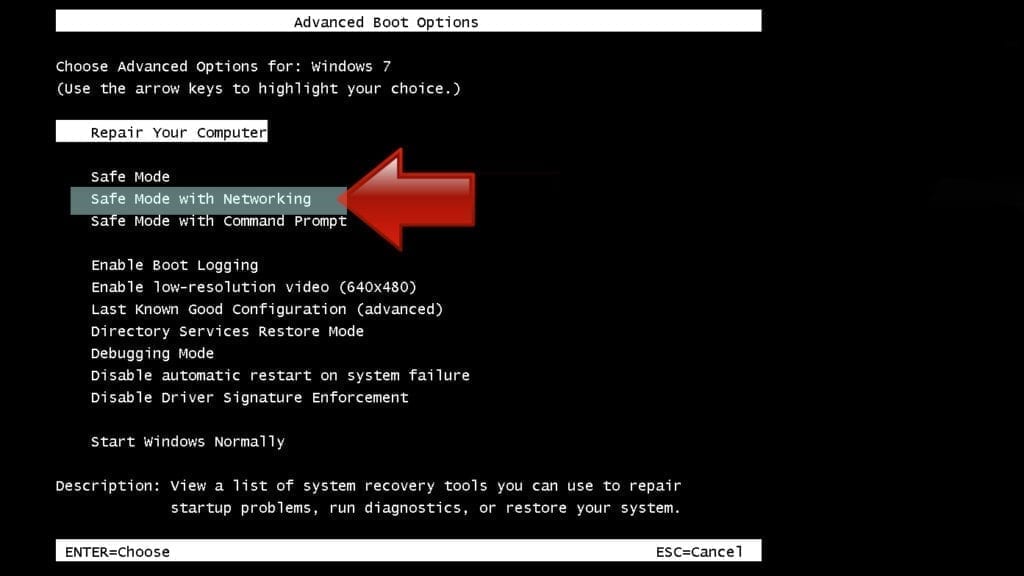

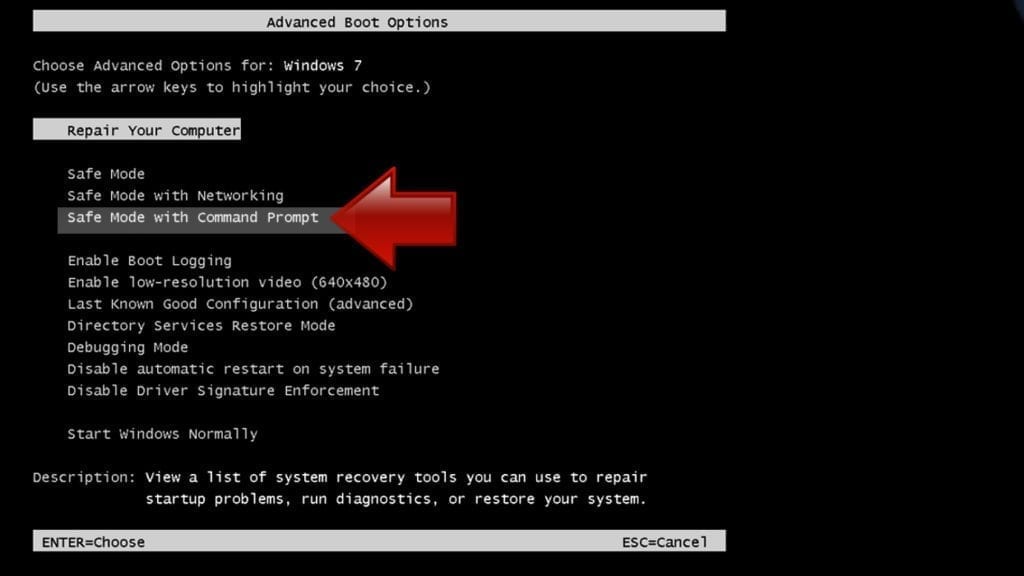

ohjeet Windows XP/Vista / 7-käyttäjille

- ensinnäkin sammuta tietokoneesi. Paina sitten virtapainiketta käynnistääksesi sen uudelleen ja aloita heti F8-painikkeen painaminen näppäimistöllä toistuvasti 1 sekunnin välein. Tämä käynnistää Advanced Boot Options-valikon.

- siirry näppäimistön nuolinäppäimillä vikasietotilaan verkkoyhteydellä-asetukseen ja paina Enter.

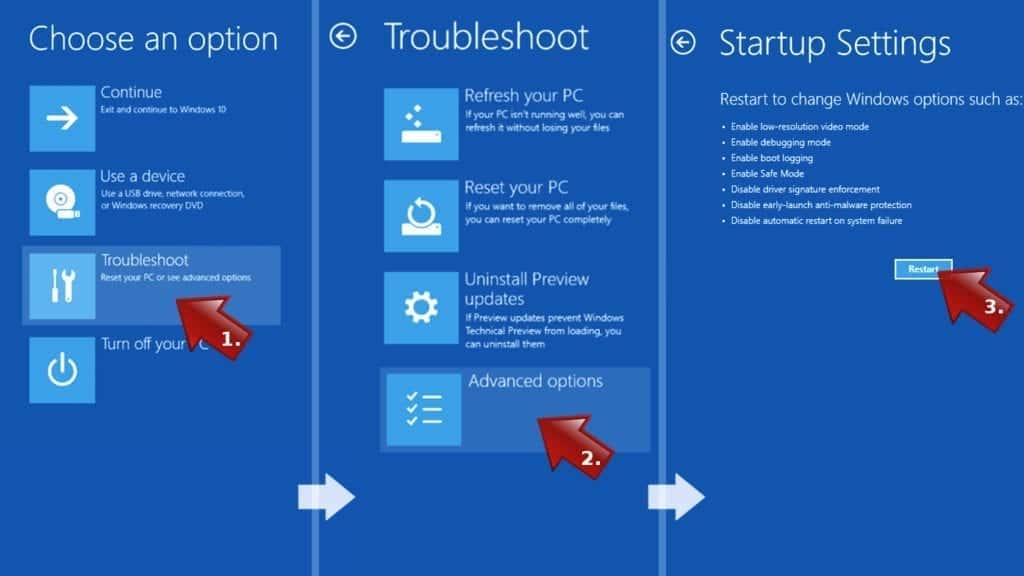

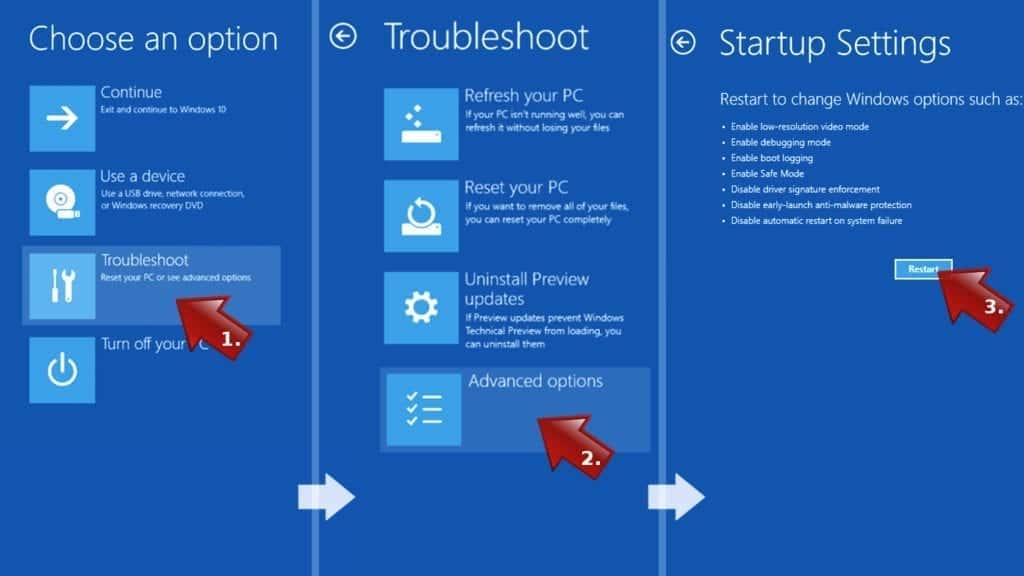

ohjeet Windows 8/8.1/10/11 käyttäjille

- Avaa Windowsin käynnistysvalikko ja paina virtapainiketta. Paina näppäimistöllä alas ja pidä Shift-näppäintä ja valitse sitten Käynnistä uudelleen.

- Tämä vie sinut Windowsin Vianmääritysruutuun. Valitse Vianmääritys > Lisäasetukset > Käynnistysasetukset > Käynnistä Uudelleen. Vihje: Jos et löydä käynnistysasetuksia, napsauta Katso lisää palautusvaihtoehtoja.

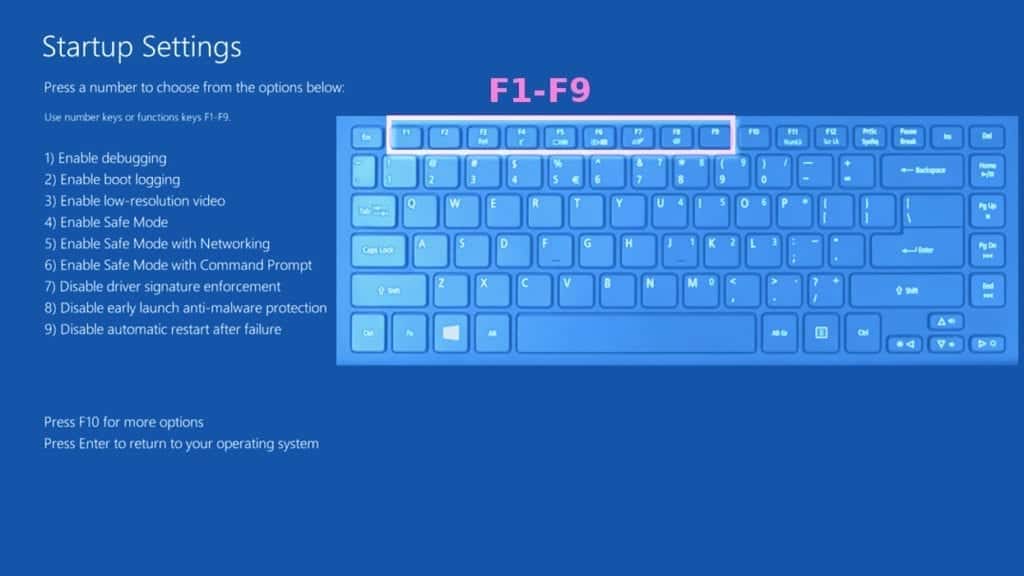

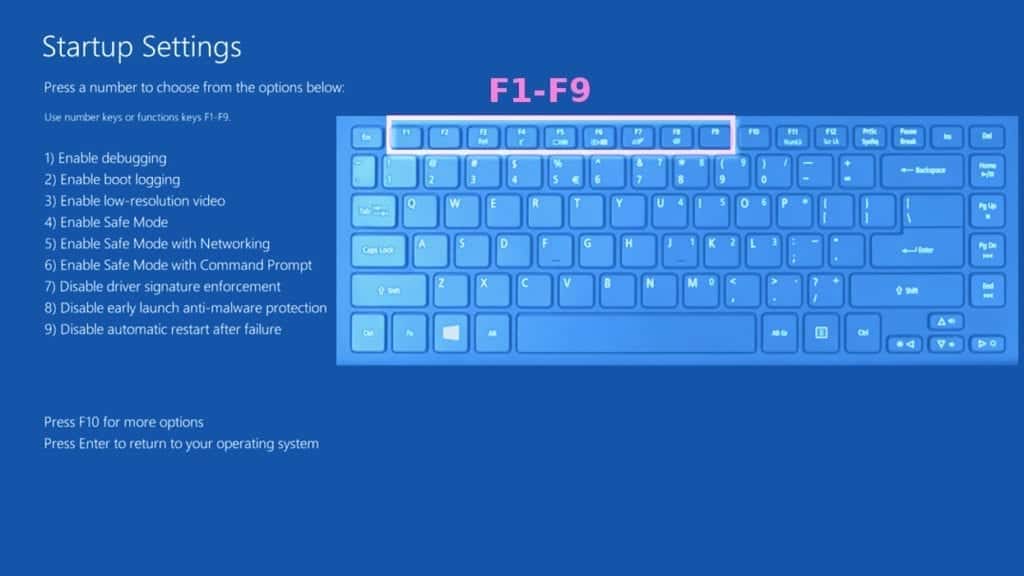

- Käynnistä Asetukset painamalla oikeaa näppäintä välillä F1-F9 päästäksesi vikasietotilaan verkottumisen kanssa. Tässä tapauksessa se on F5-avain.

Vaihe 2. Poista virukseen

liittyvät tiedostot nyt voit etsiä ja poistaa NNQP Ransomware-viruksen tiedostoja. On hyvin vaikea tunnistaa tiedostoja ja rekisteriavaimia, jotka kuuluvat ransomware-virukseen, lisäksi haittaohjelmien luojilla on tapana nimetä ja muuttaa niitä toistuvasti. Siksi helpoin tapa poistaa tällainen tietokonevirus on käyttää luotettavaa tietoturvaohjelmaa, kuten INTEGO Antivirus, joka sisältää myös tietojen palauttamista ohjelmisto. Virusvaurioiden korjaamiseen harkitse RESTORON käyttöä.

erikoistarjous

yhteensopivuus: Microsoft Windows

Katso koko arvostelu

RESTORO on ainutlaatuinen PC – korjaustyökalu, jonka mukana tulee sisäänrakennettu Avira scan-Moottori Vakoiluohjelmien/haittaohjelmistojen uhkien havaitsemiseksi ja poistamiseksi ja joka käyttää patentoitua tekniikkaa viruksen vaurioiden korjaamiseen. Ohjelmisto voi korjata vaurioituneita, puuttuvia tai toimintahäiriöitä Windows-KÄYTTÖJÄRJESTELMÄTIEDOSTOJA, vioittuneita DLL-tiedostoja ja paljon muuta. Ilmainen versio tarjoaa skannauksen, joka havaitsee ongelmia. Korjata ne, lisenssiavain koko ohjelmistoversion on ostettava.

Menetelmä 2. Käytä järjestelmän palautusta

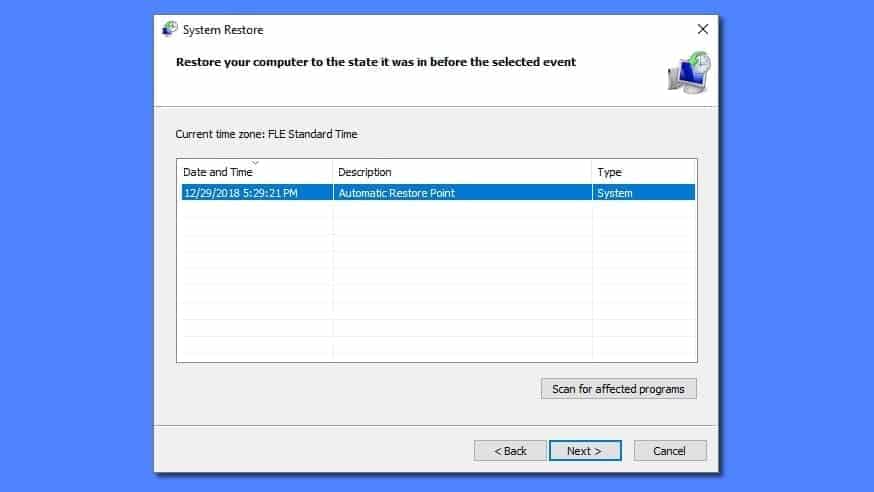

käyttääksesi järjestelmän palautusta, sinulla on oltava järjestelmän palautuspiste, joka on luotu joko manuaalisesti tai automaattisesti.

Vaihe 1. Käynnistä Windows vikasietotilassa komentokehotteella

ohjeet Windows XP/Vista / 7-käyttäjille

- Sammuta tietokoneesi. Käynnistä se uudelleen painamalla virtapainiketta ja aloita heti painamalla näppäimistön F8-painiketta toistuvasti 1 sekunnin välein. Näet Advanced Boot Options-valikon.

- Käytä näppäimistön nuolinäppäimiä ja siirry vikasietotilaan komentorivi-valitsimella ja paina Enter.

ohjeet Windows 8/8.1/10/11 käyttäjille

- Käynnistä Windowsin käynnistysvalikko ja napsauta sitten virtapainiketta. Paina näppäimistöllä alas ja pidä Shift-näppäintä ja valitse sitten Käynnistä uudelleen hiiren kursorilla.

- Tämä vie sinut Windowsin Vianmääritysruutuun. Valitse Vianmääritys > Lisäasetukset > Käynnistysasetukset > Käynnistä Uudelleen. Vihje: Jos et löydä käynnistysasetuksia, napsauta Katso lisää palautusvaihtoehtoja.

- Käynnistysasetuksissa paina oikeaa näppäintä välillä F1-F9 siirtyäksesi vikasietotilaan komentokehotteella. Tässä tapauksessa, paina F6 näppäintä.

Vaihe 2. Käynnistä järjestelmän palautusprosessi

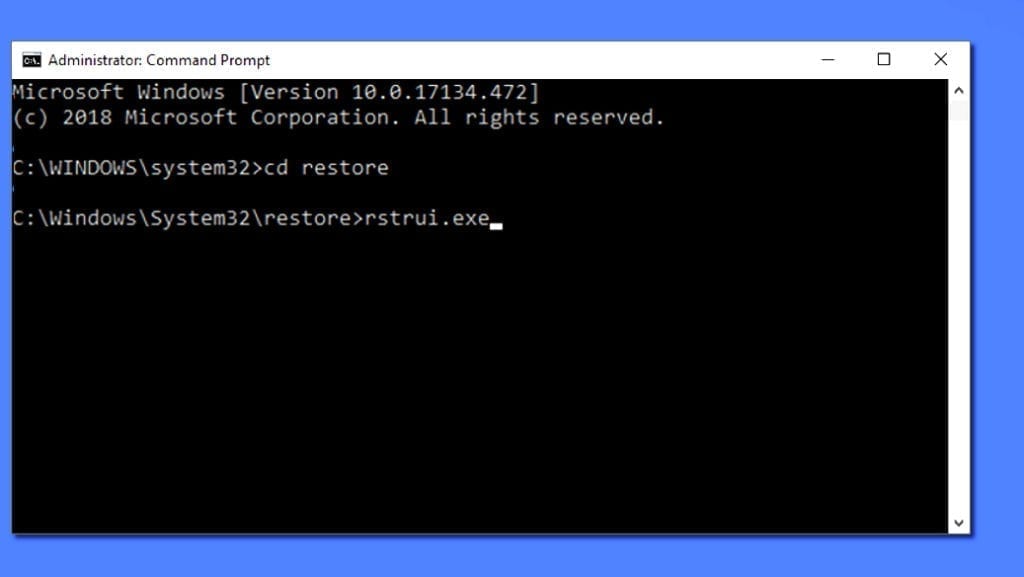

- odota, kunnes järjestelmä latautuu ja komentokehote ilmestyy.

- kirjoita cd Palauta ja paina Enter, sitten kirjoita rstrui.exe ja paina Enter. Tai voit vain kirjoittaa %systemroot%system32restorerstrui.exe komentokehotteessa ja paina Enter.

- Tämä käynnistää järjestelmän palautusikkunan. Valitse Seuraava ja valitse aiemmin luotu järjestelmän palautuspiste. Valitse yksi, joka luotiin ennen ransomware-virusta.

- napsauta Kyllä aloittaaksesi järjestelmän palautusprosessin.

järjestelmän palauttamisen jälkeen suosittelemme järjestelmän skannaamista virustorjunta-tai haittaohjelmien torjuntaohjelmalla. Useimmissa tapauksissa haittaohjelmia ei jää jäljelle, mutta tuplatarkistus ei koskaan haittaa. Lisäksi suosittelemme, että tarkistamme asiantuntijoidemme antamat ransomware prevention-ohjeet, jotta voit suojata tietokoneesi samanlaisilta viruksilta tulevaisuudessa.

Vaihtoehtoiset ohjelmistosuositukset

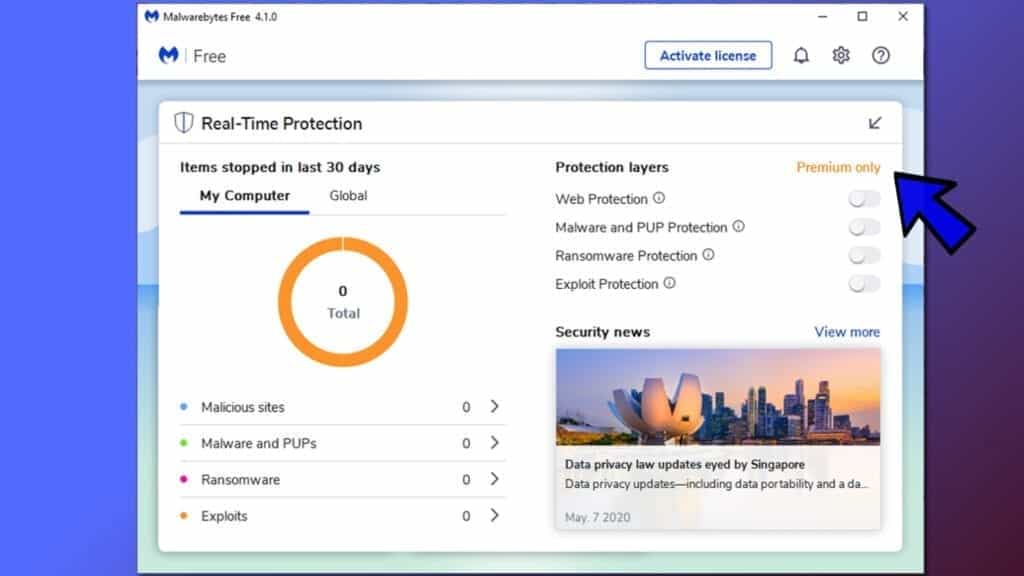

Malwarebytes Anti-Malware

vakoiluohjelmien ja haittaohjelmien poistaminen on yksi askel kohti kyberturvallisuutta. Suojautuaksesi alati kehittyviltä uhkilta, suosittelemme vahvasti ostamaan Malwarebytes Anti-Malware-ohjelmiston Premium-version, joka tarjoaa tekoälyyn ja koneoppimiseen perustuvaa tietoturvaa. Sisältää ransomware-suojan. Katso hinnoitteluvaihtoehdot ja suojaudu nyt.

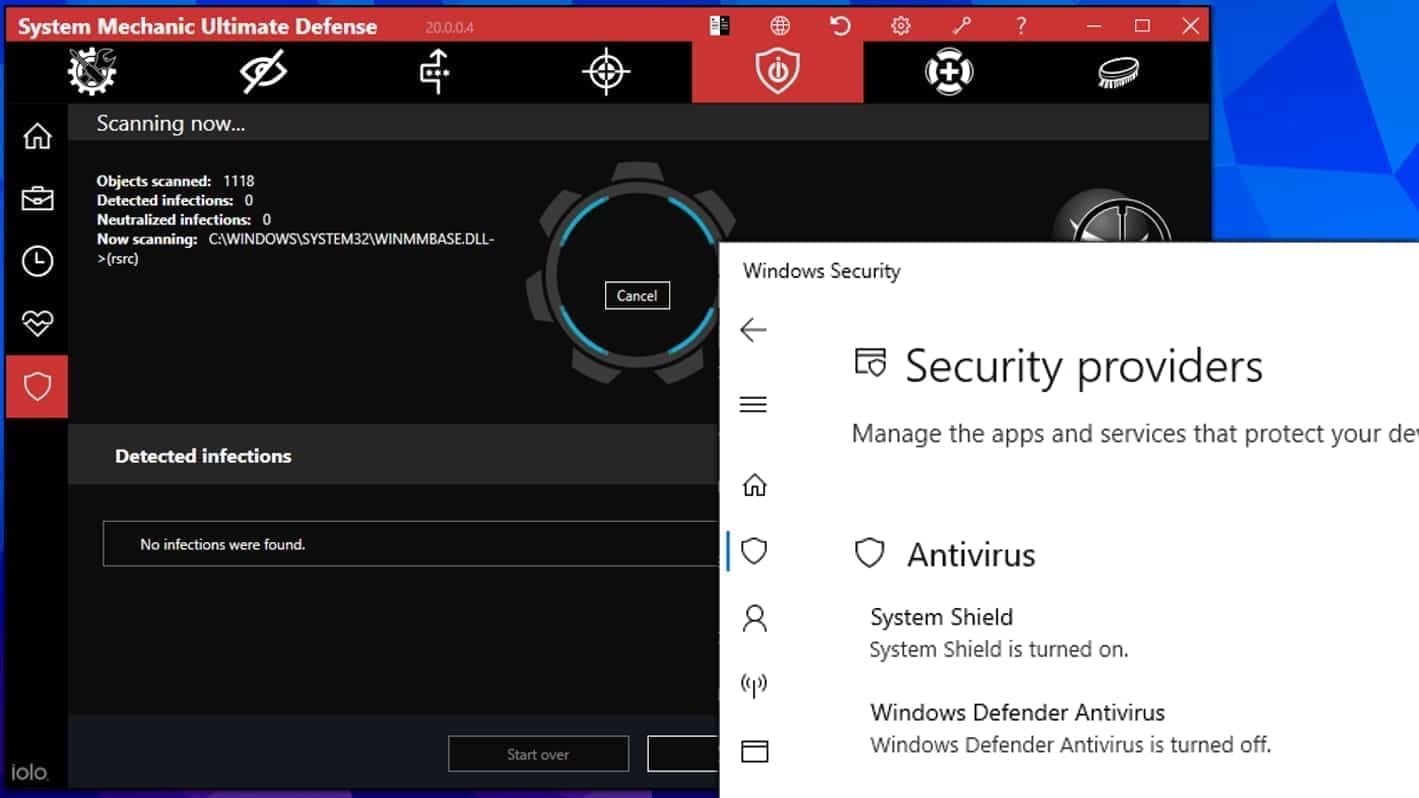

System Mechanic Ultimate Defense

If you ’ re looking for an all-in-one system maintenance suite that has 7 core components providing powerful-time protection, on-demand malware removal, system optimization, data recovery, password manager, online privacy protection and secure driver wiping technology. Siksi, koska sen laaja valikoima ominaisuuksia, järjestelmän mekaanikko Ultimate Defense ansaitsee Geek neuvoja hyväksynnän. Hanki se nyt 50% alennuksella. Saatat myös olla kiinnostunut sen koko arvostelu.

Vastuuvapauslauseke. Tämä sivusto sisältää affiliate linkkejä. Voimme ansaita pienen provision suosittelemalla tiettyjä tuotteita, ilman lisäkustannuksia sinulle. Suosittelemme vain laadukkaita ohjelmistoja ja palveluita.

Poista Nnqp-tiedostojen salaus

korjaa ja avaa suuret NNQP-tiedostot helposti:

kerrotaan, että STOP/DJVU ransomware-versiot salaavat vain 150 KB: n alun jokaisesta tiedostosta varmistaakseen, että virus onnistuu vaikuttamaan kaikkiin järjestelmän tiedostoihin. Joissakin tapauksissa haitallinen ohjelma saattaa ohittaa joitakin tiedostoja lainkaan. Tästä huolimatta suosittelemme testaamaan tätä menetelmää ensin useissa suurissa (>1GB) tiedostoissa.

- Luo kopio salatusta tiedostosta erilliseen kansioon kopio > Liitä-komennoilla.

- nyt, Napsauta luotua kopiota hiiren kakkospainikkeella ja valitse Nimeä uudelleen. Valitse nnqp laajennus ja poista se. Tallenna muutokset painamalla Enter.

- kun kysyy, haluatko tehdä muutokset, koska tiedosto saattaa muuttua käyttökelvottomaksi, valitse OK.

- yritä avata tiedosto.

STOP / DJVU salauksen purkutyökalun käyttöopas

STOP / DJVU ransomware-versiot on ryhmitelty vanhoihin ja uusiin variantteihin. Nnqp Ransomware-virusta pidetään uutena STOP / DJVU-versiona, aivan kuten YJQS, SHGV, HUDF, NNQP, XCMB, SBPG, MIIA (Katso täydellinen lista tästä). Tämä tarkoittaa, että täydellinen tietojen salauksen purkaminen on nyt mahdollista vain, jos offline-salausavain on vaikuttanut sinuun. Voit purkaa tiedostoja, sinun täytyy ladata Emsisoft Decryptor STOP DJVU, työkalu luotu ja ylläpitää nero tietoturvatutkija Michael Gillespie.

Huom! Älä roskapostia tietoturvatutkija kysymyksiä, onko hän voi palauttaa tiedostot salattu Online-avain – se ei ole mahdollista.

testataksesi työkalua ja nähdäksesi, voiko se purkaa nnqp-tiedostojen salauksen, seuraa annettua opetusohjelmaa.

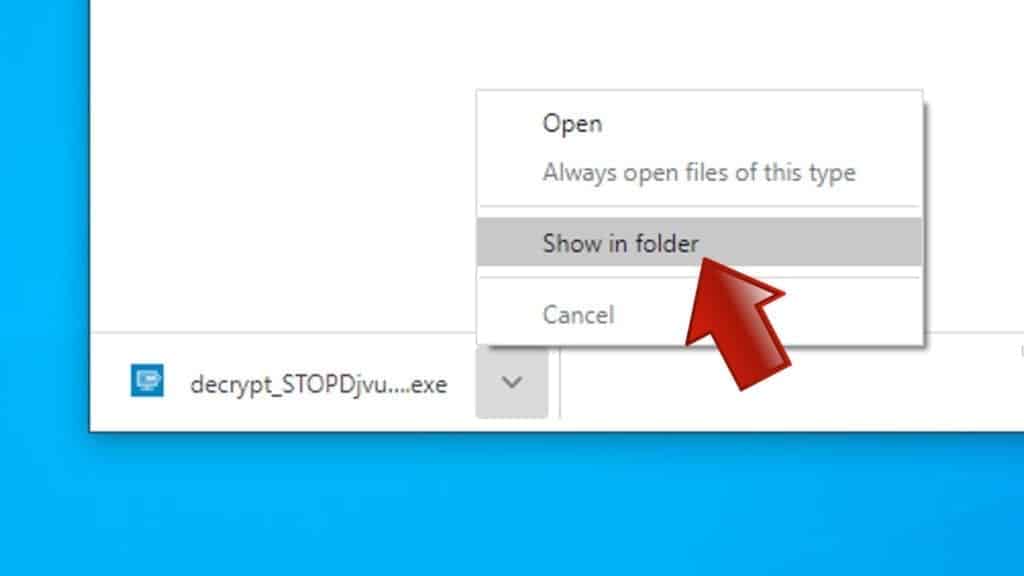

- Lataa salauksen purkutyökalu Emsisoftista.

- Napsauta latauksen vieressä olevaa pientä nuolta ja valitse Näytä kansiossa.

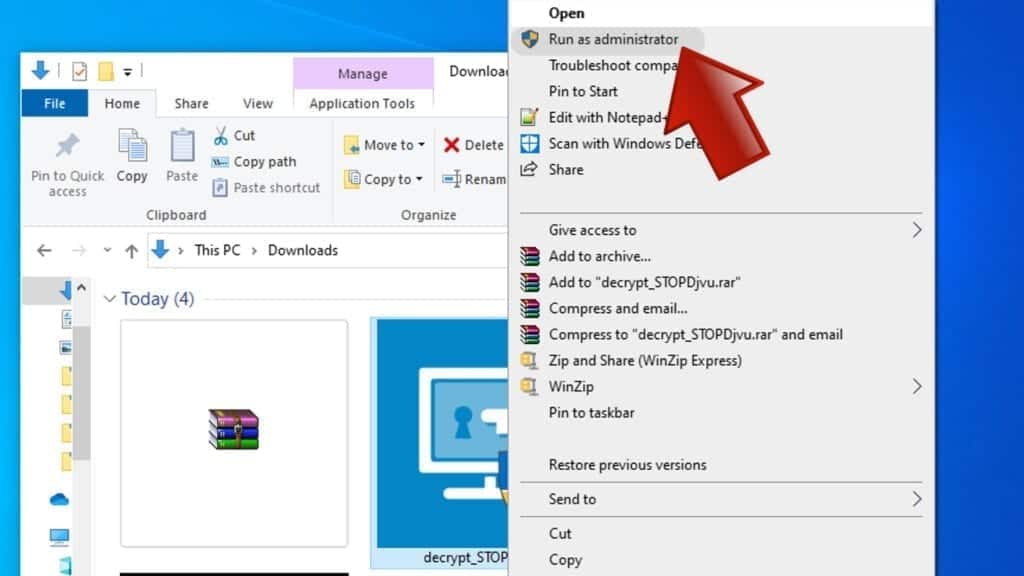

- nyt, napsauta tiedostoa hiiren kakkospainikkeella ja valitse Suorita järjestelmänvalvojana. Jos pyydät, Anna järjestelmänvalvojan salasana.

- UAC-ikkunassa, Valitse Kyllä.

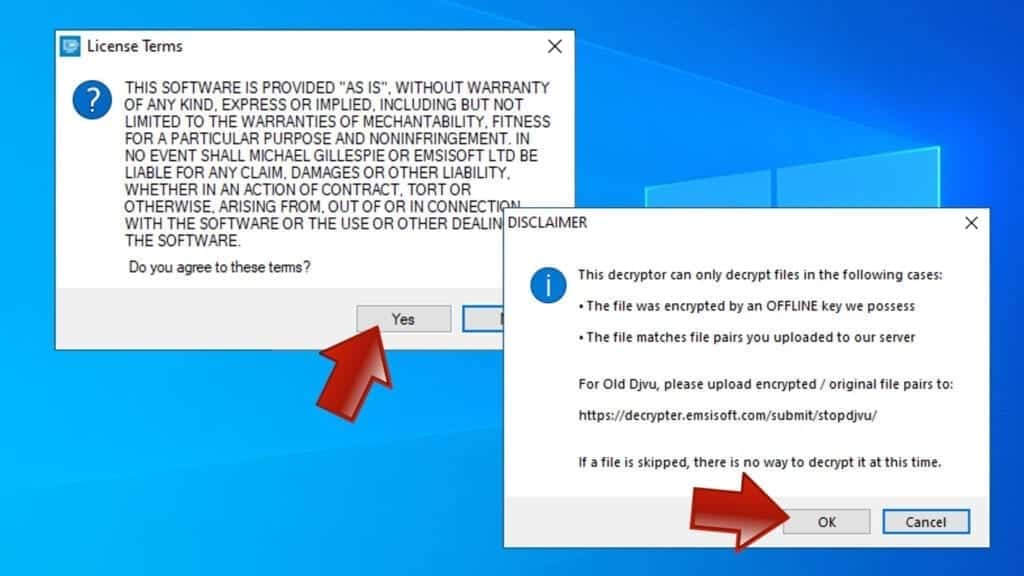

- napsauta Kyllä hyväksyäksesi ohjelmiston ehdot molemmissa Windowseissa.

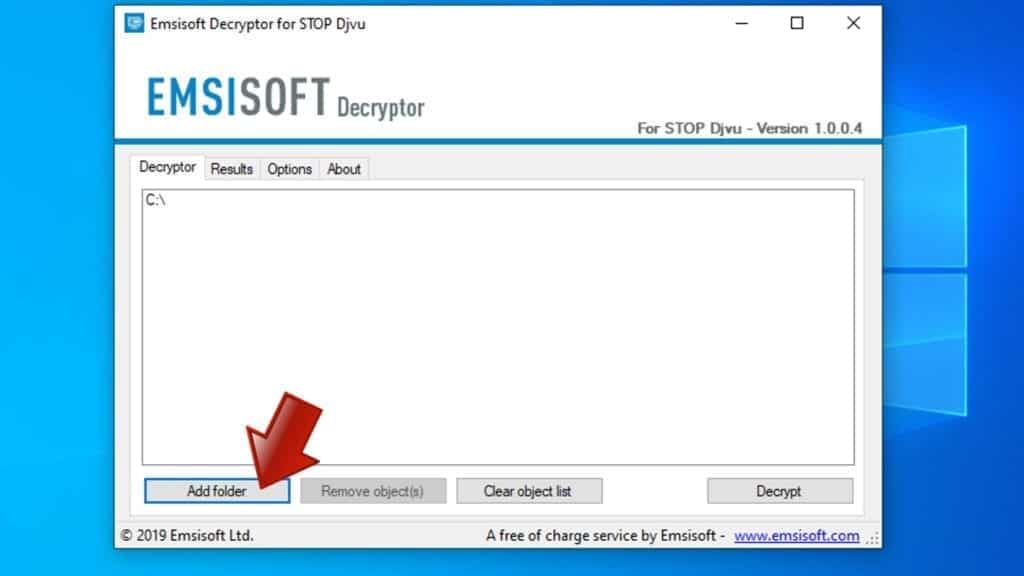

- työkalu sisältää automaattisesti C:// disk sijainnin salauksen purkamiseksi. Tiedostojen palautus työkalu esipopuloida sijainnit skannata, mukaan lukien liitetyt tietojen tallennusasemat tai verkkoasemat. Valitse Lisää kansio, jos haluat lisätä lisäsijainteja.

Asetukset-välilehdessä voit valita salattujen tiedostojen kopioiden säilyttämisen. Suosittelemme tämän vaihtoehdon jättämistä valittuna, varsinkin jos et tiedä, toimiiko salauksen purkutyökalu.

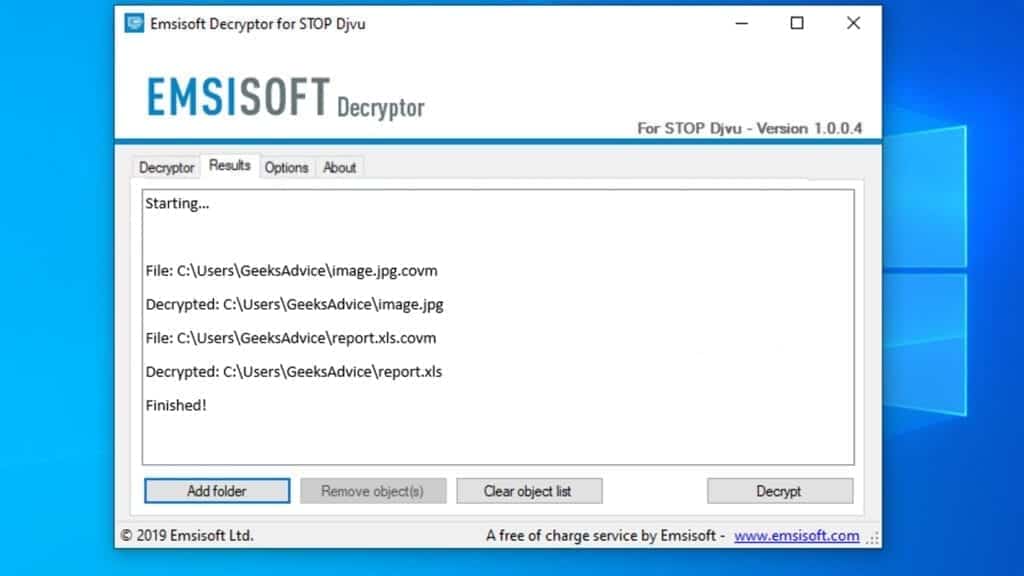

- Napsauta salauksen purkamista aloittaaksesi nnqp-tiedostojen palauttamisen. Näet edistymisen tulokset-välilehdessä. Tässä, näet viestejä työkalun, kuten onko salauksen purku on onnistunut, tai sinun täytyy odottaa päivitystä.

sinulle saatetaan myös ilmoittaa, että tiedostojesi salaamiseen käytettiin verkkoavainta. Tällaisessa tapauksessa, salauksen työkalu ei toimi sinulle, ja ainoa tapa palauttaa tiedostot on käyttää tietojen varmuuskopiointi.

decryptorin viestien merkitykset

NNQP-salauksen purkutyökalu saattaa näyttää useita eri viestejä tiedostojen palauttamisyrityksen epäonnistuttua. Saatat saada jonkin seuraavista viesteistä:

virhe: tiedostoa ei voi purkaa ID: llä:

tämä viesti tarkoittaa yleensä sitä, että salauksen purkajan tietokannassa ei ole vastaavaa salauksen purkuavainta.

ei avainta uudelle muunnelmalle online ID:

ilmoitus: tämä tunnus näyttää olevan online-tunnus, salauksen purkaminen on mahdotonta

tämä viesti ilmoittaa, että tiedostosi on salattu online-avaimella, eli kenelläkään muulla ei ole samaa salaus – /salauksen avainparia, joten tietojen palauttaminen maksamatta rikollisille on mahdotonta.

tulos: ei avainta uudelle versiolle offline ID:

tämä tunnus näyttää olevan offline ID. Salauksen purkaminen voi olla mahdollista tulevaisuudessa.

jos sinulle ilmoitettiin, että offline-avainta käytettiin, mutta tiedostoja ei voitu palauttaa, se tarkoittaa, että offline-salauksen purkuavain ei ole vielä käytettävissä. Kuitenkin, tämän viestin vastaanottaminen on erittäin hyvä uutinen, mikä tarkoittaa, että se voi olla mahdollista palauttaa nnqp laajennus tiedostoja tulevaisuudessa. Voi kestää muutaman kuukauden, ennen kuin salauksen purkuavain löytyy ja Ladataan salauksen purkajalle. Suosittelemme, että seuraat salattavia DJVU-versioita koskevia päivityksiä täällä. Suosittelemme vahvasti salattujen tietojen varmuuskopiointia ja odottamista.

ilmoita Internet-rikollisuudesta lakiosastoille

Nnqp Ransomware-viruksen uhrien tulisi ilmoittaa Internet-rikostapauksesta hallituksen viralliselle petos – ja huijaussivustolle maansa mukaan:

- Yhdysvalloissa, Mene on Guard Onlinen verkkosivuille.

- Australiassa, kertoo SCAMwatch-sivusto.

- Saksassa, käy Bundesamt für Sicherheit in der Informationstechnik-sivustolla.

- Irlannissa, käy An Garda Síochánan verkkosivuilla.

- Uudessa-Seelannissa, mene Consumer Affairs-huijaussivustolle.

- Yhdistyneessä kuningaskunnassa, Siirry Action Fraud-sivustolle.

- Kanadassa, mene Kanadan Petostentorjuntakeskukseen.

- Intiassa, siirry Intian kansalliseen Kyberrikosten Raportointiportaaliin.

- Ranskassa: Agence nationale de la sécurité des systèmes d ’ information.

jos et löydä sijaintiasi vastaavaa viranomaista tästä luettelosta, suosittelemme käyttämään mitä tahansa hakukonetta etsiäksesi ”ilmoita kyberrikoksesta”. Tämän pitäisi johtaa sinut oikean viranomaisen verkkosivuilla. Suosittelemme myös pysymään erossa kolmannen osapuolen rikosilmoituspalveluista, jotka ovat usein maksullisia. Nettirikoksista ilmoittaminen viranomaisille ei maksa mitään.

toinen suositus on ottaa yhteyttä oman maan tai alueen liittovaltion poliisiin tai viestintäviranomaiseen.

Usein kysyttyä

voit avata NNQP-tiedostoja vain, jos sinulla on salausavain tai jos offline-salaustyyppi vaikutti sinuun.

jos haluat selvittää, vaikuttiko offline-salaus sinuun, siirry kohtaan C:/SystemID/PersonalID.TXT ja katso, jos merkkijono sen sisällä päättyy t1. Voit myös kokeilla Emsisoft Decryptor for STOP / DJVU.

noudata nnqp: n virallisten salauksen purkutyökalujen ohjeita ja usko mitä ne sanovat. Jos he sanovat, että on mahdotonta purkaa salausta, se todella on niin. Ei ole mitään taikatyökalua tai ihmistä, joka pystyisi purkamaan tiedostojesi salauksen piilossa jossain. Salaus on tekniikka, joka on luotu lähes mahdottomaksi purkaa ilman erityistä yksityistä avainta (joka on rikollisten hallussa).

suosittelemme skannausta anti-virus -, anti-malware -, malware removal tools-tai software like RESTORO-ohjelman avulla viruksen vaurioiden poistamiseksi järjestelmästä. Jos et luota yhden työkalun käyttöön, kokeile ajaa yksi toisensa jälkeen. Emme kuitenkaan suosittele useiden tietoturvaohjelmien pitämistä tietokoneella yhtä aikaa, koska ne voivat häiritä toistensa työtä.

varo verkossa kiertäviä väärennettyjä NNQP-salauksen purkutyökaluja. Verkkorikolliset lataavat niitä erilaisille hämärille verkkosivustoille, ja saattavat myös mainostaa niitä epäilyttävien Youtube-videoiden kautta. Nämä ohjelmat voivat saastuttaa tietokoneesi vielä raskaammin (troijalaiset, kaivostyöläiset jne.). Suosittelemme olemaan erittäin varovainen Webissä. Jos käytössä on virallinen STOP / DJVU-salauksen purkutyökalu, siitä keskustellaan laajasti julkisessa mediassa.

Norbert Webb johtaa Nörttien Neuvontatiimiä. Hän on sivuston päätoimittaja, joka valvoo julkaistujen sisältöjen laatua. Mies rakastaa myös kyberturvallisuusuutisten lukemista, uusien ohjelmistojen testaamista ja niistä kertomista. Norbert sanoo, että hänen intohimonsa tietotekniikkaan seuraaminen oli yksi parhaista päätöksistä, joita hän on koskaan tehnyt. ”Minua ei huvita tehdä töitä, kun teen jotain, mitä rakastan.”Geekillä on kuitenkin muita kiinnostuksen kohteita, kuten lumilautailu ja matkustaminen.